WinRAR — одна из самых популярных программ для архивации и разархивации файлов. Она позволяет создавать архивы в форматах RAR, ZIP с разнообразными настройками сжатия. Открыв архив в программе WinRAR, можно изучить его содержимое. Но запускать файлы непосредственно из интерфейса WinRAR опасно из-за новой 0day-уязвимости, которую обнаружил израильский специалист по безопасности Данор Коэн (An7i) в программе версии 4.20.

Уязвимость позволяет подменять расширение файлов в архиве, так что exe-файл будет выглядеть как невинный txt или jpg. Это связано с тем, что архиватор WinRAR добавляет несколько служебных полей в архиве. Одно из них — название файла после разархивации, а другое — название файла для отображения в WinRAR GUI, и это могут быть разные названия!

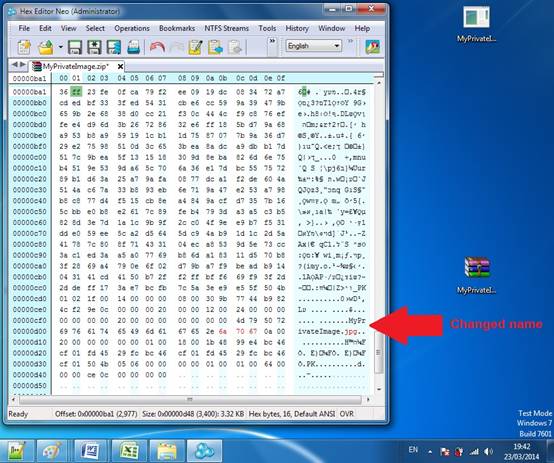

Таким образом, если отредактировать служебное поле в готовом архиве с помощью hex-редактора, то можно изменить название файла при отображении в GUI.

Это очень опасная уязвимость, учитывая большую популярность программы WinRAR и легкость эксплуатации.

Видеофайл в формате mp4, 23,1 МБ

Между прочим, спуфинг расширений файлов в WinRAR уже используется в таргетированных атаках на американские компании.