В ходе саммита Security Analyst Summit эксперты команды GReAT (Global Research & Analysis Team) «Лаборатории Касперского» рассказали, что хакеры берут на вооружение всё более сложные техники. В последнее время злоумышленники стали применять трюки, которые ранее можно было увидеть только в исполнении APT-группировок.

Эксперты опубликовали отчет, в котором рассказали, что у группы Carbanak, наделавшей много шума год назад, появились последователи, действующие в том же стиле: Metel и GCMAN. Год назад Carbanak первыми продемонстрировали использование сложных APT-техник и кастомной малвари, что помогло им ограбить сотни финансовых организаций в 30 странах мира, похитив при этом миллионы долларов.

Здесь стоит пояснить, что к APT-группам относят так называемых «правительственных» хакеров – профессионалов своего дела, которых предположительно спонсируют государства. К примеру, такие хакеры применяют свои знания для проведения сложных кампаний кибершпионажа. APT-группы не занимаются хищением денег у банков и пользователей, у них совсем иные задачи и цели.

Хакеры Carbanak, а теперь и группы Metel и GCMAN, адаптировали тактики и технологии APT-групп для более приземленных нужд – они атакуют в основном банки и финансовые организации, преимущественно российские. Кроме того, группировки активно применяют в своих атаках легальное ПО, что помогает им не тратить время и силы на разработку специального софта, а также позволяет минимизировать риск обнаружения в зараженной системе. Также преступники изобрели новые схемы обналичивания украденных денег.

«Атаки на финансовые организации, которые мы наблюдали на протяжении 2015 года, свидетельствуют о тревожной тенденции: киберпреступники все активнее начинают использовать сложные инструменты, применяемые в кампаниях кибершпионажа и АРТ-атаках. Carbanak был лишь началом. Злоумышленники учатся быстро, и все чаще они предпочитают атаковать не пользователей, а непосредственно банки – ведь деньги хранятся именно там, – поясняет Сергей Голованов, ведущий антивирусный эксперт «Лаборатории Касперского». – Мы стремимся указать, где и как именно киберпреступники смогут нанести удар с целью украсть деньги. Поэтому зная, например, о стиле GCMAN, стоит проверить, насколько хорошо обеспечена безопасность банковских серверов, а в случае с Carbanak внимание стоит уделить защите баз данных, в которых содержится не только информация о балансе, но также сведения о собственниках счетов».

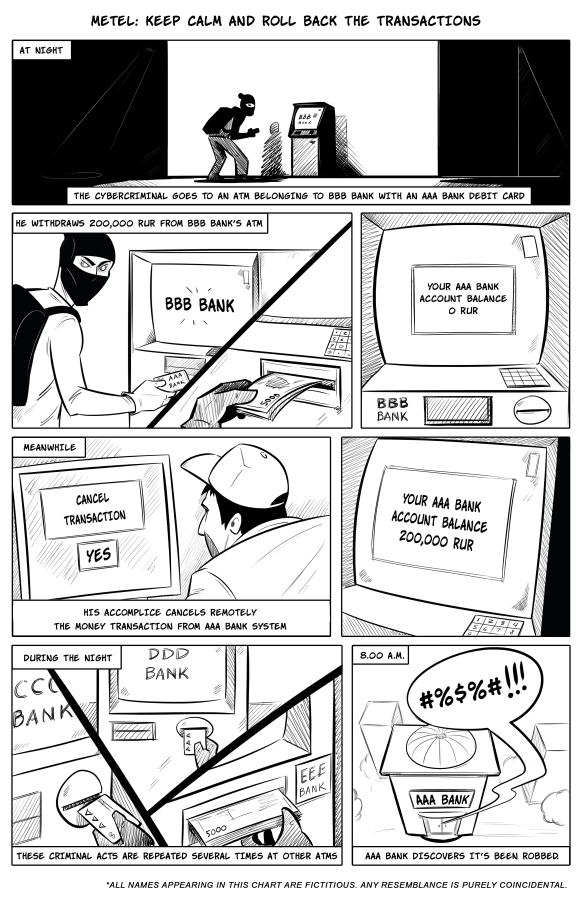

Metel

Название группы Metel происходит от названия одноименной малвари, которую применяют злоумышленники. Вредонос также известен под именем Corkow.

Для заражения корпоративных сетей банков хакеры используют таргетированные фишинговые атаки, рассылая письма с вредоносными вложениями или используя эксплоит Niteris, направленный на уязвимости в браузерах. В случае успешного заражения, для «закрепления успеха» атакующие применяют легальные технологии, предназначенные для пентестинга. В итоге хакерам удается получить в свое распоряжение контроллер локального домена, а затем и доступ к компьютерам сотрудников банка, ответственных за обработку транзакций по картам.

Но примечательна группа Metel не этим, а изобретением интересного метода снятия украденных денег в банкоматах. Злоумышленники посылают своих сообщников в банкоматы других банков, чтобы те сняли деньги с действительного банковского счета в зараженном банке. Так как на данном этапе злоумышленники уже контролируют ресурсы внутри зараженного банка и имеют доступ к системам, управляющим денежными транзакциями (например, компьютеры клиентской поддержки), они осуществляют откат операций, совершаемых через банкоматы. Следовательно, даже если преступники будут постоянно снимать деньги через банкоматы, баланс на их счетах останется постоянным, сколько бы транзакций в банкомате не было совершенно. Пропажа средств обнаруживается позже, когда след хакеров уже простыл.

Специалисты GReAT рассказали, что хакеры ездили по разным городам России и в течение всего одной ночи снимали через банкоматы крупные суммы с карт, выпущенных скомпрометированным банком. Только в одну из таких ночей преступники похитили несколько миллионов рублей. Это свидетельствует о том, что активная фаза кибератак в целом стала короче: как только злоумышленники понимают, что они подготовили все необходимое для достижения своей цели, они получают все, что им нужно, и сворачивают операцию в течение считанных дней или даже часов.

На данный момент от малвари Metel пострадали более 30 финансовых учреждений.

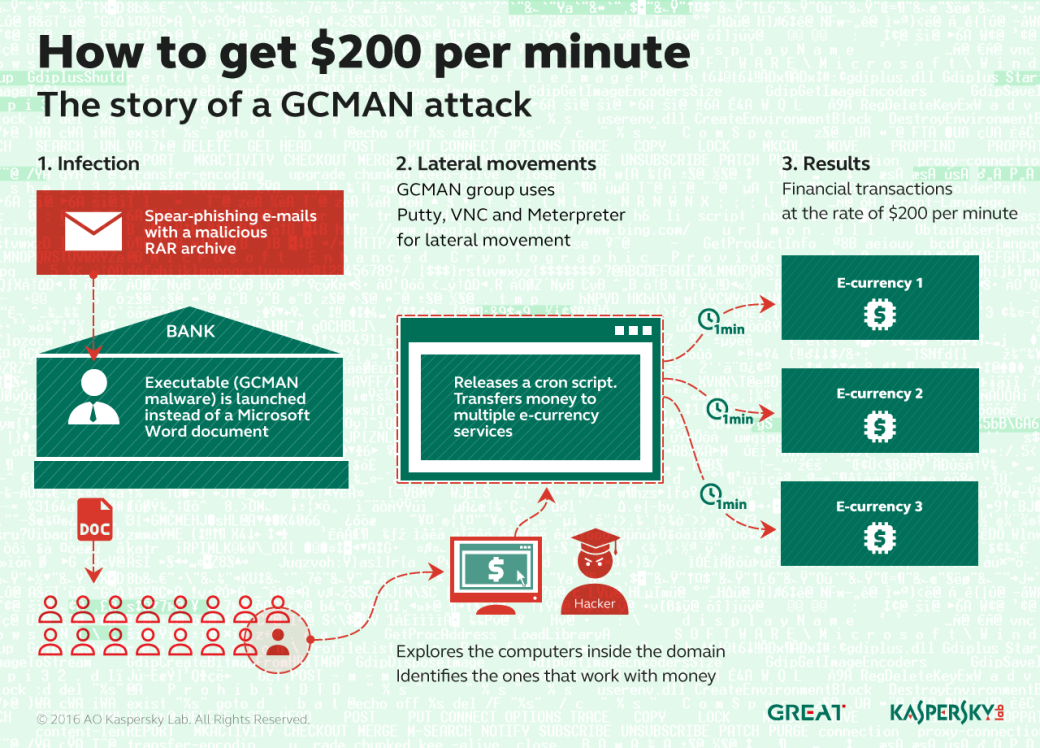

GCMAN

Хакеры из GCMAN действуют иначе – их конек, это скрытность. Группа получила имя в честь GCC (GNU Compiler Collection), который используется в их кастомной малвари. Эти парни предпочитают заражать банки по-тихому, не привлекая внимания, а затем переводят средства малыми суммами, используя различные сервисы криптовалют.

Для заражения сетей финансовых учреждений злоумышленники тоже используют таргетированый почтовый фишинг. Если жертва откроет вредоносный RAR-архив, присланный во вложении, дело можно считать сделанным – компьютер заражен вредоносом GCMAN.

Впрочем, эксперты отмечают, что хакеры далеко не всегда использовали фишинг. Группа проводит успешные атаки, не применяя вообще никакого вредоносного ПО, полагаясь лишь на легитимные технологии и инструменты для пентестов. Так, в ряде случаев атакующие использовали утилиты Putty, VNC и Meterpreter, позволившие им добраться до компьютера, который мог быть задействован в переводе денег на сервисы криптовалют без оповещения других систем банка.

В отличие от Metel, GCMAN никуда не торопятся и подходят к делу обстоятельно. В одном случае злоумышленники находились в зараженной системе полтора года, прежде чем начали красть деньги. Но когда атака входит в активную фазу и перевод средств начинается, хакеры не медлят. Каждую минуту группа GCMAN может переводить до $200 – лимит для анонимных платежей в России. Все украденные деньги уходят на различные криптовалютные счета так называемых «дропов» – специально нанятых людей, которые занимаются обналичиванием средств. Поручения на транзакции в таких случаях направляются напрямую в банковский платежный шлюз, но не отображаются ни в одной из внутренних банковских систем.

Фото: "Лаборатория Касперского", Tax Credits