Различные шифровальщики-вымогатели прочно занимают лидирующие позиции среди самой актуальной малвари последнего времени. Тем не менее, устройства компании Apple эта беда обходила стороной вплоть до минувших выходных. В прошлую пятницу эксперты Palo Alto Networks сообщили об обнаружении вымогателя KeRanger, предназначенного для заражения машин на базе OS X. Что особенно интересно: малварь распространялась в составе торрент-клиента Transmission.

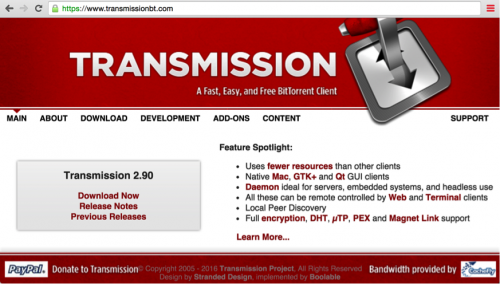

Вредоноса сначала обнаружили сами пользователи, которые и обратили на проблему внимание экспертов. Так как Transmission является опенсорсным приложением, внедрить в него малварь было не самой сложной задачей. Злоумышленники поместили KeRanger в состав Transmission 2.9 для Mac, а затем разместили «новую версию» приложения на официальном сайте. Как именно хакерам удалось проделать данный трюк, пока неизвестно, но очевидно, что они каким-то образом сумели скомпрометировать ресурс.

Анализ показал, что приложение было подписано украденным и работающим сертификатом (который уже отозвали), так что у GateKeeper не возникало никаких причин для поднятия тревоги. Также эксперты Palo Alto Networks выяснили, что KeRanger является копией некоего шифровальщика для Windows и Linux устройств. Однако некоторые части кода малвари указывают на то, что KeRanger для Mac пока дописан не до конца: в коде присутствуют неактивные функции.

Вымогатель шифрует данные с помощью алгоритма AES, нацеливаясь более чем на 300 различных расширений, в числе которых документы, файлы изображений, архивы, исходные коды, письма, сертификаты, базы данных и многое другое. Зловред требует у своих жертв выкуп в размере одного биткоина (порядка $400). Исследователям также удалось обнаружить пока неработающую функцию шифрования бэкапов Time Machine, что сделало бы информацию из резервных копий недоступной. Еще одна пока неактивная функция должна позволить атакующим исполнять на пораженном устройстве произвольный код, выполняя роль полноценного бэкдора.

Вредонос был добавлен в состав Transmission в виде безобидного с виду файла General.rtf. На деле инсталлятор копируется в ~/Library/kernel_service, затем выжидает три дня, усыпляя бдительность жертвы, а после приступает к шифрованию файлов. Эксперты пришли к выводу, что зараженная копия торрент-клиента распространялась 4-5 марта текущего года, и пострадать успели порядка 7000 пользователей.

Разработчики Transmission уже представили новую версию клиента: 2.92, очищенную от малвари, которая также удаляет KeRanger с инфицированных устройств (но только «спящую» версию вредоноса, если файлы уже зашифрованы, Transmission здесь не поможет). Версия Transmission 2.91 тоже не заражена, но не обладает встроенной функцией удаления вредоноса.

Технически, KeRanger не первая рансомварь, направленная против пользователей Apple. Еще в 2014 году специалисты «Лаборатории Касперского» обнаружили вредоноса FileCoder, однако он не функционировал должным образом. Также в 2015 году бразильский исследователь создал proof-of-concept малварь под названием Mabouia, которая работала, но так и не стала достоянием широкой публики.

Фото: Shutterstock