8 сентября 2017 года стало известно о крупной утечке данных, которую допустило одно из крупнейших бюро кредитных историй в мире, Equifax. Тогда представители североамериканского подразделения Equifax сообщили, что неизвестные злоумышленники завладели личной информацией 143 млн человек (всего в США проживает 324 млн человек), включая номера социального страхования и водительских удостоверений, полные имена, адреса и так далее. Кроме того, в 209 000 случаях в документах также фигурировала информация о банковских картах пострадавших.

Подробностей о самой атаке сообщалось немного, лишь на прошлой неделе стало известно, что злоумышленники скомпрометировали компанию через уязвимость в Apache Struts. Хотя до этого специалисты предполагали, преступники эксплуатировали свежий критический баг CVE-2017-5638, оказалось, что неизвестные взломщики использовали уязвимость CVE-2017-9805, которая была устранена еще в начале марта 2017 года. Так как взлом Equifax произошел в мае, у компании было два месяца на установку обновления, однако по какой-то причине этим никто не озаботился.

Все это время компания подвергалась резкой критики со стороны СМИ и ИБ-специалистов. Дело было даже не в самом взломе, а в том, как представители Equifax справились с последствиями компрометации и утечки данных. Мы уже рассказали о множестве проблем, которые были обнаружены специалистами, начиная от сайта для пострадавших, работающего под управлением стоковой версии WordPress, и заканчивая практически неработающей системой подачи заявок на защиту от кражи личности TrustedID Premier.

К сожалению, за прошедшее время ситуация вокруг взлома Equifax не улучшилась. К примеру, стало известно, что официальные представители компании по ошибке направляли своих клиентов не на официальный сайт для пострадавших, а на поддельную страницу.

Путаницу с веб-сайтами представители Equifax спровоцировали сами. Дело в том, что для пострадавших был запущен специальный сайт equifaxsecurity2017.com, где можно найти ответы на наиболее распространенные вопросы, а также подать заявление на использование бесплатного кредитного мониторинга и воспользоваться сервисами по защите от кражи личности. Также на сайте со странным доменом trustedidpremier.com/eligibility/ клиенты компании могут проверить, числятся ли их данные в списках пострадавших. И не стоит забывать о существовании официального сайта equifax.com.

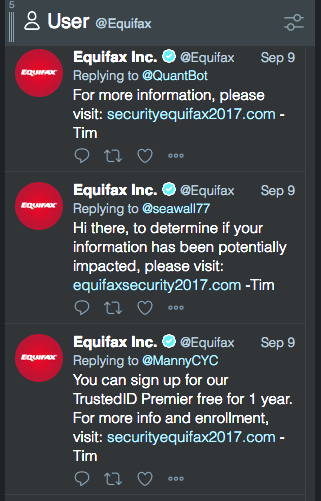

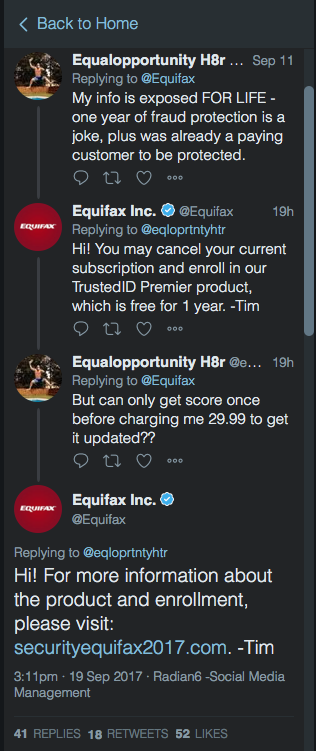

На этой неделе ИБ-специалисты и СМИ обратили внимание, что в официальном твиттере представители бюро кредитных историй неоднократно советовали пострадавшим посетить сайт securityequifax2017.com вместо настоящего equifaxsecurity2017.com. Подделку зарегистрировал ИБ-исследователь, который хотел продемонстрировать, насколько легко будет перепутать официальную и поддельную страницы. Ему это определенно удалось. В настоящее время все ошибочные сообщения уже были удалены, но некоторые из них можно увидеть на скриншотах ниже.

Когда к представителям Equifax за комментарием обратились журналисты издания ArsTechnica, те извинились, сообщили, что произошла ошибка и еще раз заверили, что настоящим ресурсом для пострадавших является equifaxsecurity2017.com.

Еще один неприятный нюанс, связанный со взломом, стал известен в среду, 20 сентября, благодаря публикации издания Wall Street Journal. Журналисты издания ссылаются на информацию, которую представители компании FireEye получили от некоторых клиентов Equifax. Оказалось, что первые признаки компрометации сети бюро кредитных историй появились еще в марте 2017 года, а не в мае, как гласили официальные заявления. К тому моменту о баге в Apache Struts уже было известно, а в силу доступности эксплоитов его уже начали использовать злоумышленники.