В первых числах марта 2018 года на GitHub обрушилась мощнейшая DDoS-атака в истории, установившая новый рекорд: 1,35 Тб/сек или 126,9 млн пакетов в секунду.

К сожалению, ИБ-специалисты сразу предупредили о том, что атака на GitHub вряд ли станет единичным случаем. Дело в том, что злоумышленники научились использовать для амплификации DDoS серверы Memcached, что позволяет усилить атаку более чем в 50 000 раз. Данный метод впервые был описан (PDF) в ноябре 2017 года группой исследователей 0Kee Team из компании Qihoo 360. Тогда эксперты предрекали, что из-за эксплуатации Memcached-серверов мы увидим DDoS-атаки мощностью вплоть до 2 Тб/сек.

Вновь о таком методе амплификации заговорили в конце февраля и начале марта 2018 года. Тогда компании Qrator Labs, Cloudflare, Arbor Networks и Qihoo 360 практически одновременно сообщили о том, что преступники действительно начали использовать Memcached для амплификации DDoS-атак, и отчитались от отражении атак мощностью 260-480 Гб/сек.

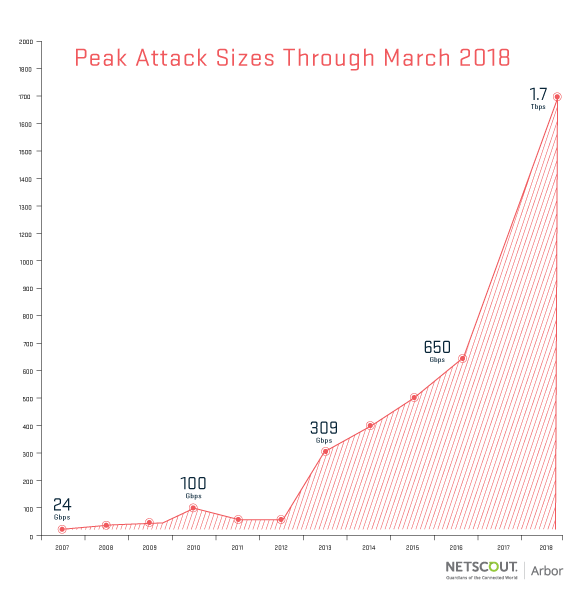

К сожалению, сейчас можно наблюдать, как мрачные прогнозы специалистов сбываются в полной мере. Теперь Аналитики компании Arbor Networks сообщили, что 5 марта 2018 года была обнаружена DDoS-атака на пока неназванного американского сервис-провайдера, чья мощность в пиковые моменты составляла 1,7 Тб/сек. Это новый рекорд и вновь «самая мощная DDoS-атака в истории».

Разумеется, таких показателей атакующие добились благодаря Memcached. Дело в том, что в случае амплификации атаки через Memcached, запрос, чей объем равен всего 15 байтам, может превращаться в ответ размером 134 Кб (то есть запрос на 203 байт обернется ответом на 100 мегабайт). При этом исследователи уже предупреждали, что для амплификации атак уже используются серверы таких крупных хостинг-провайдеров, как OVH, Digital Ocean, Sakura.

Хуже того, если по данным Shodan, в конце февраля 2018 года в сети можно было обнаружить около 93 000 Memcached-серверов, теперь аналитики Shodan подготовили новый отчет, согласно которому Memcached-серверов в онлайне стало не меньше, а больше, невзирая на все предостережения специалистов. По информации на 5 марта 2018 года их количество теперь превышает 105 000.

Специалисты настоятельно рекомендуют блокировать или ограничить UDP для порта 11211, на котором работает Memcached. Так как Memcached «слушает» INADDR_ANY, и поддержка UDP включена по умолчанию, администраторам рекомендуется отключить UDP вовсе, если это возможно, а лучше защитить сервер файрволом или разместить в закрытой сети. Подробные инструкции можно найти, например, в блоге компании Cloudflare.

Напомню, что ранее на этой неделе исследователи также зафиксировали случаи вымогательских DDoS-атак, тоже усиленных при помощи Memcached.