Специалисты Левенского католического университета представили на конференции Usenix Security Symposium доклад, посвященный способам обмана блокировщиков рекламы и защищающих от слежки механизмов. Эксперты проанализировали как встроенные механизмы современных браузеров, так и популярные сторонние расширения. Доклад специалистов удостоился награды Distinguished Paper Award.

Исследователи изучили, как именно браузеры и сторонние решения защищают пользователей от слежки посредством межсайтовых запросов и «постоянных» куки (persistent cookies). Некоторые браузеры имеют встроенную защиту, к примеру, в Firefox есть механизм Tracking Protection, а в Opera встроенный блокировщик рекламы. Также для этих целей существуют и отдельные продукты (расширения, аддоны), задача которых — блокировать рекламу или предотвращать слежку.

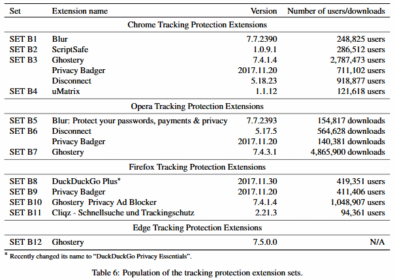

Чтобы определить эффективность этих защитных механизмов и продуктов, сотрудники Левенского католического университета создали кастомный фреймворк (его код доступен на GitHub) и протестировали с его помощью 7 браузеров, 31 блокировщик рекламы и 15 антитрекинговых расширений.

Как оказалось, каждый браузер и каждый защитный аддон можно обмануть как минимум одним способом.

Так, исследователи проверили, будут ли расширения и браузеры блокировать межсайтовые запросы куки, которые инициированы с помощью:

- AppCache API;

- использования малоизвестных тегов HTML;

- хэдера Location;

- различных редиректов < meta >;

- встроенного в PDF файлы кода JavaScript;

- JavaScript "location.href";

- service worker’ов.

Результаты проведенных тестов можно увидеть в таблицах ниже.

Кроме того, исследователи изучили 10 000 наиболее популярных сайтов по версии Alexa, исследовав 160 059 веб-страниц. Эксперты искали подтверждения того, что рекламщики или иные стороны используют для обмана защитных механизмов перечисленные выше техники. Сканирование показало, что в настоящий момент эти методы еще никем не применяются. То есть исследователи действительно продемонстрировали новаторский подход к вопросу, и полученные ими данные могут являться настоящей «золотой жилой» для операторов трекинговых сервисов.

Чтобы не ставить пользователей под удар публикацией своей работы, специалисты не только уведомили разработчиков браузеров и расширений о проблемах, но и предложили им способы борьбы с ними. Все сообщения об ошибках и сопутствующую документацию можно найти на сайте wholeftopenthecookiejar.eu.