Эксперт компании Akamai Ларри Кэшдоллар обнаружил новый опасный вирус, атакующий устройства интернета вещей. Малварь получила название Silex и, похоже, она имеет все шансы стать достойным продолжателем дела BrickerBot. Напомню, что BrickerBot, активный в 2017 году, намеренно калечил плохо защищенные IoT-устройства, тем самым привлекая внимание к проблемам интернета вещей и преподнося пользователям жестокий урок.

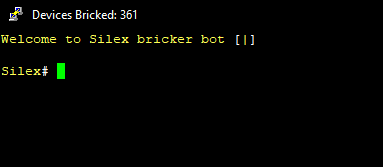

Silex тоже повреждает атакованные девайсы настолько, что спасти их может только полная перепрошивка. По информации издания ZDNet, всего за несколько часов активности малварь вывела из строя более 2000 устройств.

Кэшдоллар рассказывает, что Silex намеренно опустошает хранилище атакованного девайса, обнуляет все правила файрвола, стирает сетевую конфигурацию и затем прекращает работу устройства. В общей сложности всё это настолько разрушительно, насколько вообще возможно, без физического «сжигания» микросхем гаджета. Фактически, вернуть девайс к жизни сможет только полная перепрошивка, а это слишком сложная задача для большинства рядовых пользователей, которые скорее предпочтут выбросить превратившийся в "кирпич" гаджет.

По данным эксперта, разработчик малвари использует дефолтные учетные данные для IoT-устройств, чтобы проникнуть в систему и начать атаку. Если логин и пароль подобраны и вход осуществлен, малварь записывает случайные данные из /dev/random на любые смонтированные накопители, которые может обнаружить. С помощью fdisk -l вредонос отыскивает все доступные разделы и так же заполняет их мусором. После этого осуществляется удаление сетевой конфигурации, полный сброс iptables, а под конец запускается rm -rf /, чтобы удалить все, что могло «выжить». Затем работа устройства останавливается или оно перезагружается.

Атаки нацелены на любые Unix-системы с ненадежными учетными данными. Хуже того, эксперт предупреждает, что Silex может быть опасен и для серверов Linux, если те имеют открытые порты Telnet и используют слабые комбинации логин/пароль.

По данным Кэшдоллара, замеченные им атаки исходили с IP-адреса, ведущего к VPS-серверу novinvps.com, работающему в Иране.

Журналисты издания ZDNet и специалист компании NewSky Security Акит Анубхав (Ankit Anubhav) сумели связаться с разработчиком Silex и задать ему несколько вопросов. Так, по информации Анубхава, за разработкой деструктивной малвари стоит 14-летний подросток, известный под ником Light Leafon. Исследователь подтвердил его личность, попросив разместить кастомное сообщение на управляющем сервере Silex, что доказало, что Light Leafon не просто прикидывается оператором малвари.

Ранее Light Leafon занимался разработкой IoT-ботнета HITO и несколько месяцев назад уже говорил с Анубхавом, дав ему небольшое интервью. Работу над Silex хакер начал некоторое время назад, шутки ради, но постепенно этот проект стал для него основным, а ботент HITO оказался заброшен.

Подросток заявил, что собирается развивать Silex и далее, оснастив малварь и другими деструктивными функциями. Например, планируется использование различных эксплоитов (весь спектр, что применяют Mirai или Qbot) и вход на уязвимые устройства через SSH, а не только через Telnet. При этом Light Leafon не скрывает, что в этих вопросах он ориентируется на «успехи» и функциональность вышеупомянутого BrickerBot. Хотя, в отличие от создателя BrickerBot, подросток пока не выпустил собственный манифест и не подвел какую-либо платформу под свои действия.

Акит Анубхав пишет, что пока Silex действует скорее в шутку, и это просто вред ради вреда. В то же время Анубхав называет Light Leafon одним из наиболее талантливых IoT-хакеров на данный момент. Эксперт говорит, что его одновременно впечатляет и огорчает, когда такие несовершеннолетние таланты используют свои способности для совершения противоправных действий.