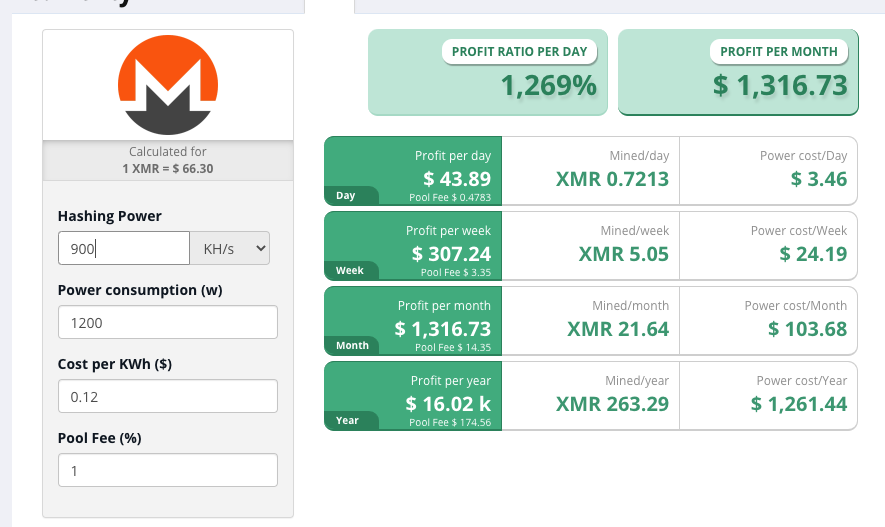

Специалисты Cisco Talos обнаружили новый ботнет Prometei, активный с марта 2020 года и сосредоточенный на добыче криптовалюты Monero (XMR). В основном малварь атакует пользователей из США, Бразилии, Пакистана, Китая, Мексики и Чили. За четыре месяца активности операторы ботнета «заработали» примерно 5000 долларов, то есть в среднем около 1250 долларов в месяц.

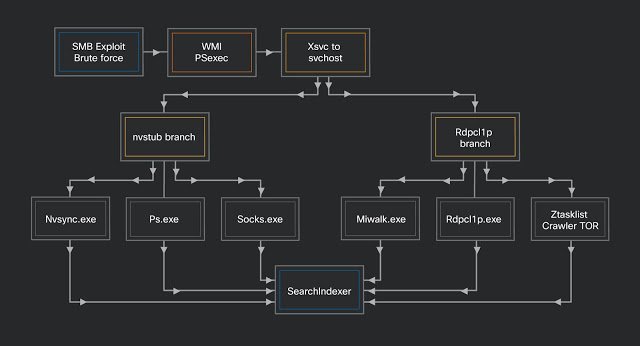

Для распространения малварь использует несколько техник, включая LOLbins (living off the land), чтобы использовать легитимные процессы Windows для выполнения вредоносного кода (в том числе PsExec и WMI), эксплоиты для протокола SMB (включая EternalBlue), а также ворованные учетные данные.

В общей сложности исследователи насчитали в Prometei более 15 компонентов. Все они управляются главным модулем, который шифрует (RC4) данные перед отправкой на управляющий сервер через HTTP.

Вспомогательные модули могут использоваться для установления связи через Tor или I2P, сбора системной информации, проверки открытых портов, распространения посредством SMB и сканирования зараженной системы на наличие любых криптовалютных кошельков. Так, ботнет похищает пароли с помощью модифицированной версии Mimikatz (miwalk.exe), а затем они передаются модулю spreader (rdpclip.exe) для анализа и аутентификации через SMB. Если это не сработало, для распространения используется эксплоит EternalBlue.

Финальной полезной нагрузкой, доставленной в скомпрометированную систему, является SearchIndexer.exe, и это ни что иное, как XMRig версии 5.5.3. Однако специалисты пишут, что Prometei — это не просто майнер, малварь также может использоваться как полноценный троян и инфостилер.

Отмечается, что ботнет разделен на две основные ветви: C ++ ветка предназначена для операций по майнингу криптовалюты, а ветка на базе .NET фокусируется на хищении учетных данных, атаках на SMB и обфускации. При этом основная ветвь может работать независимо от второй, так как может самостоятельно связываться с управляющим сервером, воровать учетные данные и заниматься майнингом.

Исследователи отмечают, что Prometei непохож на большинство майнинговых ботнетов. Его авторы не только разделили свои инструменты по их предназначению, он также «научили» малварь уклоняться от обнаружения и анализа. В частности, даже в ранних версиях можно обнаружить несколько слоев обфускации, которые стали значительно сложнее в поздних версиях.