WannaCry: кто виноват и что делать

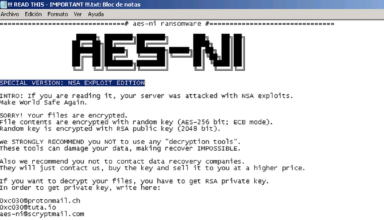

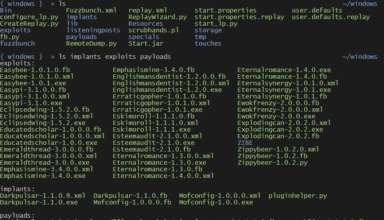

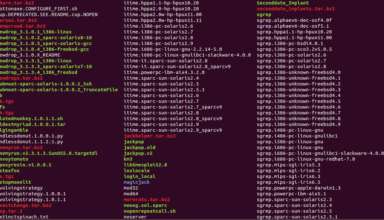

В последние недели атаки вымогателя WannaCry – одна из наиболее популярных тем в СМИ по всему миру. Компании подсчитывают убытки, обычные пользователи паникуют, ИБ-специалисты пытаются разработать дешифровщик и занимаются анализом вируса, а представители индустрии и спецслужб обвиняют в происшедшем друг друга. Чем же WannaCry так отличался от других угроз, почему спровоцировал такую волну обсуждений и, главное, как защититься от подобных атак и быть к ним готовым?