В рамках проекта The Intercept опубликованы секретные руководства для пользователей шпионского программного обеспечения итальянской компании HackingTeam. Как и коллеги из FinFisher, компания HackingTeam продаёт трояны с 0day-эксплоитами для использования правоохранительными органами разных стран, со всей сопроводительной документацией. В том числе с мануалами для администраторов сетей и технических специалистов, которые непосредственно и осуществляют атаки. Стоимость пакета варьируется от €200 000 до €1 000 000.

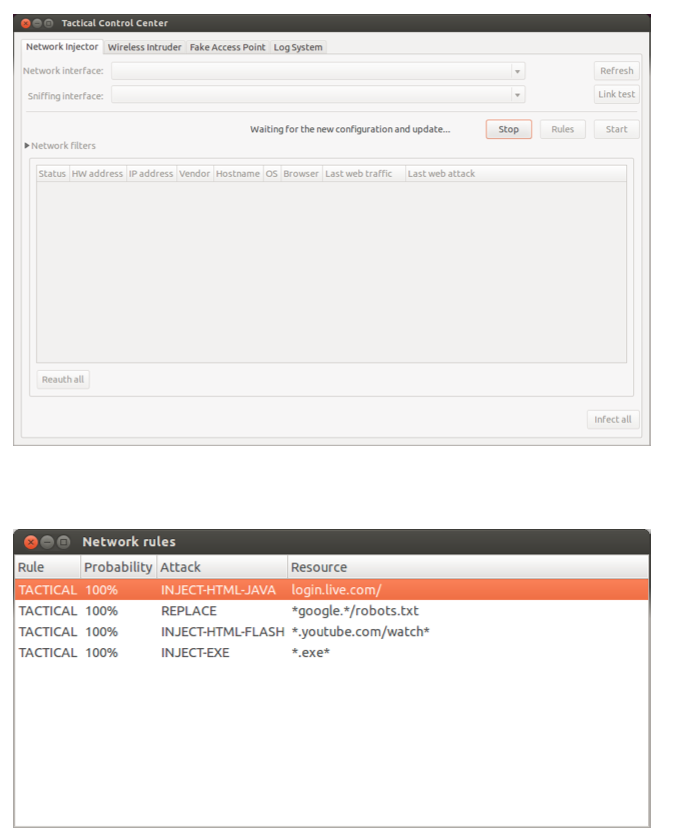

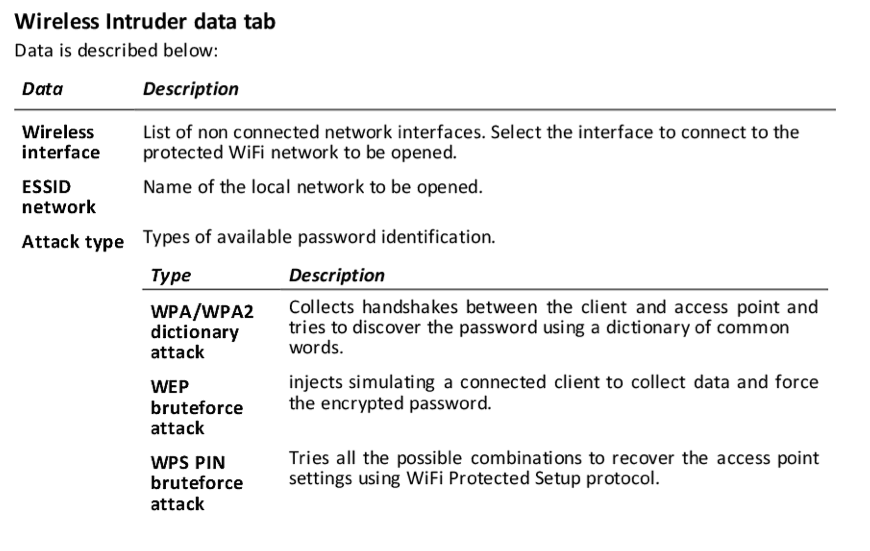

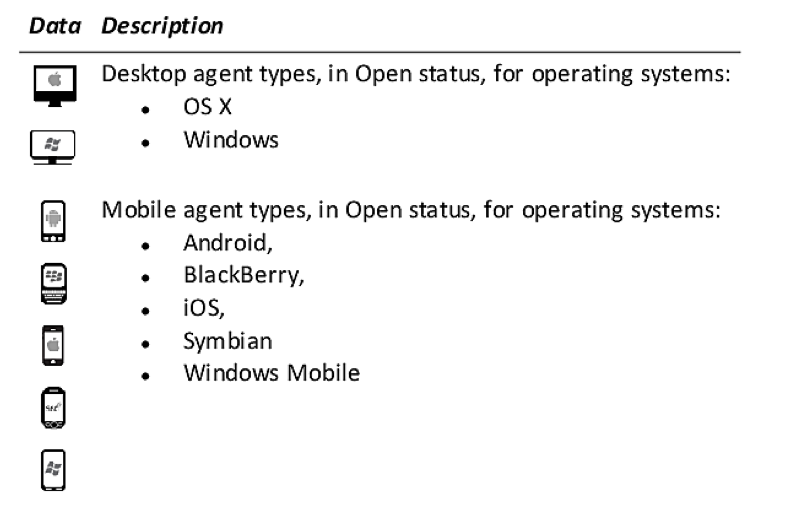

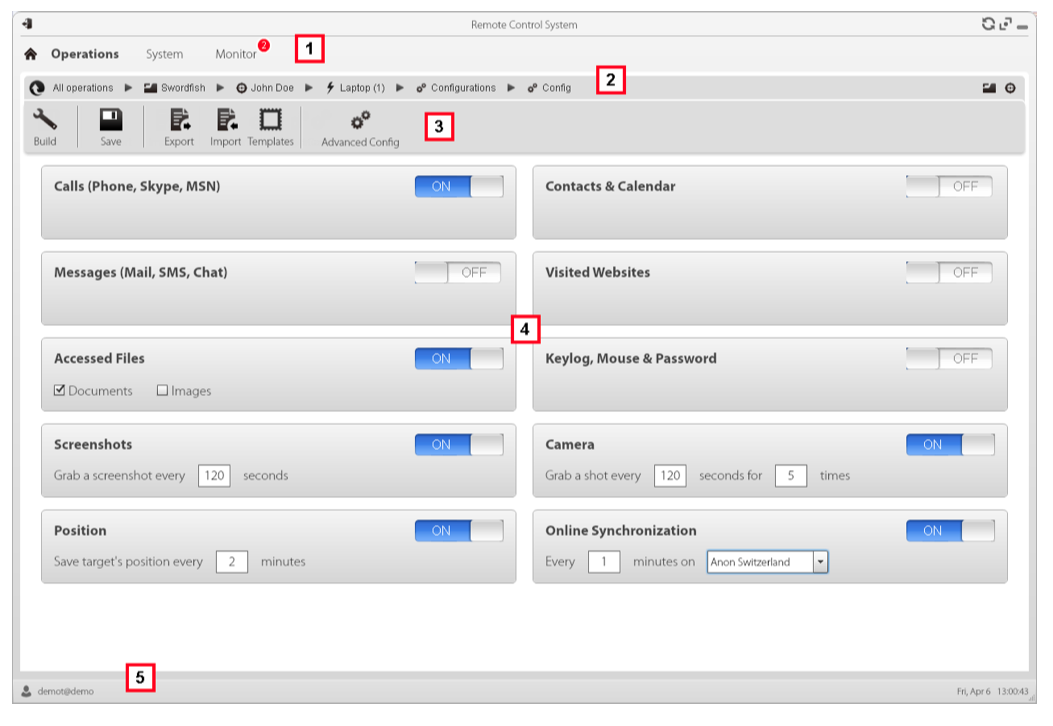

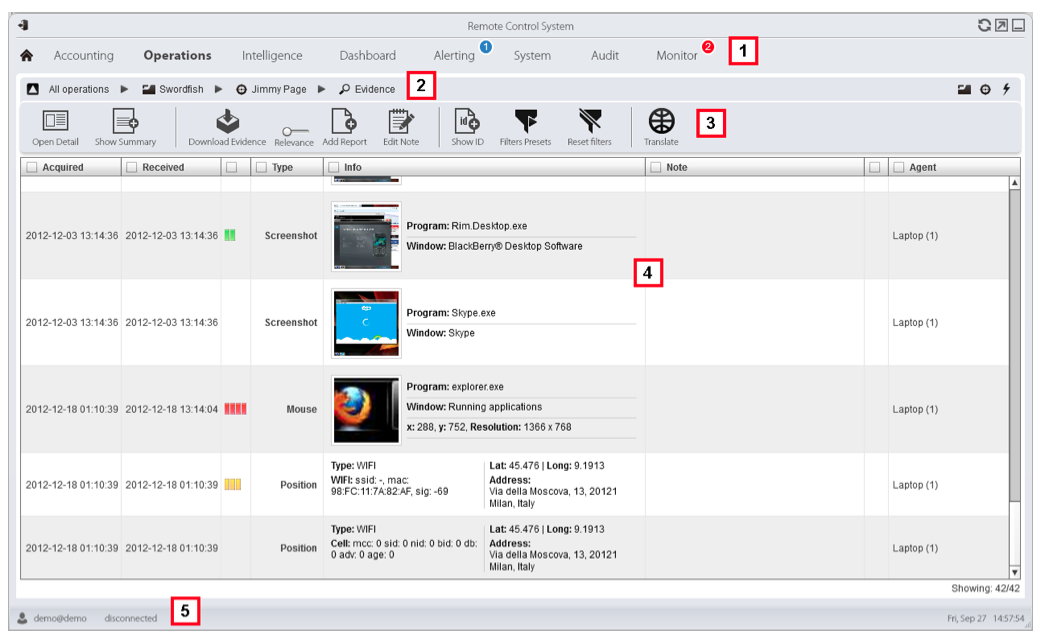

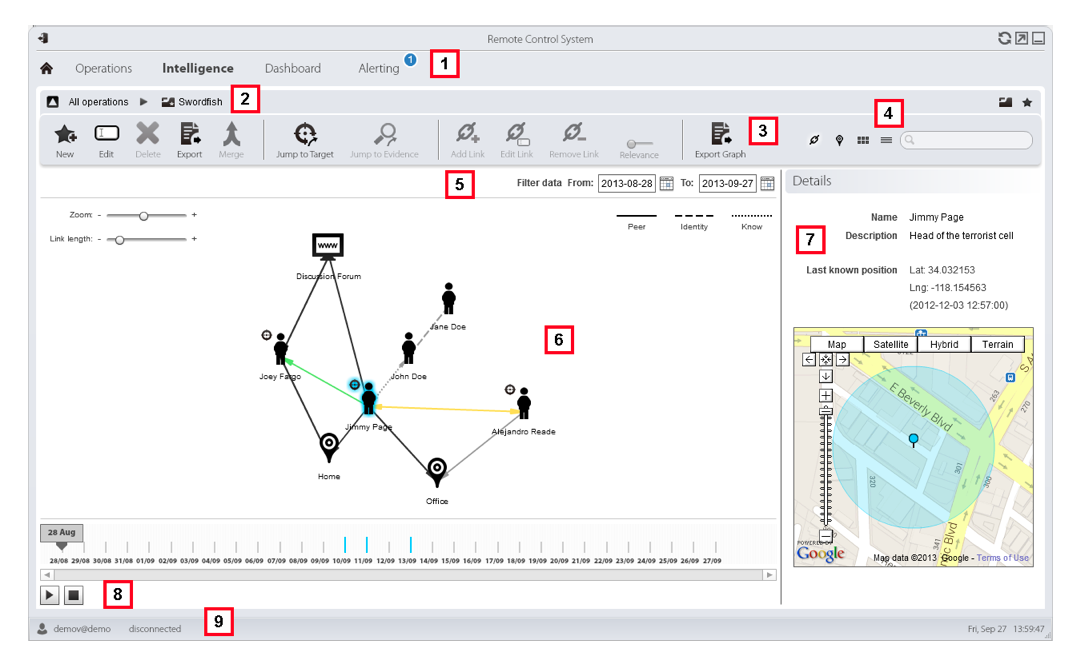

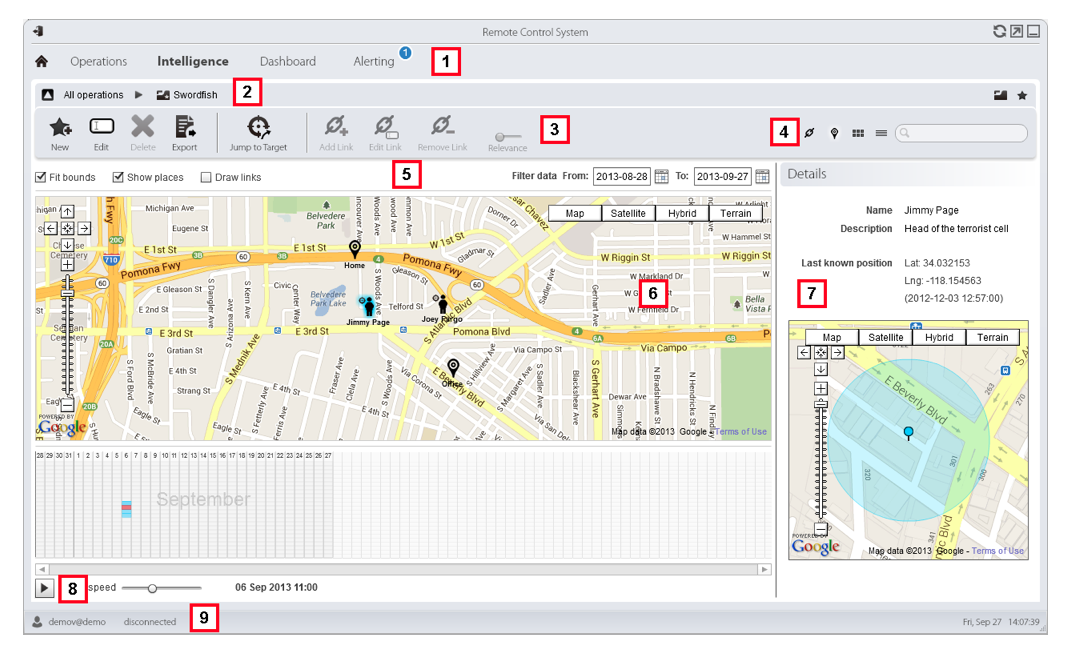

Речь идёт о программном обеспечении Remote Control System (RCS). В документах, датированных сентябрём 2013 года, подробно описывается, как использовать это ПО (среди функций — скрытая активация веб-камеры, запись звонков Skype, проверка электронной почты, запись нажатий клавиш, сбор паролей) и как осуществлять сопутствующие действия вроде установки вредоносных хотспотов WiFi в местах общественного доступа, заражения через флэшки, потоковое видео и электронную почту.

Благодаря подробному мануалу любой сисадмин из правоохранительных органов в пару щелчков мышки превращается в продвинутого шпиона, который рассылает зловредов и получает с них информацию через цепочку прокси-серверов, не оставляя следов.

Среди предполагаемых покупателей RCS — госструктуры нескольких десятков стран, в том числе США, Южной Кореи, Казахстана и Узбекистана.

Мануалы

- Hacking Team RCS 9 Analyst’s Guide (PDF)

- Hacking Team RCS 9 Administrator’s Guide (PDF)

- Hacking Team RCS 9 Technician’s Guide (PDF)

- Hacking Team RCS 9 System Administrator’s Guide (PDF)

- Hacking Team RCS Invisibility Report (PDF)

- Hacking Team RCS 9.0 Changelog (PDF)

- Hacking Team RCS 9.1 Changelog (PDF)