Опубликованы результаты полного сканирования всех IPv4-адресов Internet Census 2012. Осуществить столь масштабный скан удалось благодаря использованию своеобразного ботнета из 420 тысяч незащищённых устройств.

Идея проведения эксперимента пришла автору два года назад, когда он игрался с Nmap Scripting Engine и решил попробовать авторизацию по случайным IP-адресам со стандартными для telnet логином и паролем root:root. К своему удивлению, автор обнаружил множество незащищённых устройств. Тогда он решил создать червя, который будет сканировать Сеть, а в случае обнаружения незащищённого устройства копировать туда копию сканера. Новая копия сканирует новый сегмент сети — и распространяет дальше копии сканера, формируя большой распределённый ботнет, получивший название Carna.

В итоге, за десять месяцев 2012 года были просканированы все IP-адреса в адресном пространстве IPv4 при помощи более 420 тысяч незащищенных устройств, которые эксплуатировались в щадящем режиме.

Сканирование включало в себя рассылку сервисных пакетов на все популярные номера портов, ICMP-пинг, обратный запрос DNS (запрос имени хоста по IP-адресу) и запрос SYN (запрос на подключение по протоколу TCP).

Результаты сканирования опубликованы в свободном доступе. База данных размером 9 терабайт заархивирована в 568 ГБ с помощью ZPAQ, скачать торрент можно здесь.

Всего база данных содержит:

- 52 млрд ICMP-пингов

- 10,5 млрд ответов на обратный запрос DNS

- 180 млрд сканов на сервисные порты

- 2,8 млрд ответов на SYN-запрос для 660 млн IP-адресов и 71 млрд протестированных портов

- 80 млн отпечатков TCP/IP

- 68 млн записей traceroute

Проведённое с марта по декабрь 2012 года сканирование является крупнейшим в истории исследованием такого рода. Автор надеется, что исследователи смогут извлечь пользу из собранных данных.

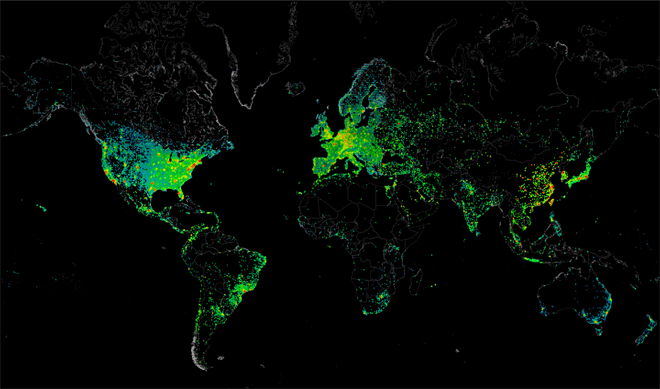

Некоторые из результатов сканирования отображены на карте.

1. Географическое расположение 460 миллионов IP-адресов, которые ответили на ICMP-пинг.

2. Географическое расположение 420 тысяч активных клиентов ботнета Carna, которые принимали участие в сканировании.