31 июля 2014 года компания Microsoft объявила о выпуске окончательной версии Enhanced Mitigation Experience Toolkit (EMET) 5.0 — бесплатного программного обеспечения, которое защищает приложения под Windows от воздействия эксплойтов.

В феврале 2014 года специалисты Bromium Labs рассказали о слабых местах EMET 4.1, после чего Microsoft устранила недостатки и вскоре выпустила предварительную версию EMET 5.0 (Technical Preview). Как обычно, после обсуждения с партнёрами и независимыми специалистами, в предварительную версию внесли необходимый коррективы — и вот готов финальный релиз EMET 5.0.

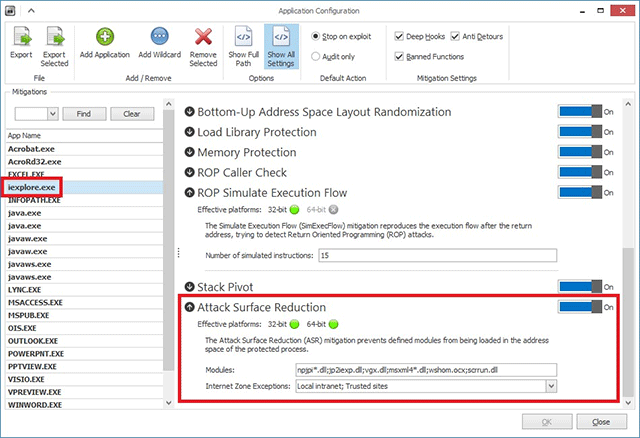

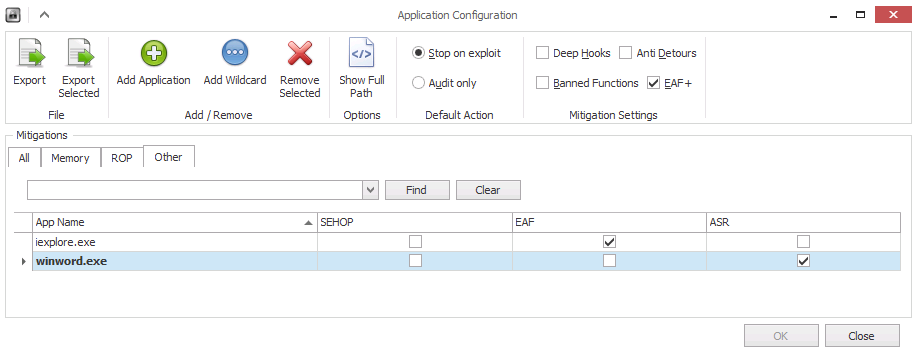

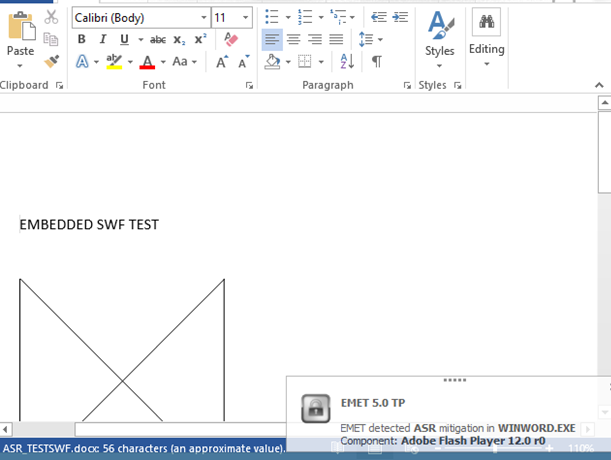

В EMET 5.0 реализовано два новых метода защиты: Attack Surface Reduction (ASR) и Export Address Table Filtering Plus (EAF+). Первый из них предусматривает настройки ограничения функциональности отдельных программ.

Например, администратор может запретить программе Microsoft Word обращаться к плагину Adobe Flash Player. В EMET 5.0 настройки по умолчанию блокируют некоторые модули и плагины в IE в интернете (но не в локальной сети), а также блокируют доступ Microsoft Word, Excel и PowerPoint к плагину Adobe Flash.

Реализована поддержка зон безопасности, так что Internet Explorer, к примеру, можно настроить на исполнение апплетов Java только из внутренних доменов корпоративной сети, но не из интернета.

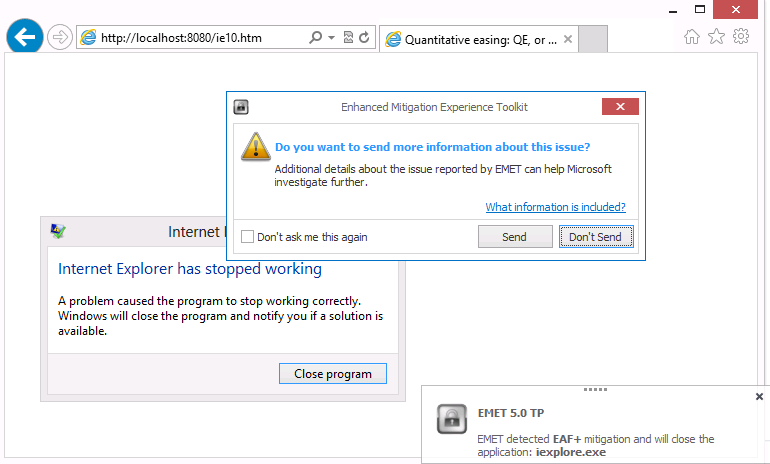

EAF+ предусматривает защиту низкоуровневых модулей от некоторых техник, которые используются для построения динамических ROP-конструкций в памяти из таблиц.

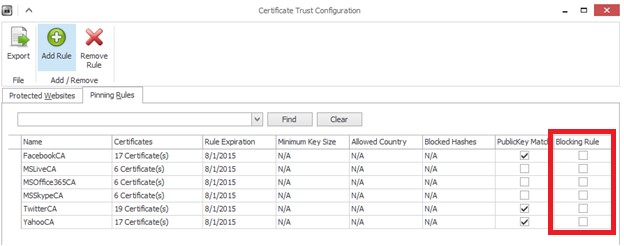

Кроме двух новых, в EMET 5.0 сделаны дополнительные улучшения. Так, четыре старых метода защиты от ROP стали 64-битными процессами вместо 32-битных. Ещё появилась возможность разрыва SSL-соединения после неудачной проверки сертификата.

Сделаны и другие изменения для усиления защиты, улучшения совместимости с популярными антивирусами и уменьшения количества ложных срабатываний.