Исследователи из Palo Alto Networks сообщили о том, что банковский троян Dridex изменил метод распространения и теперь осуществляет заражение персональных компьютеров, используя макросы Word.

Dridex — последняя версия в линейке банковских троянов Bugat/Feodo/Cridex, она активно используется с июля текущего года. До настоящего времени троян распространялся по электронной почте, но на прошлой неделе организаторы атаки изменили схему, так что теперь они рассылают документы Microsoft Word, содержащие макрос, который скачивает и запускает вредоносную программу.

Как и свои предшественники, Dridex представляет собой типичный банковский троян по образцу Zeus. Его главная функциональность — кража учётных данных для доступа к онлайн-банкингу, так что злоумышленники получают доступ к денежным средствам жертвы и могут перевести их на другой счёт. Dridex использует конфигурационный XML-файл для определения списка сайтов, для которых осуществляется кража учётных данных. Там также перечислены сайты, которые нужно игнорировать.

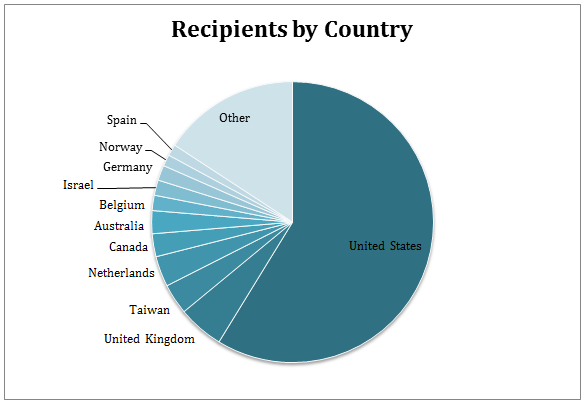

Исследователи говорят, что схема распространения Dridex изменилась 21 октября. Жертвами атаки являются, преимущественно, пользователи из США.

В частности, замечено 9 различных документов Word, с которыми распространяется вредоносный макрос. Макросы скачивают файлы по следующим адресам:

- http://gpsbah[.]com/images/1.exe

- http://jvsfiles[.]com/common/1.exe

- http://jvssys[.]com/js/1.exe

- http://mirafarm[.]ro/html/js/bin.exe

- http://palitosdepan[.]com/js/bin.exe

- http://www.juglarsa.com[.]ar/images/1.exe

Всё это легитимные веб-сайты, которые, видимо, подверглись взлому.

Защититься от атаки можно с помощью отключения макросов Word. Вообще, данный вектор атаки известен уже около 10 лет, так что макросы Word и так должны быть отключены по умолчанию у большинства пользователей.