Хакер Матеуш Юрчик (Mateusz [j00ru] Jurczyk) из подразделения Google Project Zero выступил с докладом на конференции Recon 2015 в Монреале, где рассказал о главной дыре в компьютерной безопасности — шрифтах. Он раскрыл 15 серьёзных уязвимостей в Windows и Adobe Reader при рендеринге шрифтов, в том числе показал хак, который обходит все механизмы защиты от эксплоитов.

Относительно главной уязвимости Матеуш Юрчик сказал: «Исключительно мощный примитив, который даёт эта уязвимость, сочетается с тем фактом, что она присутствует во всех совместимых версиях Adobe Reader и Microsoft Windows (32-bit). Можно сделать цепочку эксплоитов, которая ведёт к полной компрометации системы всего с одной уязвимостью. Всё это делает данную вещь одной из самых интересных проблем в безопасности, с которой я сталкивался до сих пор».

Юрчик опубликовал видеодемонстрацию эксплоита для 32- и 64-битных систем (CVE-2015-3052 и CVE-2015-0093).

Вот слайды его презентации.

Две указанные уязвимости используют модуль Adobe Type Manager Font Driver (ATMFD.dll), который поддерживает шрифты Type 1 и Type 2 в ядре Windows со времён Windows NT 4.0.

Юрчик говорит, что его «абсолютно надёжный» эксплоит на BLEND-инструкциях связан с обработкой драйвером CharStrings, ответственных за рендеринг очертаний каждого глифа для заданного размера шрифта.

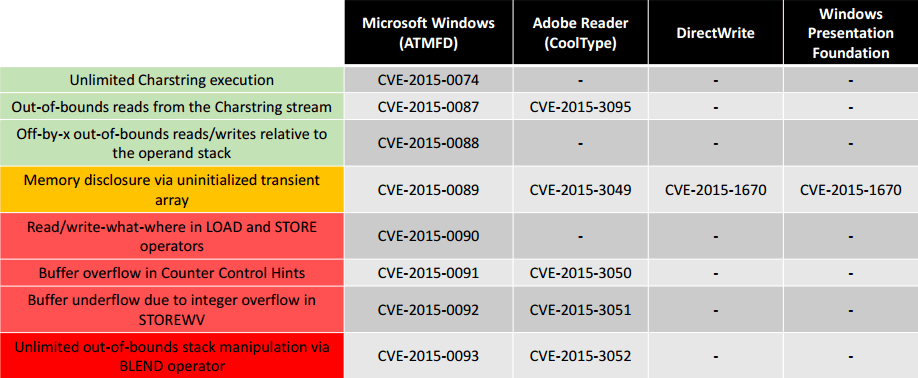

Ниже приведён список 15 уязвимостей, которые вскрыл Юрчик. Все они допускают удалённое исполнение кода или повышение привилегий.

Исследование хакера привело к выпуску трёх патчей от Microsoft и Adobe (1, 2, 3).