Шведский исследователь, автор блога Abuse.ch зафиксировал появление нового шифровальщика, основанного на старой версии вымогателя CryptoWall. Малварь носит имя PadCrypt, и от других представителей жанра ее отличают встроенный чат «поддержки», который позволяет жертве связаться со злоумышленниками, а также файл unistl.exe, который, как и следует из названия, является деинсталлятором.

Эксперты полагают, что основной канал распространения PadCrypt – вредоносные файлы .pdf, которые злоумышленники рассылают в письмах. Как только жертва открывает такой файл, PadCrypt вступает в игру, зашифровывает файлы пользователя и удаляет бекапы, чтобы жертва не смогла восстановить данные, используя программы для восстановления HDD.

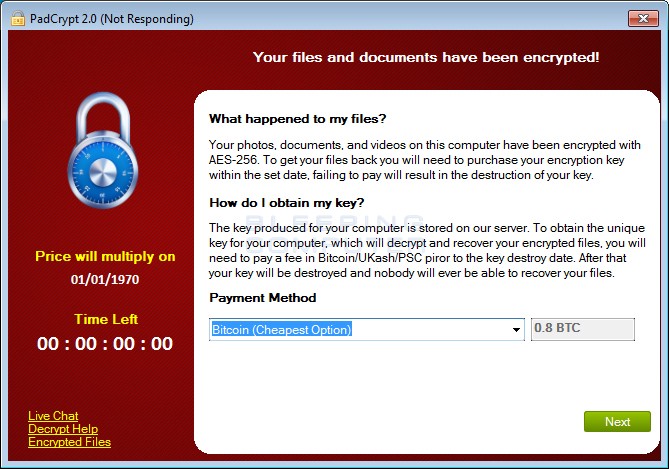

Шифровальщик оставляет текстовые и HTML-послания с требованием выкупа во всех пострадавших директориях, а также выводит соответствующее всплывающее окно. Злоумышленники требуют от своих жертв 0,8 BC (порядка $320 по текущему курсу).

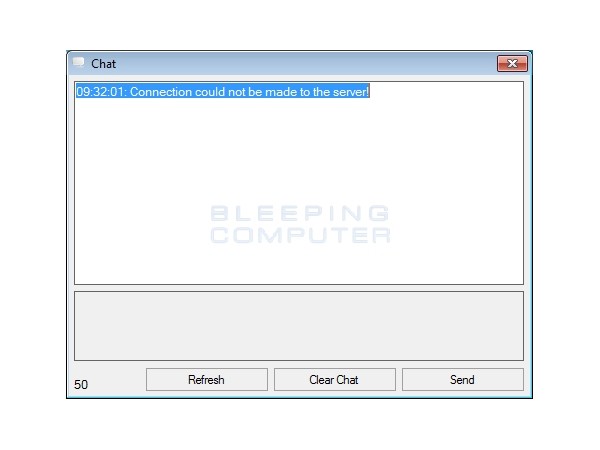

Необычность PadCrypt в том, что всплывающее окно с требованием выкупа содержит ссылку на некий «Live Chat». Переход по этой ссылке действительно приведет к открытию окна с чатом «поддержки», который, очевидно, должен позволить жертвам малвари пообщаться со злоумышленниками напрямую. Как именно это работает, пока установить не удалось, дело в том, что командные серверы операторов вредоноса пока не функционируют.

Ранее уже встречались версии CryptoWall с подобной «живой поддержкой», но тогда чаты работали на базе сайтов, которые жертвы должны были посетить для перечисления выкупа. PadCrypt, в свою очередь, предлагает чат встроенный, работающий на машине жертвы. Он не требует запуска браузера или установки Tor.

Ранее уже встречались версии CryptoWall с подобной «живой поддержкой», но тогда чаты работали на базе сайтов, которые жертвы должны были посетить для перечисления выкупа. PadCrypt, в свою очередь, предлагает чат встроенный, работающий на машине жертвы. Он не требует запуска браузера или установки Tor.

Еще одна странность PadCrypt – файл unistl.exe, который распространяется в составе малвари и явно является деинсталлятором. По сути, программа удаления даже работает. Нет, конечно, она не обратит все сделанные вредоносом изменения и не расшифрует файлы. Однако unistl.exe удалит малварь из системы. Исследователи считают, что авторы шифровальщика использовали для его создания готовый шаблон, и деинсталлятор был сгенерирован автоматически.

Слабостей в алгоритме шифрования PadCrypt пока не обнаружено, утилит для расшифровки данных нет.