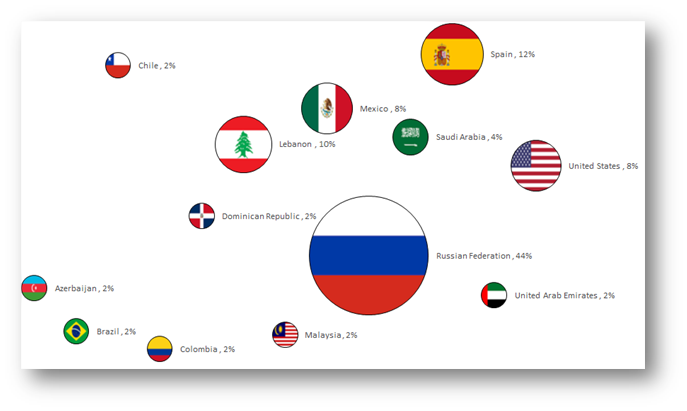

Специалисты компании Check Point обнаружили в пяти приложениях из каталога Google Play малварь, которой дали имя Viking Horde. Зараженные устройства могут использоваться для скликивания рекламы, SMS мошенничества, рассылки спама и даже DDoS-атак. Исследователи сообщают, что удалить малварь вручную тяжело или почти невозможно.

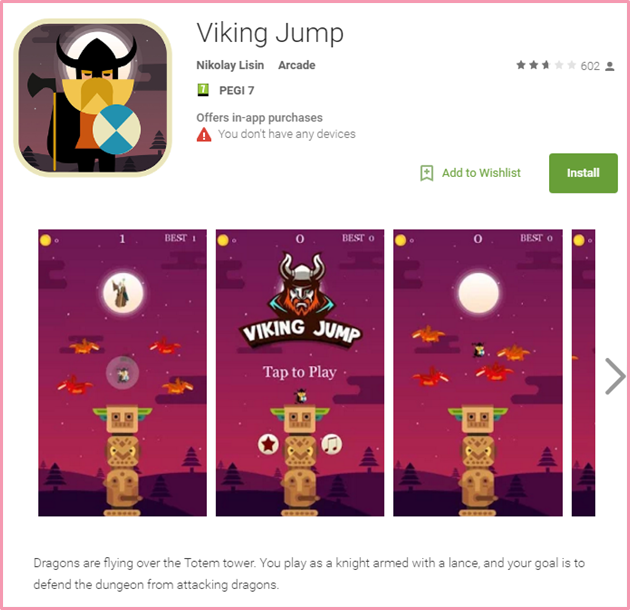

Вредоноса обнаружили в приложениях Viking Jump, Parrot Copter, WiFi Plus, Memory Booster и Simple 2048. Хотя все пять приложений уже были удалены из каталога, исследователи Check Point отмечают, что ничто не мешает злоумышленникам снова загрузить в официальный магазин новых вредоносов.

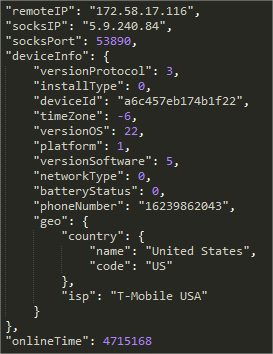

Viking Horde атакует как рутованные устройства, так и обычные. Стоит жертве установить вредоносное приложение, и ее девайс становится частью ботнета злоумышленников. В основном боты (без ведома владельцев устройств) используются для скликивания рекламы, причем такую активность Viking Horde осуществляет исключительно через анонимный прокси. С управляющими серверами малварь тоже сообщается через прокси.

Владельцам устройств с root-доступом придется хуже: на такие девайсы злоумышленники могут установить дополнительную малварь и удаленно выполнить любой код, что компрометирует девайс полностью. Более того, исследователи отмечают, что удалить Viking Horde с такого устройства практически невозможно: вредонос способен постоянно обновляться и восстанавливать вредоносные компоненты в системе по мере их удаления.

Самым популярным зараженным приложением эксперты Check Point назвали игру Viking Jump, которая была загружена в Google Play 15 апреля 2016 года и насчитывала 50 000 – 100 000 установок. Самое старое зараженное малварью приложение — WiFi Plus появилось в официальном каталоге 29 марта 2016 года. Исследователи отмечают, что отзывы обо всех зараженных приложениях оставляли желать лучшего, так как пользователи замечали странности в их поведении, в частности, тот факт, что приложение зачем-то запрашивает высокие привилегии.

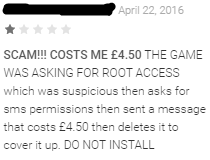

Специалисты Check Point обнаружили, что помимо скликивания рекламы Viking Horde может использоваться для рассылки спама и организации DDoS-атак – такая функциональность у малвари есть. Судя по всему, пока операторы ботнета не использовали своих вредоносов для этих целей. Также исследователи пишут, что один из пострадавших пользователей жаловался на то, что вредонос отправлял SMS-сообщения на платные номера (см. иллюстрацию ниже).

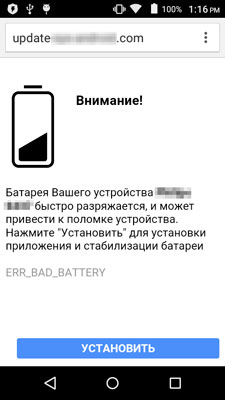

Это далеко не первый случай, когда в Google Play обнаруживают малварь. К примеру, в конце апреля текущего года компания «Доктор Веб» сообщила, что из официального магазина были удалены более 190 приложений, содержавшие троян Android.Click.95. Вредонос делал ставку на социальную инженерию: каждые две минуты в браузере жертвы открывался мошеннический сайт. Через сайт злоумышленники пугали пользователей различным неисправностями и уязвимостями, предлагая установить дополнительное ПО для исправления этих «проблем» (см. иллюстрацию ниже). Если жертва соглашалась и нажимала на ссылку, ее перенаправляли в каталог Google Play, в котором открывалась та или иная рекламируемая злоумышленниками программа.