Специалисты компании Trend Micro рассказали об интересном случае, который им довелось наблюдать. Хакер, известный как OussamiO, еще в 2007 году создал RAT (Remote Access Trojan) Lost Door. Как ни странно, девять лет спустя OussamiO продолжает совершенствовать и продавать свой «продукт», при этом не ограничивая себя рекламой в даркнете. Автор малвари открыто продвигает трояна через Facebook, YouTube и Blogspot, и не похоже, чтобы это кого-то волновало.

Основной рекламной площадкой трояна в интернете все эти годы выступает блог OussamiO на Blogspot (lost-door.blogspot.com), в котором создатель вредоноса регулярно публикует новости об обновлениях Lost Door, грядущих патчах и даже различные туториалы по использованию малвари. Многие из его уроков представлены в формате видеороликов, которые хакер не стесняясь выкладывает на YouTube. Кроме того, OussamiO уже несколько лет ведет собственную страницу в Facebook. Удивительно но факт: за это время никто даже не попытался забанить OussamiO ни на одном из сайтов.

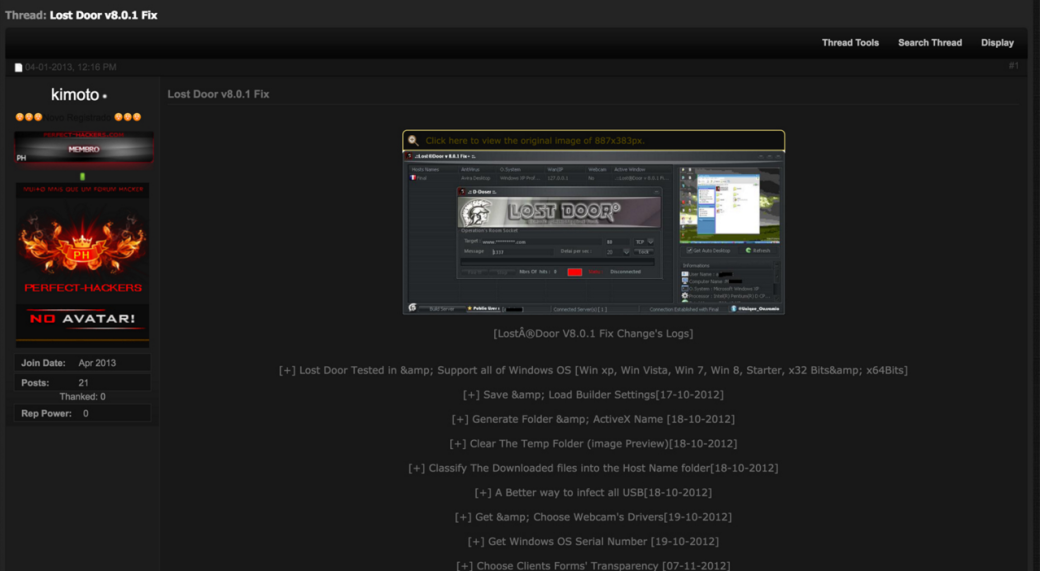

Не брезгует OussamiO и более стандартными методами продвижения малвари, то есть активно рекламируется на различных площадках в даркнете, ориентированных на бразильскую, российскую и китайскую аудиторию. Хотя создатель RAT не оглашает цены на Lost Door публично, известно, что в зависимости от конфигурации троян стоит от $10 до $50.

Однако интерес представляют не только способы продвижения трояна, но и сам Lost Door. Исследователи Trend Micro пишут, что многие антивирусные решения по сей день не обнаруживают этого вредоноса, так как он скрывает трафик и использует ряд других техник, чтобы не привлекать внимания.

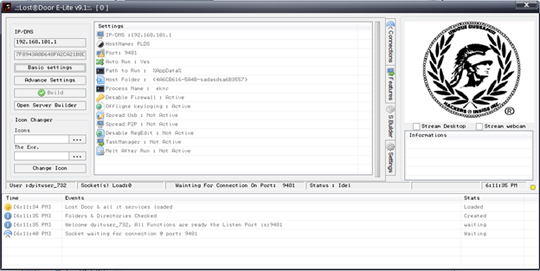

Lost Door поставляется с билдером, то любой покупатель трояна может создать на его базе собственную, вполне уникальную и работоспособную малварь. Lost Door – это настоящий мультитул. Будучи установлен на компьютере жертвы, троян предоставляет своему оператору доступ к файлам, возможность загрузки контента с устройства, возможность установки любого дополнительного ПО на скомпрометированный ПК, предоставляет доступ к веб-камере, может перехватывать нажатия клавиш. Фактически Lost Door полностью контролирует зараженную ОС.

OussamiO утверждает, что проверял работоспособность Lost Door на всех основных версиях Windows, начиная от XP и заканчивая Windows 10.

«Lost Door использует в роутерах функцию Port Forward, похожую тактику применял вредонос DarkComet. Применяя данную функцию не по назначению, удаленный атакующий может получить доступ к серверной стороне приватной сети, и не важно, работает она у кого-то дома или в офисе», — пишут исследователи Trend Micro. — «Также это означает, что любой вредоносный трафик или коммуникации могут быть замаскированы под обычный внутренний трафик, что также помогает атакующим скрыть адрес управляющего сервера, так как серверная сторона не сообщается с ним напрямую. Вместо этого, все что нужно атакующим: знать IP-адрес роутера и иметь доступ к открытым портам (после настройки Port Forward)».