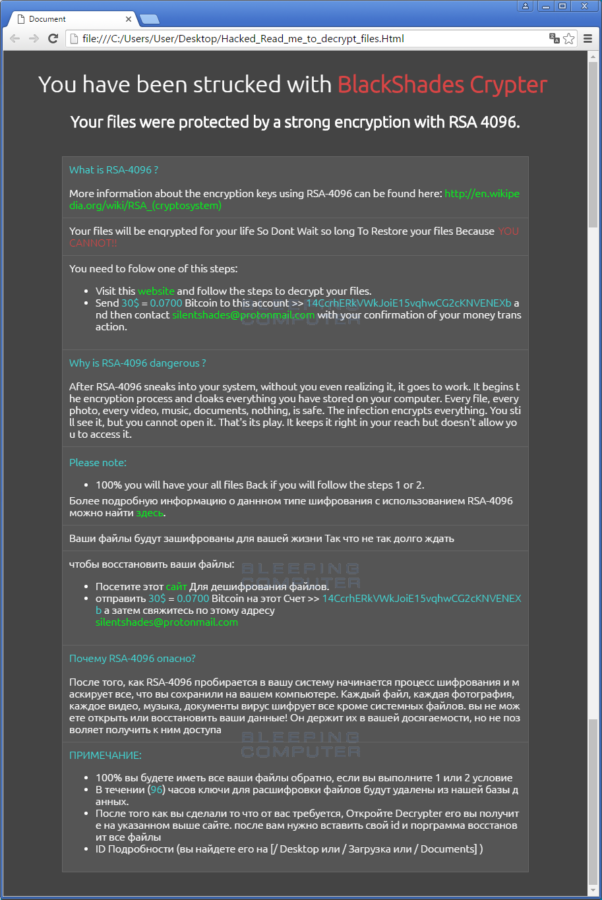

Сразу ряд исследователей обратили внимание на появление нового шифровальщика Black Shades, который атакует как англоговорящих, так и русскоязычных пользователей. Вымогатель изменяет расширения файлов на .silent, и просит за расшифровку данных всего $30. В исходниках вредоноса были найдены строки вроде «Hacked by Russian Hackers in Moscow Tverskaya Street», а также обнаружен простой способ защиты от Black Shades.

"SilentShade" eng/rus ransomware encrypts with .silent extension and uses "Black Shades" name. $30 unlock fee. pic.twitter.com/BXJtYF2jFW

— Jack (@malwareforme) May 25, 2016

Первым Black Shades, еще две недели тому назад, заметил независимый исследователь, известный под псевдонимом Jack (@Malwareforme). Ранее Jack первым обнаружил червя-вымогателя ZCryptor, о котором Microsoft предупредила пользователей спустя несколько дней.

Подробно изучить нового шифровальщика взялись эксперты Bleeping Computer.

От других криптовымогателей Black Shades отличают две вещи. Во-первых, зловред вымогает у своих жертв на удивление небольшой выкуп, всего $30, которые можно уплатить посредством Bitcoin или PayPal. Во-вторых, в исходном коде вредоноса обнаружились странные вставки. Исследователи предполагают, что хакеры добавили загадочные комментарии и использовали обфускацию нарочно, чтобы поиздеваться нам теми, кому доведется анализировать код их малвари.

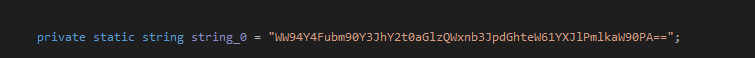

Кодировку злоумышленники использовали простую, при помощи обычного base64 исследователи сумели расшифровать их «послания». К примеру, строка

расшифровывается как «YoxcnnotcrackthisAlgorithmynare>idiot<», то есть «ТебеневзломатьэтотАлгортимты>идиот<».

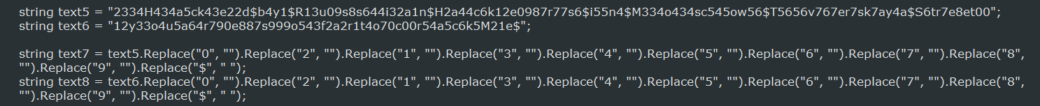

Еще одна строка:

оказалась фразой на русском языке: «вы не можете взломать меня я очень жесткий». Судя по всему, русский язык не является родным для авторов малвари, так как "я очень жесткий", это явная попытка переложить на русский оборот "very hard".

Text5 расшифровывается как «Hacked by Russian Hackers in Moscow Tverskaya Street», и этот пассаж вряд ли нуждается в переводе.

Text6 расшифровывается как «youaresofartocrackMe».

Если говорить непосредственно о работе Black Shades, вредонос действует достаточно стандартно. Исследователи полагают, что малварь распространяется под видом фальшивых кряков, патчей и видеороликов. Будучи установлен на машину жертвы, Black Shades первым делом удаляет теневые копии, используя команду cmd.exe /C vssadmin.exe Delete Shadows /All /Quiet.

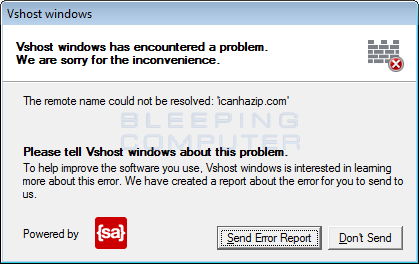

Затем должен начаться процесс шифрования данных с применением алгоритма AES-256, но перед его стартом малварь проверяет две вещи. Сначала, чтобы определить IP-адрес пользователя, Black Shades обращается к сайту http://icanhazip.com. Также, чтобы проверить соединение с интернетом, вредонос обращается к Google.com.

В этой особенности Black Shades кроется простой способ борьбы с ним. Достаточно открыть файл hosts (c:\windows\system32\drivers\etc\hosts) и добавить в него строку 127.0.0.1 www.icanhazip.com. Если малварь не сумеет соединиться с icanhazip.com, она аварийно завершит работу и выведет сообщение об ошибке (на иллюстрации ниже). Таким образом, работа шифровальщика прервется, не успев начаться.

Исследователи полагают, что авторы малвари, вероятнее всего, устранят этот недочет в следующих версиях Black Shades. Но пока данный трюк может быть полезен, особенно в свете того, что взломать шифрование Black Shades пока не удалось.

Фото: Shutterstock