С самого начала работы проекта Let's Encrypt в 2015 году эксперты предполагали, что новый центр сертификации, бесплатно раздающий всем подряд цифровые сертификаты для шифрования трафика по HTTPS, должен очень понравиться злоумышленникам. Опасения экспертов уже давно подтвердились, а представители Let's Encrypt заявили, что в их обязанности не входит отслеживание вредоносных сайтов и использованных ими сертификатов. Let's Encrypt обеспечивает веб шифрованием и HTTPS, и если это означает, что сертификаты попадут в руки злоумышленников, пусть так. Однако теперь ИБ-специалисты полагают, что они могли даже недооценить проблему.

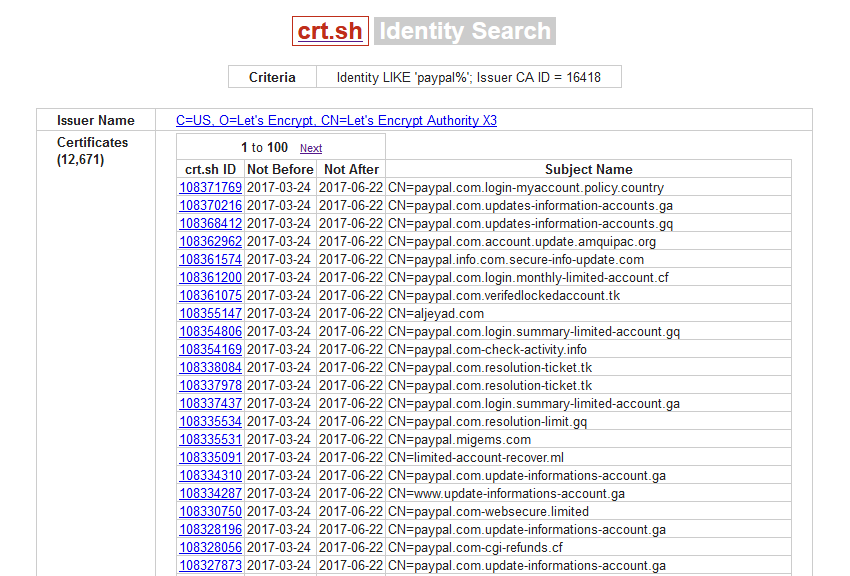

Аудит, проведенный экспертом SSL Store Винсентом Линчем (Vincent Lynch), показал, что за последний год центр сертификации Let's Encrypt выдал множество сертификатов фишерам. В начале марта 2017 года специалист обнаружил, что Let’s Encrypt массово выдает сертификаты, содержащие слово PayPal, и большинство из них используют мошенники. Тогда Линч предполагал, что удостоверяющий центр выдал 988 сертификатов, содержащих слово PayPal, и фишерам принадлежат 99,5% из них. Чтобы понять это, не нужно быть экспертом, достаточно просто посмотреть на эти хостнеймы.

Теперь, разобравшись в ситуации более детально, Линч выяснил, что слово PayPal содержат не 988, а 15 270 SSL-сертификатов. Исследователь опирался на данные Comodo Certificate Search и проверил случайную тысячу «PayPal»-сертификатов. В результате он убедился, что 96,7% этих сертификатов (14 776) используются доменами, на которых размещены фишинговые сайты.

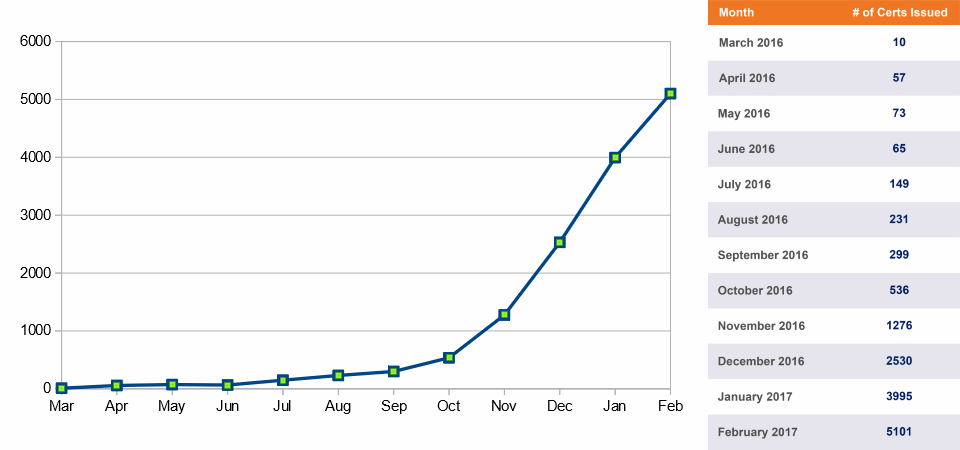

На графике выше видно, что мошенники начали массово пользоваться услугами Let's Encrypt в октябре-ноябре 2016 года, а в феврале 2017 года сертификаты для фишинговых PayPal-сайтов выдавались уже в количестве превышающем 5000 штук в месяц. «Не похоже, чтобы рост спровоцировало что-то конкретное, — говорит Линч. — Возможно, фишинговому сообществу понадобилось время, чтобы новость разлетелась, и чтобы получить необходимые технические знания».

Хотя исследование Линча сосредоточено вокруг использования слова PayPal, тысячи таких же сертификатов используются мошенниками для фальсификации AppleID, Gmail и множества других сервисов. PayPal, конечно, более популярен, так как компрометация учетной записи PayPal — это прямой доступ к чужим деньгам.

«Если предположить, что этот тренд сохранится, Let’s Encrypt выдаст еще 20 000 PayPal-сертификатов до конца текущего года», — предупреждает Линч, тем самым прогнозируя выпуск суммарно 35 000 фишинговых сертификатов за два года.

При этом исследователь не обвиняет удостоверяющие центры и отмечает, что проблемы в данной сфере наличествуют не только у Let's Encrypt. По данным Линча, другие центры сертификации выдали мошенникам уже 461 SSL-сертификат, содержащий термин PayPal.

Некоторые специалисты согласны с мнением Линча. К примеру, ИБ-эксперт Эрик Лоренс (Eric Lawrence) вообще полагает, что если кого-то и стоит винить в сложившейся ситуации, то это разработчики браузеров. Дело в том, что Internet Explorer не слишком усердствует, проверяя сертификаты, так что даже если Let's Encrypt и другие удостоверяющие центры отзовут сертификаты у фишеров, IE может попросту этого не заметить. Еще хуже, по мнению Лоренса, дела обстоят у браузеров Google Chrome и Firefox. Из-за постоянно меняющихся индикаторов HTTPS пользователи уже окончательно перестают понимать, когда сайт опасен, а когда нет. Например, на скриншоте ниже показан настоящий сайт PayPal (слева) и фальшивка. Как можно видеть, в обоих случаях зеленая иконка информирует о наличии сертификата и безопасного соединения.

Пожалуй, единственным утешением в данных обстоятельствах может послужить тот факт, что фишинговые сайты не «живут» долго. К примеру, согласно данным специалистов CYREN, средний срок «жизни» таких ресурсов составляет всего два дня, после чего их обычно замечает хостинг-провайдер или Safe Browsing.