Южнокорейский хостинг-провайдер Nayana пострадал от атаки шифровальщика для Linux-систем. Вымогательское ПО зашифровало данные на 153 серверах компании, на которых располагались более 3400 сайтов и вся принадлежащая им информация. Согласно сообщению, опубликованному в официальном блоге пострадавшей компании, инцидент произошел 10 июня 2017 года.

Изначально авторы шифровальщика, парализовавшего работу хостера, потребовали заоблачную сумму – 550 биткоинов (почти полтора миллиона долларов США), но после переговоров злоумышленники согласились снизить сумму выкупа до 397,6 бикоинов (около 1,01 миллиона долларов США). Представители компании были вынуждены согласиться на эти условия. Выкуп было решено переводить в три этапа, и два платежа из трех уже были осуществлены.

В настоящее время представители компании просят клиентов проявить терпение, так как процесс расшифровки данных может занять до десяти дней, учитывая огромный объем пострадавшей информации.Также представители компании уверяют, что уже сотрудничают с правоохранительными органами и сторонними киберкриминалистами.

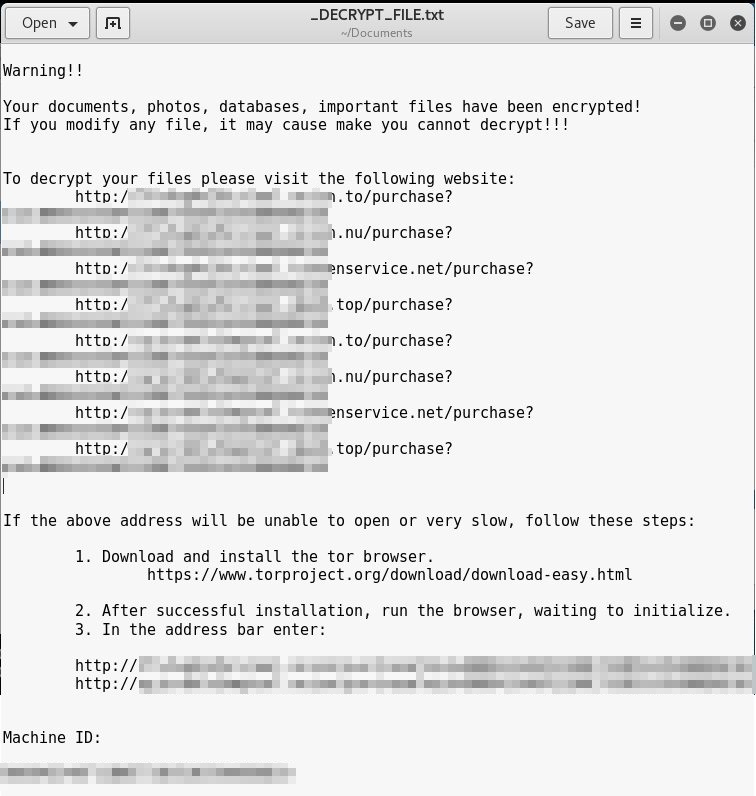

Специалисты компании Trend Micro сообщают, что Nayana пострадала от атаки шифровальщика Erebus, впервые обнаруженного еще осенью 2016 года. Тогда малварь атаковала Windows-системы и отличалась умением обходить Windows User Account Control, но теперь, очевидно, кто-то портировал вредоноса под Linux, «перепрофилировав» шифровальщика для атак на уязвимые серверы.

Исследователи пишут, что для распространения малвари, скорее всего, были использованы эксплоиты для каких-либо известных уязвимостей. Дело в том, что Nayana использовала версию ядра Linux 2.6.24.2, скомпилированную в далеком 2008 году, в результате чего хостер был уязвим для множества багов (к примеру, перед проблемой Dirty Cow). Также отмечается, что сайт компании работает с Apache 1.3.36 и PHP 5.1.4, выпущенными в 2006 году, так что у шантажистов явно не возникло проблем с выбором вектора атаки.