Как это ни парадоксально, множество пользователей по сей день считают использование Tor весьма сложной задачей (напомню, что браузер Tor при этом представляет собой лишь модифицированную вариацию Firefox). В итоге люди посещают ресурсы, расположенные в зоне .onion, при помощи специальных сайтов, которые позволяют «заглянуть» в даркнет из привычного интернета и обычного браузера. Такие сервисы популярны и среди киберпреступников, — часто в различных вымогательских сообщениях можно встретить не только адреса в зоне .onion, но и альтернативные URL различных Tor2Web прокси и gateway’ев, которыми могут воспользоваться рядовые пользователи (к примеру, чтобы заплатить выкуп операторам шифровальщика).

Специалисты компании Proofpoint обнаружили, что операторы некоторых из этих сервисов наживаются на пользователях, которые уже стали жертвами вымогательского ПО, а также на авторах этого самого вымогательского ПО.

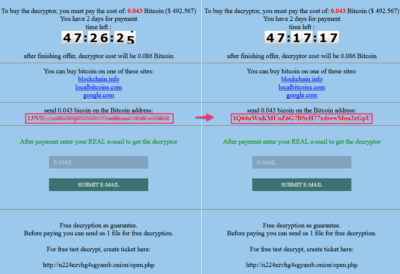

Так, исследователи пришли к выводу, что операторы сервиса Onion[.]top занимаются скрытым парсингом сайтов, которые посетители открывают при помощи их ресурса. К примеру, если пользователи обращаются к страницам вымогателей LockeR, Sigma и GlobeImposter, операторы Onion[.]top подменяют адреса Bitcoin-кошельков для оплаты выкупов на свои.

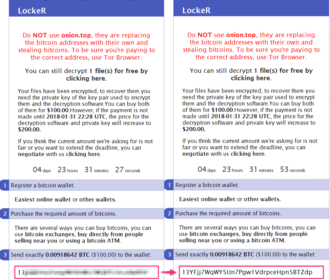

Мошенническая схема была обнаружена после публикации предупреждения на сайте вымогателя LockeR. Разработчики рансомвари призвали своих жертв не использовать Onion[.]top и предупредили о подменах кошельков (см. скриншот ниже).

Специалистам Proofpoint удалось обнаружить два Bitcoin-кошелька, адресами которых владельцы Onion[.]top подменяют адреса других злоумышленников. В настоящее время в этих кошельках находятся 2 BTC (порядка 22 000 по текущему курсу), из чего исследователи делают вывод, что отвечающие за подмену кошельков правила активны непостоянно, или же Onion[.]top не пользуется большой популярностью.

Специалистам Proofpoint удалось обнаружить два Bitcoin-кошелька, адресами которых владельцы Onion[.]top подменяют адреса других злоумышленников. В настоящее время в этих кошельках находятся 2 BTC (порядка 22 000 по текущему курсу), из чего исследователи делают вывод, что отвечающие за подмену кошельков правила активны непостоянно, или же Onion[.]top не пользуется большой популярностью.

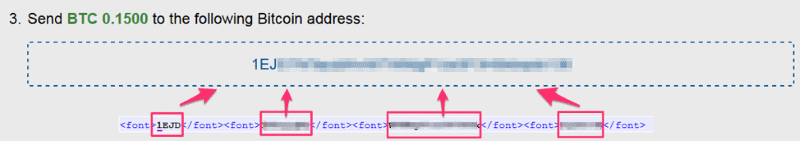

Операторы вымогательской малвари уже начали защищаться от потенциального нового «тренда», который может значительно сократить их доходы. Так, некоторые киберпреступники уже перестали использовать ссылки на различные Tor2Web прокси и предоставляют пострадавшим только ссылки на сайте в зоне .onion, рекомендуя установить браузер Tor. Другие операторы вымогательского ПО стали тщательнее маскировать адреса своих кошельков. К примеру, авторы малвари MagniBear разделяют Bitcoin-адрес, опубликованный на их сайте, различными HTML-тегами. В этом случае адрес кошелька на странице становится сложнее обнаружить и, соответственно, подменить другим.