Эксперты компании ESET обнаружили, что каталог ПО Download.com (один из популярнейших сайтов в мире, 163 место в рейтинге Alexa) распространял легитимные программы, содержащие вредоносный код.

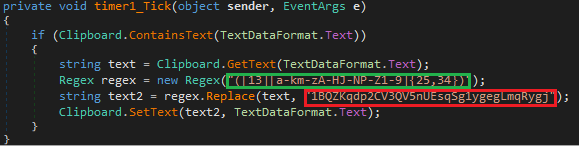

Малварь получившая идентификатор MSIL/TrojanDropper.Agent.DQJ, «срабатывала», когда пользователь копировал в буфер обмена адрес кошелька Bitcoin. Вредонос перехватывал адрес в буфере и заменял собственным – жестко закодированным адресом кошелька атакующих. Если пользователь не обнаруживал подмену, все средства оказывались переведены на кошелек злоумышленников.

Исследователи пишут, что таким нехитрым способом атакующие «заработали» уже 8,8 BTC, то есть боле 4 000 000 рублей по текущему курсу.

Эксперты обнаружили на Download.com сразу три троянизированных приложения, содержащих вредоносный код для кражи криптовалюты:

- Win32 Disk Imager – утилита для создания копий USB-флешек и SD-карт, размещалась на сайте с 2 мая 2016 года, была загружена 311 раз в течение последней недели и более 4500 раз в общей сложности;

- Code::Blocks – популярная кроссплатформенная среда разработки (Integrated Development Environment) на базе открытого исходного кода, ее используют многие C/C++ разработчики;

- MinGW-w64 – компилятор, программный порт GNU Compiler Collection для Microsoft Windows.

Специалисты ESET считают, что вредоносный код в этих приложениях – работа одного и того же автора. Зараженное ПО удалено с Download.com после предупреждения ESET.

Стоит отметить, что малварь, перехватывающая и подменяющая адреса криптовалютных кошельков в буфере обмене, это вовсе не новое явление. К примеру, за последние месяцы были обнаружены похожие вредоносы Evrial и CryptoShuffler. Из-за этого специалисты рекомендуют всегда перепроверять адреса кошельков после копирования. Так же можно вспомнить одно из базовых правил информационной безопасности и напомнить, что не стоит устанавливать ПО из непроверенных источников и каталогов, подобных Download.com.