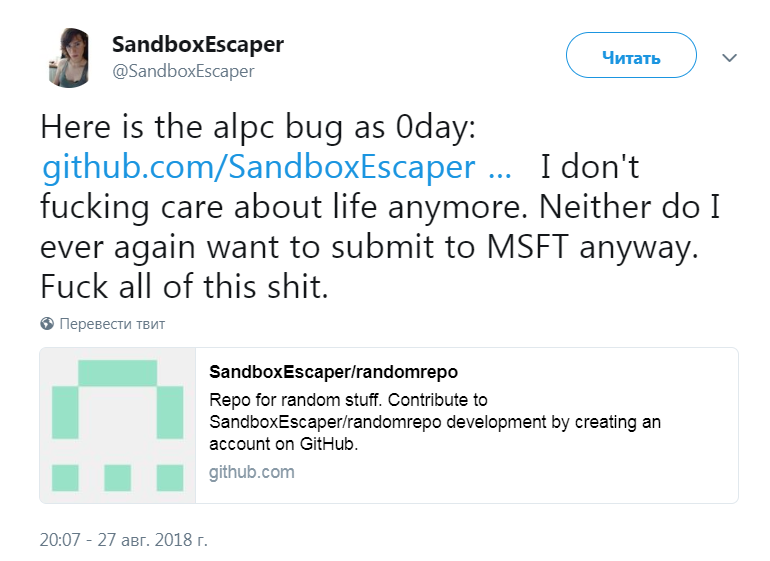

ИБ-специалист, известный под псевдонимом SandboxEscaper, опубликовал в Twitter информацию о неисправленной уязвимости в Windows и дал ссылку на proof-of-concept эксплоит. В коротком и эмоциональном сообщении специалист писал, что его уже нечего не волнует, и он не больше не собирается пытаться сообщать об уязвимостях представителям Microsoft. Затем это сообщение и сам Twitter-аккаунт были удалены, но сейчас доступны снова.

Кроме того, SandboxEscaper приложил к своему сообщению ссылку на GitHub, где был опубликован proof-of-concept эксплоит.

Уязвимость, о которой писал специалист, это локальное повышение привилегий, которое позволяет атакующему повысить права своей малвари до уровня SYSTEM. Вскоре информацию о проблеме подтвердил специалист CERT/CC Уилл Дорманн (Will Dormann), сообщив, что эксплоит работает на полностью пропатченной Windows 10. Уязвимость была добавлена в базу CERT/CC, а Дорманн рассказал, что баг связан с работой Windows Task Scheduler, а именно механизма Advanced Local Procedure Call (ALPC).

Сообщается, что перед проблемой уязвимы 64-битные версии Windows 10 и Windows Server 2016 и, скорее всего, другие ОС семейства Windows, но для атаки на них понадобится внести изменения в код эксплоита.

Так как SandboxEscaper раскрыл данные о проблеме через Twitter и перед этим не уведомлял об уязвимости разработчиков, патча для нее пока нет. Вероятно, исправление выйдет не раньше 11 сентября, то есть очередного «вторника обновлений».