Первые сообщения о проблемах у пользователей кошельков Electrum появились еще в декабре прошлого года, когда преступники атаковали инфраструктуру проекта и похитили около миллиона долларов в криптовалюте.

Тогда мошенники нашли способ показывать пользователям легитимных кошельков выглядящие официально сообщения, согласно которым, нужно немедленно загрузить и установить обновление Electrum из репозитория на GitHub. Указанный в сообщениях репозиторий, конечно, принадлежал сами злоумышленникам и распространял малварь, ворующую криптовалюту.

Тогда разработчики Electrum назвали происходящее фишинговой атакой и, в сущности, были правы, это действительно был фишинг, однако не совсем обычного формата.

К сожалению, за прошедшее время ситуация изменилась лишь в худшую сторону, хотя разработчики Electrum предприняли ряд мер и выпускали патчи. Так, в марте текущего года разработчики даже попытались бороться с такими атаками, используя неизвестную публике DoS-уязвимость в старых клиентах, вынуждая их прекратить подключаться к нодам атакующих и обновиться.

Electrum clients older than 3.3 can no longer connect to public electrum servers. We started exploiting a DOS vulnerability in those clients, in order to force their users to upgrade, and to prevent exposure to phishing messages. Linux Tail users should download our Appimage.

— Electrum (@ElectrumWallet) March 15, 2019

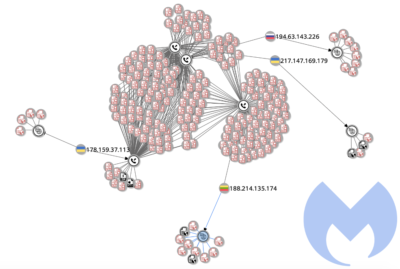

За кампанией, направленной против пользователей Electrum, продолжают наблюдать эксперты компании Malwarebytes. Согласно опубликованному вчера отчету, мошенникам уже удалось похитить 4,6 млн долларов, а инфраструктуру Electrum теперь атакует ботнет, чей максимальный размер превышает 152 000 хостов.

Суть вредоносной кампании мало изменилась с декабря 2018 года и была подробно описана в предыдущем отчете исследователей. Так, в ответ на действия разработчиков кошелька и применение DoS-уязвимости, злоумышленники использовали практически ту же тактику и обрушили на серверы Electrum атаки растущего DDoS-ботнета. В результате серверы кошелька оказываются недоступными для пользователей, клиенты автоматически ищут другие варианты для подключения, а находят лишь вредоносные ноды атакующих.

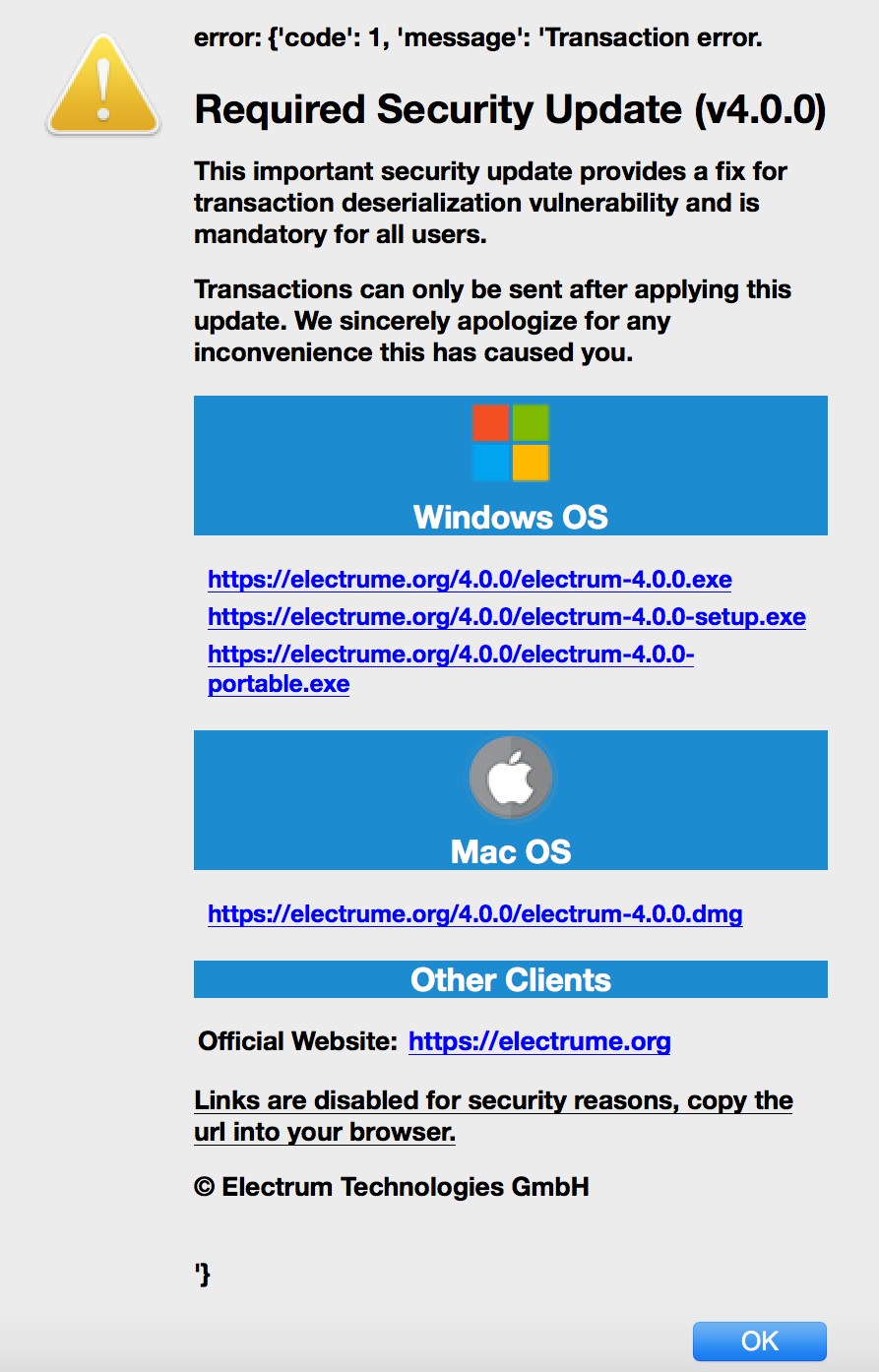

Далее злоумышленники действуют по уже испытанной схеме. Если пользователь подключился к вредоносной ноде, ему сообщают о необходимости обновить кошелек и направляют на фальшивый сайт, чей домен похож на официальный (в декабре мошенники использовали для этих целей GitHub). В итоге жертва загружает с сайта вредоносную версию Electrum, после чего со средствами на кошельке можно попрощаться.

Из-за этих атак в начале апреля разработчики Electrum предупреждали пользователей, чтобы те не полагались на автоматический поиск серверов и выбирали подключение вручную.

Electrum servers are currently under a DoS attack. We are working on a more robust version of the electrum server. In the meantime, affected users should disable auto-connect, and select their server manually.

— Electrum (@ElectrumWallet) April 7, 2019

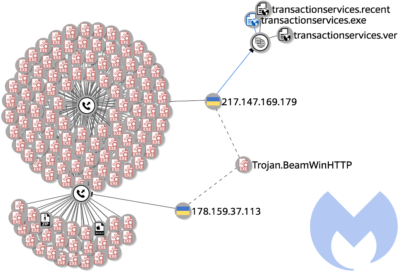

По информации Malwarebytes, ранее DDoS-малварь злоумышленников, ElectrumDoSMiner, распространялась при помощи Smoke Loader и набора эксплоитов RIG, но теперь к арсеналу преступников добавился еще один вредонос — BeamWinHTTP. Как видно на иллюстрациях ниже, статистика VirusTotal показывает, что BeamWinHTTP и ElectrumDoSMiner распространяют сотни бинарников, и эксперты пишут, что, по всей видимости, пока выявили далеко не все векторы атак.

В основном в DDoS-ботнет входят машины из Азиатско-Тихоокеанского региона, а также из стран Южной Америки (Бразилии и Перу). Исследователи пишут, что Malwarebytes ежедневно обнаруживает и удаляет ElectrumDoSMiner с 2000 эндпоинтов.