Специалисты компании Cybereason изучили малварь Phoenix, появившуюся летом текущего года и представляющую собой гибрид кейлоггера и инфостилера. Вредонос распространяется по модели MaaS (malware-as-a-service, «малварь как услуга») и уже ответственен за 10 000 заражений.

Так как Phoenix продается в виде продукта по подписке, цены варьируются от 14,99 долларов США в месяц до 78,99 долларов США за пожизненную подписку.

Аналитики Cybereason пишут, что Phoenix – разработка опытного автора вредоносных программ. Судя по всему, за его созданием изначально стоял автор малвари Alpha Keylogger, скончавшийся ранее в этом году.

За последние несколько месяцев Phoenix превратился из простого кейлоггера в многофункциональный троян, предназначенный для кражи информации (инфостилер). Если в первых версия вредоноса была предусмотрена лишь возможность перехвата нажатий клавиш, то более новые версии малвари воруют пароли из почти двадцати различных браузеров, четырех почтовых клиентов, FTP-клиентов и мессенджеров. Кроме того, малварь может похищать данные из буфера обмена, делать скриншоты и загружать дополнительные вредоносные программы..

Похищенная у жертв информация передается операторам вредоноса через SMTP, FTP или Telegram.

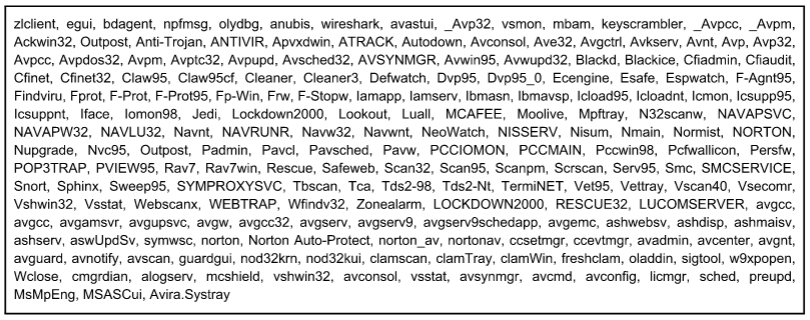

Также Phoenix обзавелся агрессивными модулями, направленными против антивирусов и VM, которые пытаются предотвратить обнаружение и анализ малвари. Оба модуля работают одинаково: пытаются завершить работу ряда процессов, прежде чем малварь продолжит работу, для этого сверяясь с заранее заданным списком имен. Данный список включает в себя имена более 80 известных защитных продуктов и виртуальных машин, которые часто используются для реверс-инжиниринга и анализа малвари.

Аналитики отмечают, что Phoenix мог бы использовать свои возможности для достижения постоянного присутствия в системе, но его операторов это мало интересует. По словам исследователей, чаще вредонос применяется как одноразовое решение для хищения данных и не используется для длительного наблюдения за жертвами. Через считанные секунды после заражения Phoenix похищает все нужные конфиденциальные данные и на этом его функция выполнена. Украденную таким образом информацию преступники чаще всего продают в даркнете.