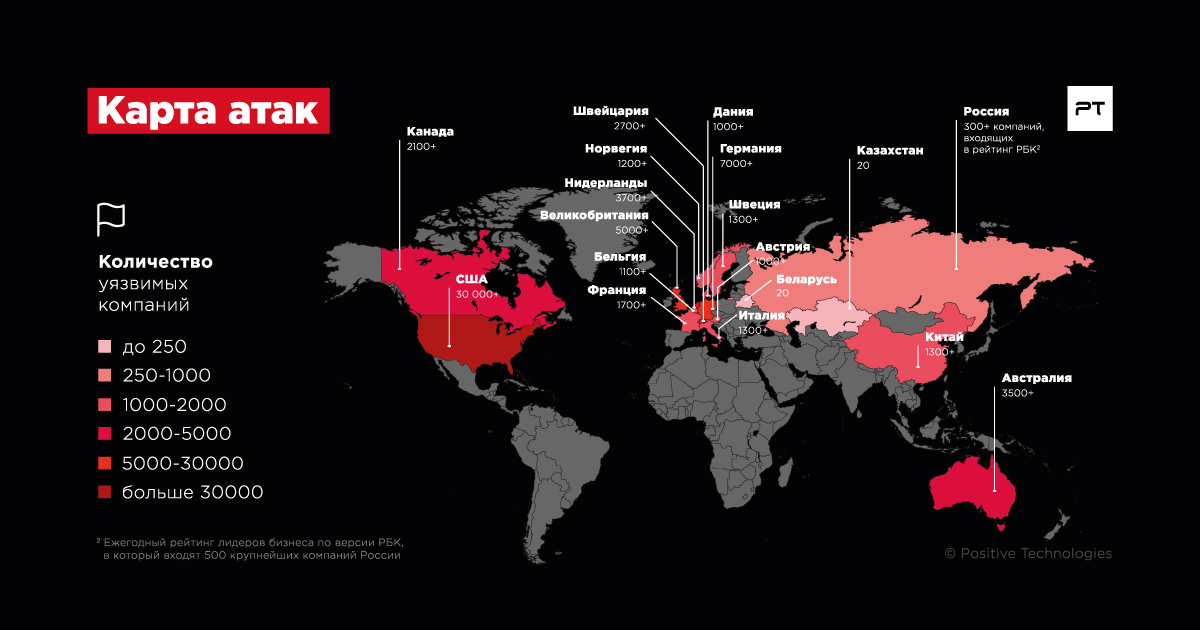

Специалисты Positive Technologies предупредили, что критическая уязвимость CVE-2019-19781 представляет опасность для Citrix Application Delivery Controller (NetScaler ADC) и Citrix Gateway (NetScaler Gateway) и угрожает 80 000 компаний в 158 странах мира. Больше всего уязвимых организаций находятся в США (более 38%), а также проблема угрожает компаниям в Германии, Великобритании, Нидерландах, Австралии и так далее. Россия находится на 26 месте рейтинга по общему числу потенциально уязвимых компаний различных секторов бизнеса.

Сообщается, что уязвимость существует с 2014 года, и перед проблемой уязвимы все поддерживаемые версии продукта и все поддерживаемые платформы, в том числе Citrix ADC и Citrix Gateway версии 13.0, Citrix ADC и NetScaler Gateway версии 12.1, Citrix ADC и NetScaler Gateway версии 12.0, Citrix ADC и NetScaler Gateway версии 11.1, а также Citrix NetScaler ADC и NetScaler Gateway версии 10.5.

Практически во всех случаях приложения Citrix доступны на периметре сети компании, а значит, подвержены атакам в первую очередь. Так, уязвимость позволяет внешнему неавторизованному злоумышленнику не только получить доступ к опубликованным приложениям, но и проводить атаки с сервера Citrix на другие ресурсы внутренней сети компании-жертвы.

Разработчики Citrix уже выпустили комплекс мер, направленных на компенсацию данной уязвимости, а также настаивают на незамедлительном обновлении всех уязвимых версий ПО до рекомендуемых. В своем собственном бюллетене безопасности от 7 декабря 2019 года представители Citrix предупреждали, что эксплуатация уязвимости «может позволить злоумышленнику, не прошедшему аутентификацию, выполнить произвольный код».

«Приложения Citrix широко применяются в корпоративных сетях, в том числе для организации терминального доступа сотрудников к внутренним приложениям компании с любого устройства через интернет. Учитывая высокий уровень риска выявленной уязвимости и распространенность ПО Citrix в бизнес-среде, мы рекомендуем службам ИБ принять незамедлительные меры по устранению угрозы, — отмечает Дмитрий Серебрянников, директор департамента анализа защищенности Positive Technologies. — Отдельно хотим отметить высокую оперативность работы вендора, который сформировал и опубликовал комплекс мер по снижению рисков буквально за две недели с момента выявления уязвимости. Наш опыт показывает, что этот период в ряде случаев может растягиваться до месяцев».