Специалисты Malwarebytes обнаружили, что MageCart-хакеры используют своеобразную стеганографию, прячут веб-скиммеры в метаданных изображений EXIF, а также используют картинки для извлечения украденных данных.

Напомню, что изначально название MageCart было присвоено одной хак-группе, которая первой начала использовать так называемые веб-скиммеры на сайтах для хищения данных банковских карт. Хакеры взламывают сайты, а затем внедряют на их страницы вредоносный код, который записывает и похищает данные платежных карт, когда пользователи вводят их во время оформления заказа.

Этот подход оказался настолько успешным, что у группировки вскоре появились многочисленные подражатели, а название MageCart стало нарицательным, и теперь им обозначают целый класс подобных атак. И если в 2018 году исследователи RiskIQ идентифицировали 12 таких группировок, то в конце 2019 года, по данным IBM, их насчитывалось уже около 40.

Напомню, что недавно специалисты Malwarebytes уже рассказывали MageCart-кампании, для осуществления которой хак-группа создала вредоносный сайт для размещения favicon и маскировки вредоносного кода. Новый отчет экспертов рассказывает о похожей вредоносной активности.

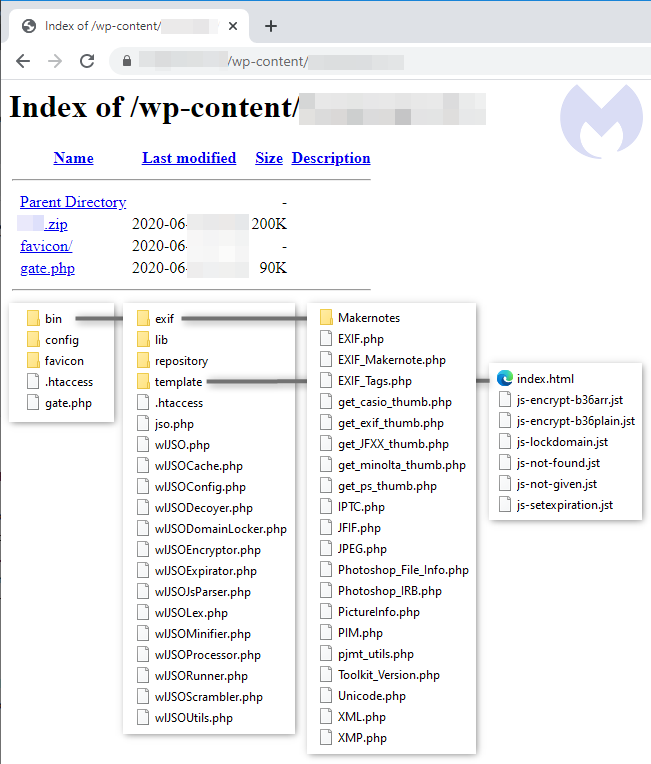

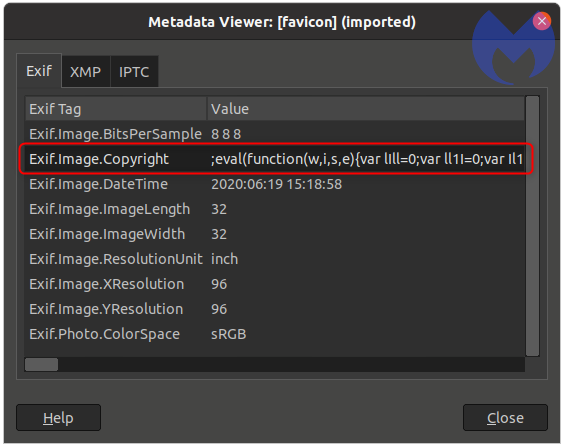

В открытом каталоге неназванного скомпрометированного сайта исследователям удалось обнаружить копию исходных кодов набора для скимминга, что позволило почерпнуть много новой информации и заметить, что обычный файл favicon.ico содержит внедренный скрипт внутри поля Copyright.

По словам экспертов, атака злоумышленников строится следующим образом: веб-скиммер был найден в метаданных EXIF-файла, который загружался взломанными интернет-магазинами с плагином WooCommerce для WordPress на борту. Посторонний код для загрузки опасного изображения добавлялся к легитимному скрипту, размещенному на сайтах самими владельцами магазинов.

Вредоносную активность удалось проследить до сайта cddn[.]site, с которого загружался вредоносный файл favicon. Как оказалось, злоумышленники использовали favicon, идентичные настоящим в скомпрометированных магазинах, а веб-скиммер подгружался из поля Copyright в метаданных изображения при помощи тега <img>.

Как не трудно догадаться, этот веб-скиммер, как и другая подобная малварь, похищал содержимое полей ввода, куда покупатели вписывали свое имя, биллинг-адрес, данные кредитной карты и так далее. Когда информация собрана, скиммер шифровал собранные данные, переворачивал строку и через POST-запрос передавал похищенную информацию на удаленный сервер своим операторам тоже в виде файла изображения. Очевидно, злоумышленники решили быть последовательными и использовали картинки для сокрытия данных на всех этапах атаки.

Эксперты Malwarebytes также смогли обнаружить раннюю версию этого скиммера, в которой не было обфускации, присущей новейшей итерации. В целом эта версия имела те же функции, но изучение поведения обеих вариаций малвари позволило сделать вывод, что данная разработка может принадлежать MageCart-группировке номер 9.