ИБ-эксперт Питер Дантини (Peter Dantini) обнаружил, что малварь Shlayer благополучно прошла процесс нотаризации ПО и могла запускаться на любом Mac под управлением macOS Catalina и новее.

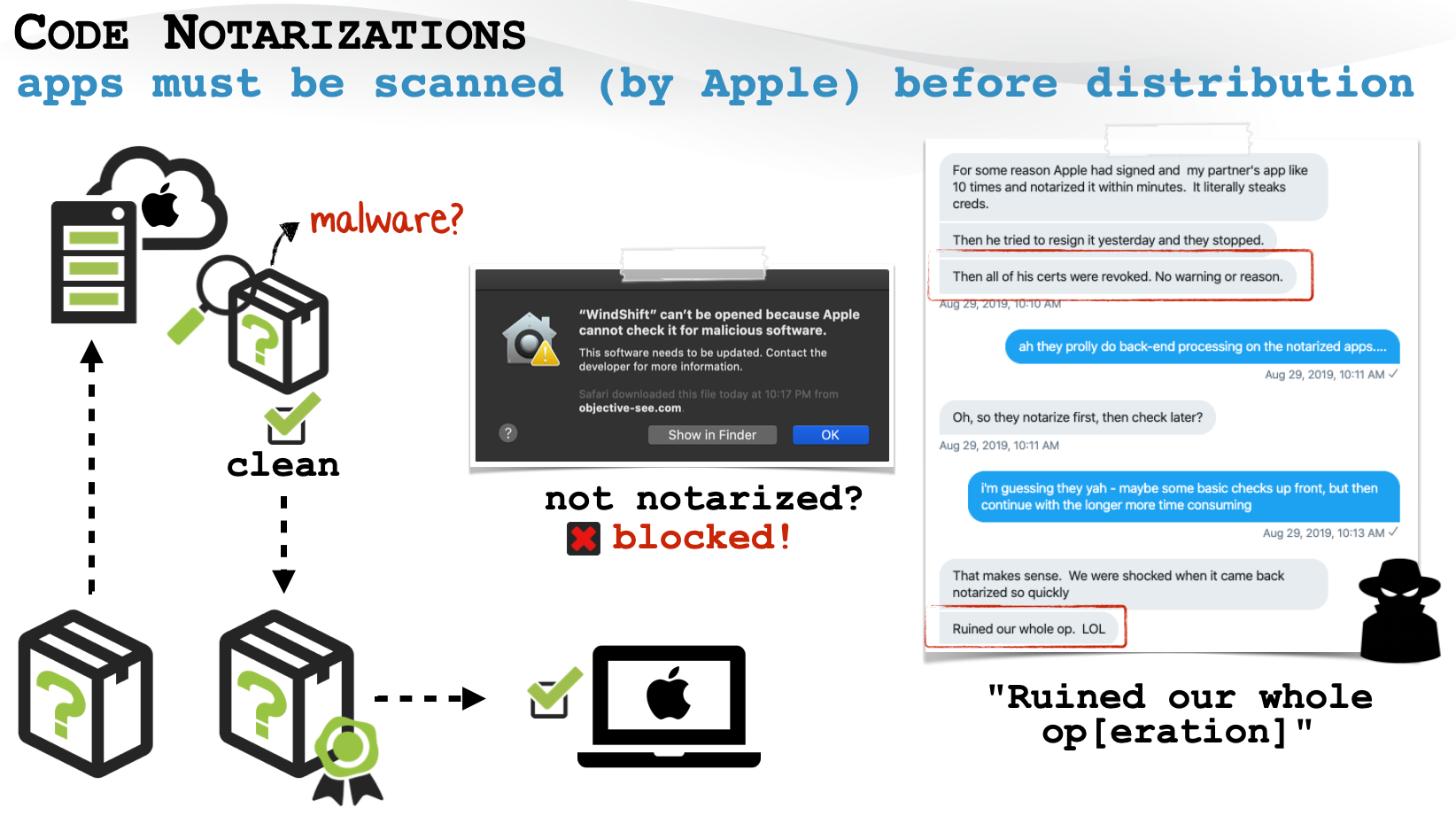

В феврале текущего года компания Apple представила новый защитный механизм: любое ПО для Mac, распространяемое за пределами App Store, должно пройти процедуру нотаризации (notarization process), чтобы его можно было запускать на macOS Catalina и выше. По сути, любой софт для Mac теперь должен проходить автоматизированное сканирование в Apple, проверку на наличие вредоносных компонентов и проблем с подписанием кода. Если проверки пройдены, Gatekeeper разрешает запускать такое приложение в системе.

У себя в Twitter Питер Дантини пишет, что автоматизированные проверки Apple, похоже, оказались не слишком надежными. Исследователь обнаружил, что через вредоносный сайт Homebrew распространялись установщики малвари Shlayer, прошедшие нотаризацию (как обычно под видом обновлений для Adobe Flash Player). То есть их можно было запустить даже на новейшей macOS 11.0 Big Sur.

So I accidentally found a thing https://t.co/WVL86rYzrm

— Peter H. Dantini (@PokeCaptain) August 31, 2020

Находку Дантини подтвердил другой известный специалист, Патрик Уордл (Patrick Wardle), который пишет в блоге, что немедленно уведомил Apple о нотаризованной малвари, и компания отозвала сертификаты Shlayer в тот же день, 28 августа 2020 года. Это значит, что теперь они будут автоматически блокироваться Gatekeeper.

Однако на выходных исследователь обнаружил, что кампания Shlayer все еще набирает обороты, и теперь пользователям предлагают новые нотаризованные пейлоады, появившиеся в тот же день, когда Apple отозвала сертификаты первоначального образца. Уорлд пишет, что старый и новый пейлоады почти идентичны — они содержат OSX.Shlayer, также рекламную малварь Bundlore.

«Очевидно, что в нескончаемой игре в кошки-мышки между злоумышленниками и Apple, злоумышленники пока по-прежнему побеждают», — резюмирует специалист.

По данным «Лаборатории Касперского», Shlayer уже два года является самой распространенной угрозой для macOS: в 2019 году каждый десятый пользователь защитных решений компании сталкивался с этой малварью хотя бы раз, а его доля по отношению ко всем детектам на данной ОС составляет практически 30%.

Первые экземпляры семейства Shlayer попали в руки исследователей еще в феврале 2018 года, и в начале 2020 года было собрано почти 32 000 различных вредоносных образцов трояна, а также выявлено 143 домена управляющих серверов.

Чаще всего трояны семейства Shlayer загружают и устанавливают на устройство пользователя различные рекламные приложения. Кроме того, их функциональность теоретически позволяет скачивать программы, которые не просто заваливают пользователей рекламой, но и самопроизвольно открывают рекламные страницы в браузерах и подменяют результаты поиска, чтобы загружать еще больше рекламных сообщений.

Фото: Objective-See