Серверы Microsoft SharePoint пополнили длинный список устройств, которые вымогатели используют как средство проникновения в корпоративные сети. Также в этот список входят шлюзы Citrix, балансировщики F5 BIG-IP, почтовые серверы Microsoft Exchange, а также продукты VPN Pulse Secure, Fortinet и Palo Alto Network.

Эксперты Trend Micro пишут, что серверы SharePoint атакует хак-группа, известная как Hello или WickrMe Ransomware (используют учетные записи Wickr для обмена сообщениями и переговоров о выкупе). Эти злоумышленники были обнаружены исследователями в конце 2020 года.

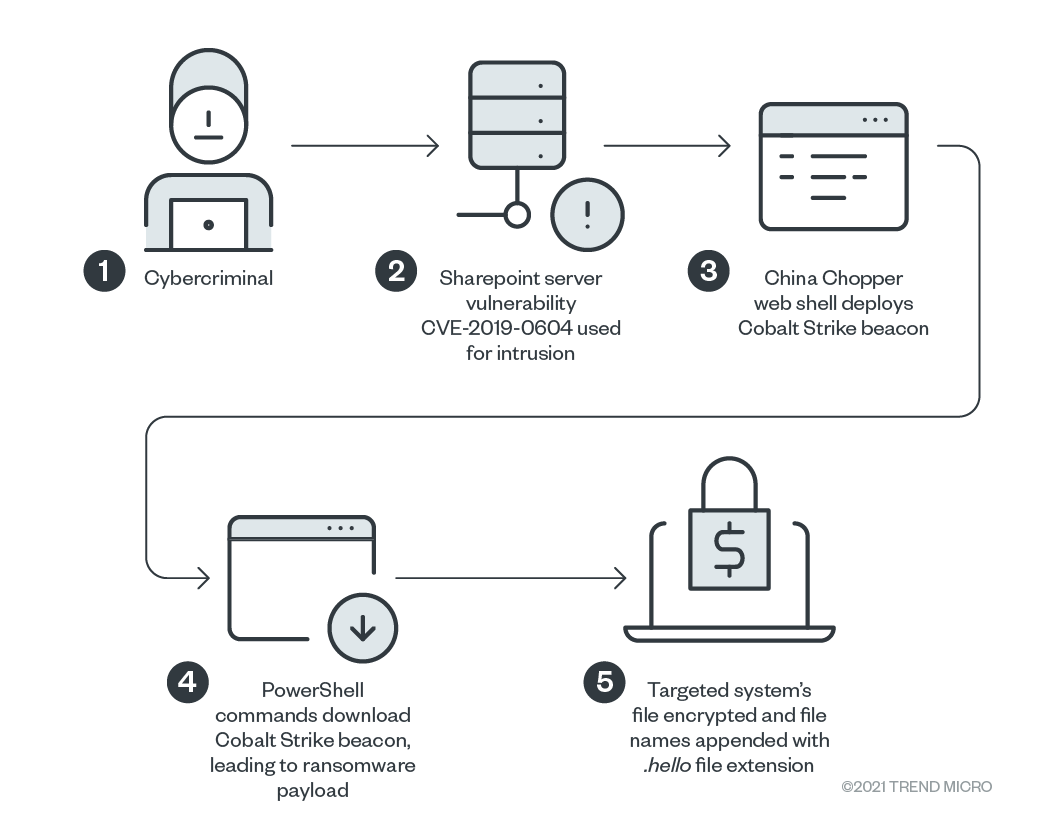

Как правило, атаки группировки строятся на использовании эксплоита для уже исправленной уязвимости CVE-2019-0604 , представляющей угрозу для серверов совместной работы Microsoft SharePoint. Баг позволяет получить контроль над сервером SharePoint и установить веб-шелл, который затем используется для установки маяка Cobalt Strike (бэкдора) и запуска автоматизированных скриптов PowerShell, которые в конечном итоге загружают и устанавливают в зараженную систему конечный пейлоад — вымогатель Hello.

Первые атаки злоумышленников, в которых они использовали SharePoint в качестве вектора проникновения, были обнаружены в январе 2021 года компанией Pondurance, а теперь TrendMicro сообщает, что эти атаки продолжают до сих пор. При этом неясно, сами ли хакеры взламывают уязвимые серверы SharePoint или просто арендуют доступ к уже взломанным машинам у других злоумышленников, что в наши дни является обычной практикой для вымогателей.