В результате совместной операции, проведенной при содействии и координации Интерпола правоохранительными органами Украины, Южной Кореи и США, были задержаны шестеро подозреваемых, каким-то образом связанные с известным вымогателем Clop.

Источники, близкие к расследованию, сообщили журналистам издания The Record, что южнокорейская полиция начала расследование в отношении хакеров в прошлом году, после того, группировка атаковала сеть южнокорейского e-commerce гиганта электронной E-Land в ноябре 2020 года. Из-за этой атаки корейская компания закрыла почти все свои магазины.

Украинские полицейские сообщают, что провели 21 обыск в столице страны и Киевской области, в домах фигурантов и в их автомобилях. В результате были изъяты: компьютерная техника, машины (Tesla, Mercedes и Lexus) и около 5 000 000 гривен наличными (около 13,4 млн рублей), которые, по мнению властей, были получены от жертв в качестве выкупов. На имущество подозреваемых наложен арест.

После операции власти сообщили, что успешно отключили серверную инфраструктуру хакеров, которая использовалась для совершения прошлых атак.

Интересно, что по информации ИБ-компании Intel 471, украинские власти арестовали людей, которые причастны только к отмыванию денег для операторов Clop, тогда как основные члены хак-группы, скорее всего, находятся в России.

«Рейды правоохранительных органов в Украине, связанные с программой-вымогателем CLOP, связаны лишь с выводом/отмыванием денег для “бизнеса” CLOP. Мы не считаем, что кто-то из основных участников CLOP задержан, и полагаем, что они, вероятно, живут в России, — сообщили эксперты изданию Bleeping Computer. — Мы ожидаем, что влияние [этой операции на работу] CLOP будет незначительным, хотя внимание правоохранительных органов может привести к тому, что [хакеры] откажутся от бренда CLOP, что мы недавно наблюдали в случае с другими вымогательскими группами, такими как DarkSide и Babuk».

Первые атаки Clop были зафиксированы еще в феврале 2019 года. Исследователи считают эту группировку «охотником за крупной дичью», то есть хакеры атакуют только крупные сети и компании, а не домашних пользователей.

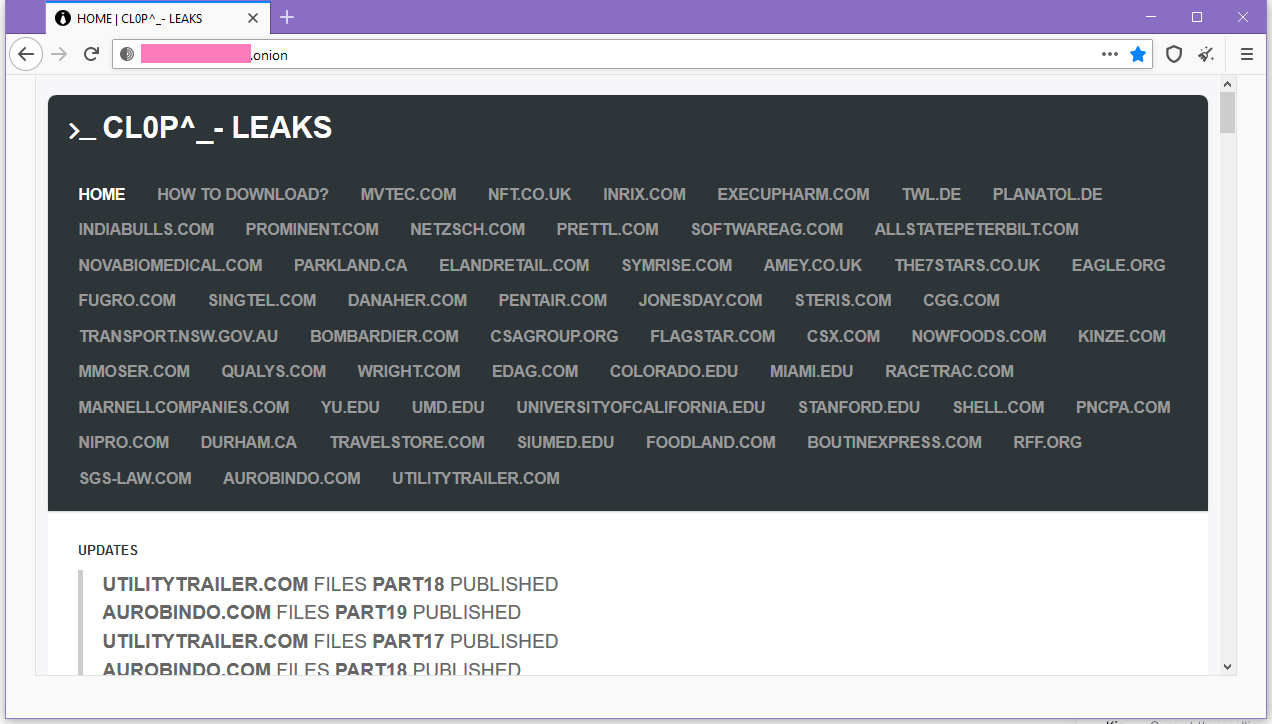

За два с половиной года деятельности операторы Clop взломали многие крупные корпорации и требовали выплаты выкупа в размере десятков миллионов долларов США за каждую жертву. Если пострадавшие отказывались платить, злоумышленники прибегали к тактике двойного вымогательства, угрожая опубликовать данных жертв на своем сайте в даркнете (нужно отметить, что, несмотря на аресты, сайт по-прежнему работает).

Согласно отчету компании Fox-IT за ноябрь 2020 года, операторы Clop тесно связаны с хак-группой TA505, что позволяет злоумышленникам развертывать Clop на компьютерах, ранее зараженных вредоносным ПО SDBbot.

Также, по данным FireEye, операторы Clop заключили сделку с преступной группой FIN11, позволив членам FIN11 использовать данные, которые хакеры ранее похитили со взломанных устройств Accellion FTA.