Разработчики Tor Project выпустил новую версию браузера Tor (10.0.18), в которой устранили множество багов, включая уязвимость, которая позволяла сайтам отслеживать пользователей, основываясь на перечне установленных приложений.

Еще в мае 2021 года компания FingerprintJS, которая, как нетрудно понять по названию, занимается JavaScript-фингерпринтингом, обнаружила уязвимость, позволяющую отслеживать пользователей различных браузеров, опираясь на то, какие приложения установлены на их устройствах.

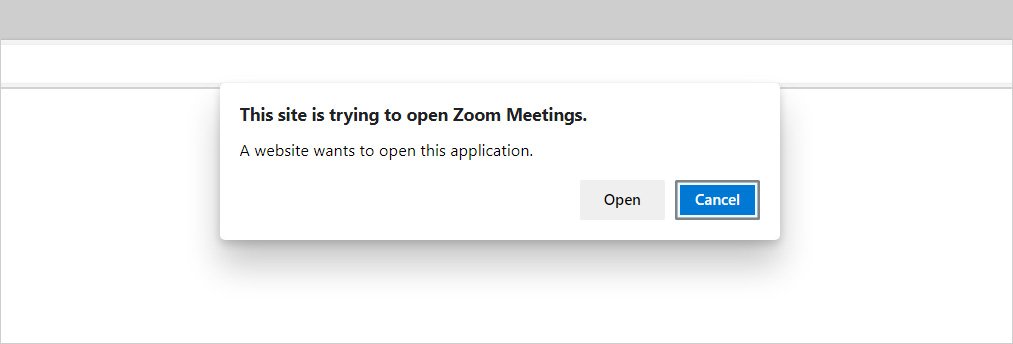

Для этого создается специальный профиль отслеживания, который пытается поочередно открыть различные обработчики URL-адресов, например, zoommtg://, и проверяет, обращается ли браузер, например, к приложению Zoom.

Таким образом можно определишь, что приложение установлено на устройстве. Перебирая многочисленные обработчики URL-адресов, в итоге может создать уникальный идентификатор и профиь пользователя. Затем этот ID можно отслеживать в разных браузерах, включая Google Chrome, Edge, Firefox, Safari и Tor Browser.

В релизе Tor Browser 10.0.18 специалисты исправили эту проблему, установив для параметра network.protocol-handler.external значение false. Этот параметр не позволяет браузеру передавать обработку определенного URL-адреса внешнему приложению, то если лишает подобную атаку смысла, не позволяя создать список установленных на устройстве приложений.