Исследователи компании Secureworks обнаружили странный прецедент: разработчики шифровальщика LV, похоже, спиратили и изменили бинарники более известной хак-группы REvil.

По словам экспертов, операторы LV каким-то образом смогли заполучить бинарник, который отвечает за фактическое шифрование во время атак REvil. Затем хакеры использовали hex-редактор для изменения этого бинарника и его файла конфигурации. Результатом этих модификаций, по сути, стал новый вариант шифровальщика REvil, который ИБ-эксперты обнаруживают с начала 2021 года и отслеживают под именем LV.

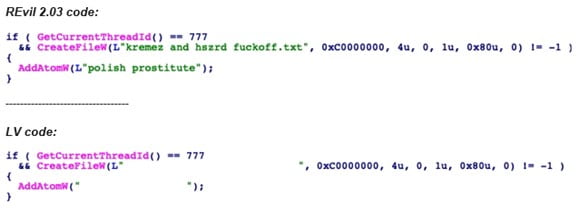

Аналитики пишут, что сходства исходников LV и REvil были очевидны сразу, но теперь они изучили код LV более детально. Так, выяснилось, что в LV сохранились даже остатки кодового блока, в котором REvil оскорбляет двух известных аналитиков вредоносного ПО.

Secureworks делает вывод, что операторы LV, похоже, модифицировали бета-версию REvil 2.03, которая в конечном итоге стала шифровальщиком LV. При этом отмечается, что, невзирая на кражу кода малвари, хак-группа LV по-прежнему не чета REvil с точки зрения внутренней инфраструктуры. Например, LV удалила из кода C&C-серверы, которые REvil использовала для отслеживания заражений, но не заменила их собственными, оставив этот раздел пустым.

«LV может быть не в состоянии поддерживать управляющую инфраструктуру и разрабатывать внутреннюю автоматизацию, необходимую для обработки и отслеживания данных жертв», — говорят эксперты.

Также было замечено, что даркнет-сайты группы, на которых жертвам LV предлагается заплатить выкуп, часто не работают и возвращают ошибки, когда пострадавшие или аналитики пытаются получить к ним доступ. Secureworks считает, что это может указывать на то, что LV «изо всех сил старается поддерживать отказоустойчивую инфраструктуру, но страдает из-за недостатка навыков или ресурсов».

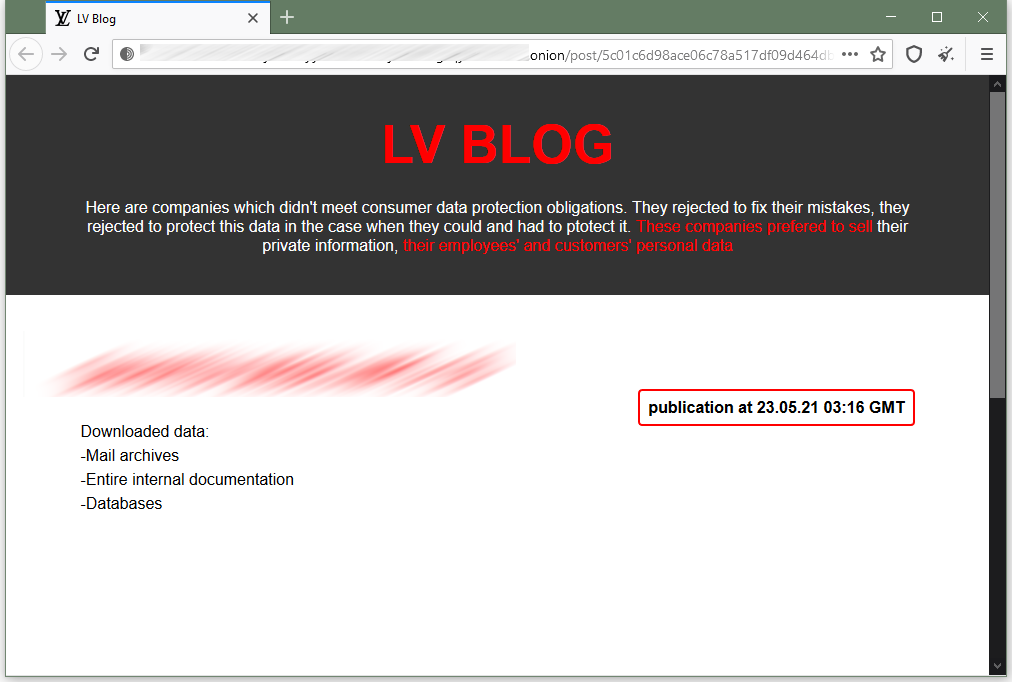

Кроме того, LV пыталась имитировать REvil, создав собственные «сайты утечек», на которых хакеры угрожают публиковать данные жертв, если те не заплатят выкуп. Так делают многие злоумышленники, но Secureworks отмечает, что группировка никогда не передавала никому данные о своих жертвах, перечисленных на «сайтах утечек». То есть, на самом деле, у группы может вообще не быть возможности хранения украденных данных.

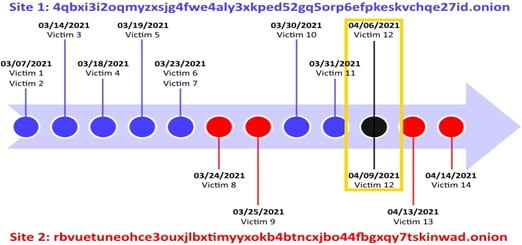

При этом таких сайтов для сливов информации у LV было два, и на каждом из них перечислялись разные жертвы, за исключением одной записи. Зачем это было сделано, до сих по неясно.

Что касается банды REvil, Secureworks считает, что инцидент с пиратством бинарников может подтолкнуть группировку к усложнению кода и усилению безопасности (чтобы в будущем предотвратить возможные модификации файлов конфигурации), что может значительно усложнить работу ИБ-экспертов.