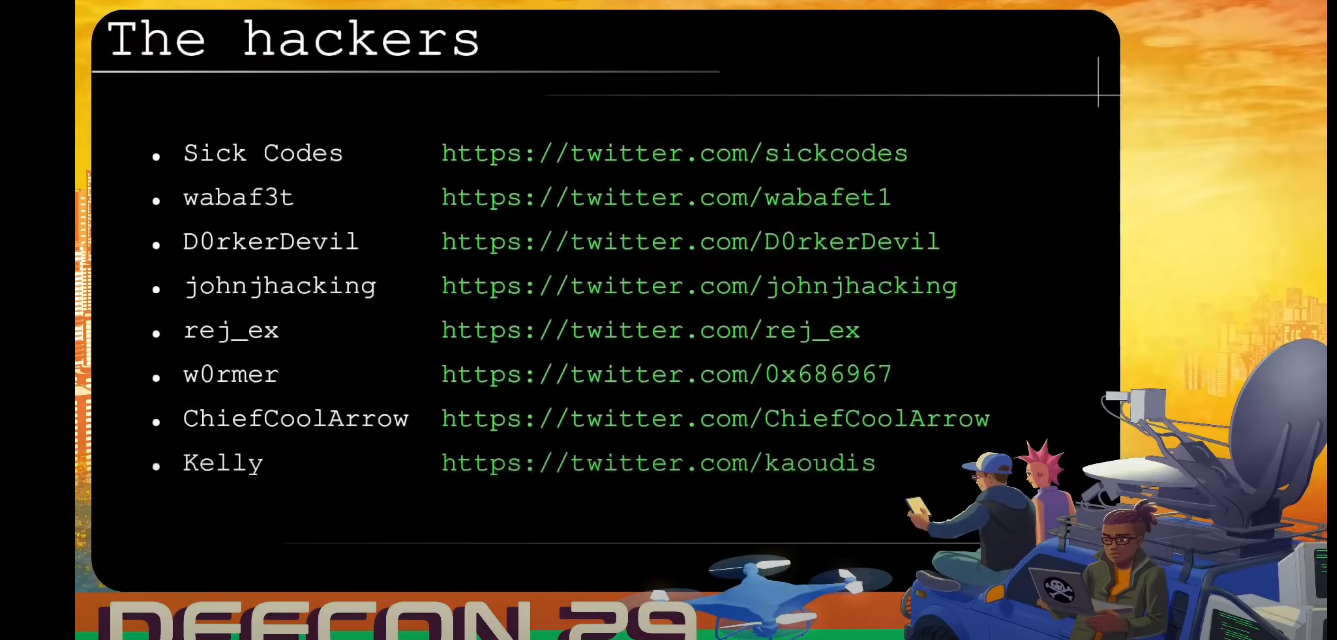

Группа исследователей, во главе с хакером, известным под ником Sick Codes, рассказала на конференции Def Con об обнаружении множества уязвимостей в системах John Deere и Case New Holland, двух крупнейших компаний-производителей сельскохозяйственной техники. Эксперты предупредили, что в руках злоумышленников эти уязвимости могут поставить под угрозу как потребителей, так и глобальную цепочку поставок продуктов питания.

Обе компании производят высокотехнологичную технику, используемую в сельском хозяйств, и исследователи уверены, что атака на пользователей таких сельскохозяйственных предприятий может серьезно повлиять на урожайность сельскохозяйственных культур, а также скомпрометировать коммерческую тайну.

Интересно, что John Deere недавно запустила собственную bug bounty программу на HackerOne, и Sick Codes был приглашен присоединиться к инициативе, так как весной текущего года он связывался с компанией по поводу обнаруженных ошибок. Однако в итоге исследователь отказался от участия в программе, так как понял, что в этом случае ему придется подписать соглашение о неразглашении.

Во время доклада на Def Con Sick Codes рассмотрел ряд уязвимостей, в итоге дойдя до проблем, которые позволяют «любому пользователю загружать произвольные файлы, входить в систему под видом любого пользователя <…> загружать все, что мы хотим, скачивать все, что хотим, уничтожить любые данные, авторизоваться в любых учетных записях». Хакеры подчеркивали, что уязвимости могут дать злоумышленникам удаленный доступ для загрузки или выгрузки файлов на сельскохозяйственном оборудовании, включая тракторы.

«Мы могли делать буквально делать все, что пожелаем, с чем угодно в операционном центре John Deere. Точка. После этого мы остановились, потому что, по сути, вся организация была у нас на поводке», — заявил Sick Codes, общаясь с журналистами Vice Motherboard по телефону. — Если бы никто не сделал того, что мы сделали бесплатно, пришли бы плохие парни и сделали это за деньги».

В ответ на эту презентацию представители John Deere заявили следующее:

«Ни одно из этих заявлений (в том числе сделанных на Def Con) не помогает получить доступ к учетным записям клиентов, агрономическим данным, счетам поставщиков или конфиденциальной личной информации. Кроме того, вопреки утверждениям, сделанным в Def Con, ни одна из проблем, выявленных исследователями, не могла повлиять на используемые машины. John Deere считает безопасность систем и данных в них своим главным приоритетом, и мы неустанно работаем над выявлением и устранением любых неисправностей в кратчайшие сроки. Также John Deere признает важность роли, которую наши продукты играют в обеспечении продовольственной безопасности и в глобальной цепочке поставок продуктов питания».

Кроме того, в компании сообщили, что за последние семь лет увеличили расходы на безопасность «примерно на 750%».

«Если у вас есть доступ к фермам, вы можете осуществить такие вещи, как чрезмерное распыление химикатов на полях. Вы можете устроить такой ферме вечный “отказ в обслуживании”, просто выполнив чрезмерное опрыскивание в одном сезоне, буквально перегрузив плодородную почву слишком большим количеством химикатов», — рассказывал Sick Codes во время презентации.

Так, Case New Holland предоставляет клиентам удаленный доступ к некоторому оборудованию, находящемуся за сотни миль, используя для этого только пользовательские данные. Исследование команды Sick Codes показало, что сервер Case JavaMelody может быть взломан, что приведет к раскрытию конфиденциальных данных, включая данные о местоположении, IP-адреса, идентификаторы сеансов и полные имена людей. Используя эту информацию, злоумышленники смогут выдавать себя за пользователей и проникнуть в систему.

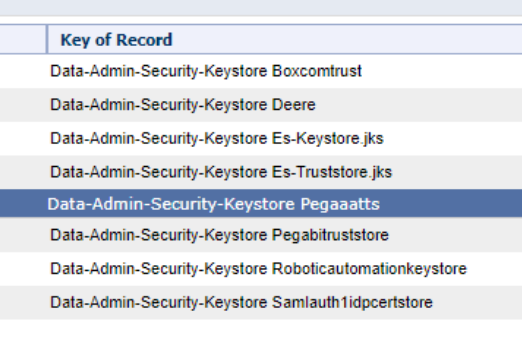

Также хакеры получили доступ к административным учетным данным от John Deere Pega, которые описывают как мастер-ключ для доступа к «критически важной» информации. Кроме того, они обнаружили проблему в системе нумерации пользователей, которая позволяла удаленному злоумышленнику, не прошедшему аутентификацию, получить доступ к личной информации пользователя, включая ID, полные имена и адреса.

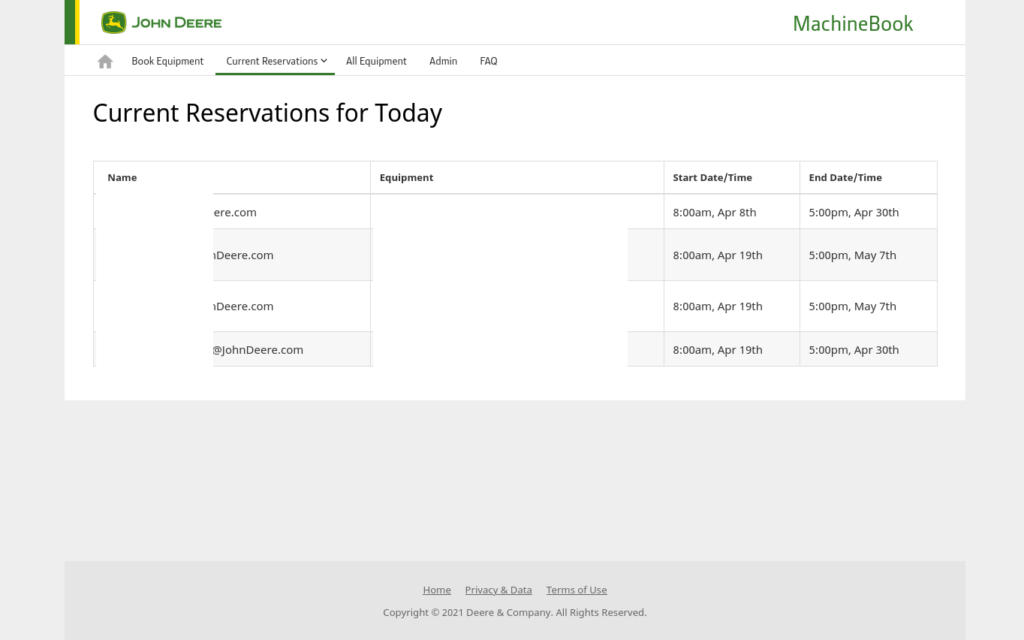

Баги были найдены и в системе, которая используется для резервирования демонстрационных единиц техники для выставок и конференций. Исследователи могли бронировать помещения, изменять или отменять встречи. Они также смогли «забронировать» любую демонстрационную машину, которая когда-либо была предоставлена.

Команде Sick Codes также удалось получить исходный пароль дешифрования и сертификат подписи для Okta компании, которая представляет собой SSO-платформу, которую используют, чтобы предоставлять сотрудникам доступ ко всему программному обеспечению компании. По словам Sick Codes, злоумышленник мог использовать это для входа в систему от имени любого пользователя, загрузки или удаления любых данных, удаления учетных записей и многого другого.

По словам Sick Codes, с момента презентации никто из исследовательской группы не получил ответов от John Deere или Case New Holland. Скриншоты, предоставленные группой, подтверждают, что они проинформировали о проблемах главу по информационной безопасности John Deere Джеймса Джонсона, а также сообщили компании о том, что намерены опубликовать свое исследование (заранее предоставив файлами презентации). И хотя ответов от компаний не последовало, согласно сайту Sick Codes, все уязвимости, которые были раскрыты на конференции, все же были исправлены.