Специалисты VirusTotal представили большой отчет об активности шифровальщиков за последнее время, и для этого эксперты проанализировали 80 млн образцов вымогательского ПО.

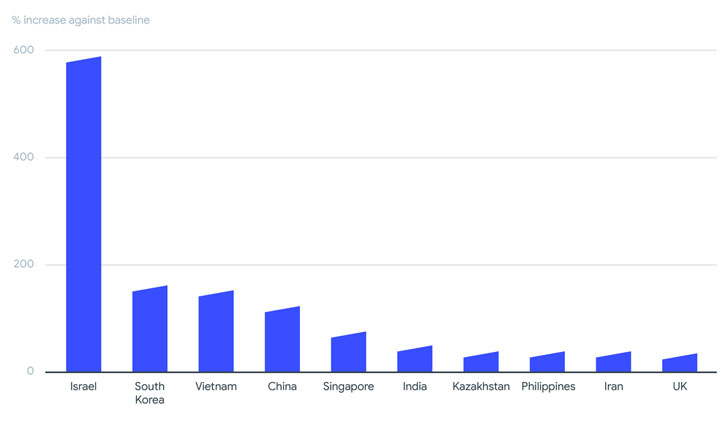

Выяснилось, что в 2020 году и в первой половине 2021 года в общей сложности было обнаружено 130 различных семейств шифровальщиков, и больше всего от их атак страдают Израиль, Южная Корея, Вьетнам, Китай, Сингапур, Индия, Казахстан, Филиппины, Иран и Великобритания. При этом отмечается, что такие высокие цифры для Израиля, скорее всего, связаны с тем, что многие компании там автоматизируют свои заявки.

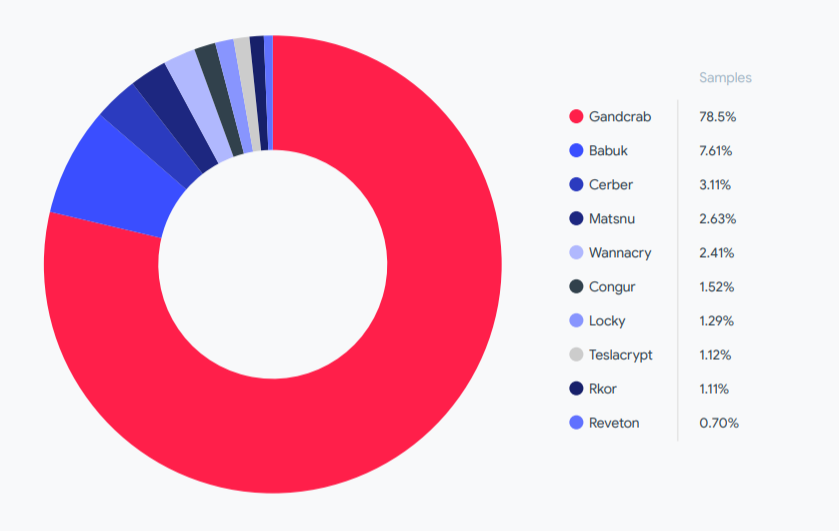

Исследователи пишут, что большая часть этой активности относилась к хак-группе GandCrab (78,5%), за которой следуют Babuk (7,61%), Cerber (3,11%), Matsnu (2,63%), Wannacry (2,41%), Congur (1,52%), Locky (1,29%), Teslacrypt (1,12%), Rkor (1,11%) и Reveon (0,70%).

«Злоумышленники используют ряд подходов, в том числе хорошо известную ботнет-малварь и трояны удаленного доступа (RAT), в качестве средств доставки вымогательских программ, — рассказывают исследователи. — В большинстве случаев они применяют для своих кампаний свежие или совсем новые образцы шифровальщиков».

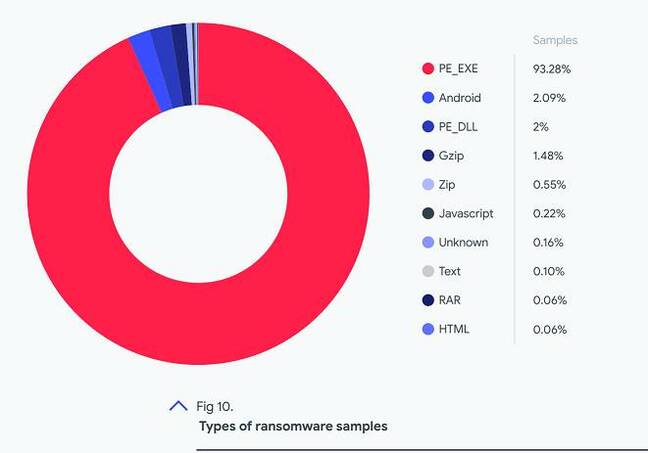

В отчете говорится, что 93,28% обнаруженных вымогателей — это исполняемые файлы для ОС семейства Windows, а еще 2% — DLL-файлы Windows. На Android приходится лишь 2% файлов, а в середине 2020 года было обнаружено несколько образцов малвари EvilQuest, нацеленных на Mac.

Также в исследовании подчеркивается, что всего 5% проанализированных образцов малвари были связаны с различными эксплоитами (обычно речь идет о повышении привилегий в Windows, раскрытии информации SMB и удаленном выполнении кода).

«Это имеет смысл, учитывая, что шифровальщики обычно развертываются с помощью социальной инженерии или дропперов. С точки зрения распространения программ-вымогателей, похоже, злоумышленникам не нужны никакие другие эксплоиты, помимо решений для повышения привилегий и распространения вредоносного ПО во внутренних сетях», — гласит отчет VirusTotal.