Group-IB сообщает, что в СНГ, Европе и США активизировались русскоязычные мошеннические группы, похищающие деньги и данные банковских карт пользователей при помощи фейковых сайтов популярных курьерских служб и маркетплейсов. Ранее отработанная в России схема быстро масштабируется на европейские и американские площадки, куда русскоязычные мошенники выходят с целью увеличения капитализации и снижения риска быть пойманными.

По оценкам аналитиков, против пользователей из Румынии, Болгарии, Франции, Польши, Чехии, США, Украины, Узбекистана, Киргизии и Казахстана работают не менее 20 крупных группировок. В целом, за 2020 год «заработок» этих преступных групп, использующих данную схему, оценивается более чем 6 200 000 долларов США.

Первое массовое использование в России схемы «Мамонт» («мамонтом» на сленге мошенников называют жертву) специалисты зафиксировали еще летом 2019 года, после ряда обращений обманутых пользователей. Однако пик мошеннической активности пришелся на весну 2020 года в связи с пандемией, переходом на удаленку и увеличением спроса (в среднем, на 30%-40%) на онлайн-покупки и, соответственно, услуги курьерской доставки.

«Если летом 2020 года мы заблокировали 280 фейковых ресурсов, эксплуатирующих тему курьерской доставки товаров, то к декабрю их количество выросло в 10 раз — до 3 000 сайтов», — говорит Ярослав Каргалев, заместитель руководителя CERT-GIB.

В настоящее время специалисты выделяют около 40 активных хак-групп, использующих мошенническую схему с фейковой курьерской доставкой, причем половина из них уже работают вне России. Сама афера за последнее время не претерпела серьезных изменений, но была локализована под рынки Восточной и Западной Европы, а также стран СНГ.

Схема выглядит следующим образом. На популярных сервисах бесплатных объявлений злоумышленники размещают «лоты-приманки» — объявления о продаже по намеренно заниженным ценам товаров — фотоаппаратов, игровых приставок, ноутбуков, смартфонов и так далее. Покупатель связывается с продавцом, а тот «обрабатывает» его, создавая атмосферу доверия, а затем переводит дальнейшее общение в мессенджер.

В мессенджере у жертвы, как правило, запрашивают контактные данные якобы для оформления доставки через курьерскую службу. Затем ей присылают ссылку на один из сайтов популярных курьерских служб для оплаты доставки. Но на деле этот сайт оказывается фейковой страницей. В итоге у пользователя похищают и деньги, и данные банковских карт. Сама схема предусматривает варианты продолжения атаки: часть жертв обманывают повторно — «разводят на возврат» — на деле с карты происходит повторное списание той же суммы.

Примечательно, что до 2020 года специалисты Group-IB фиксировали единичные случаи использования мошенниками в своих схемах зарубежных брендов курьерских сервисов и досок бесплатных объявлений. Однако уже с февраля 2020 года на форумах появляются предложения использовать фишинговые формы под украинскую версию сайта бесплатных объявлений OLX. В апреле возникли схемы уже с белорусским сайтом бесплатных объявлений Kufar, а также фишинг под CDEK (Беларусь) и Белпочту. К концу августа скамеры освоили украинские маркетплейсы izi.ua, prom.ua и вышли за границы СНГ: появился скам с использованием французского сайта бесплатных объявлений — Leboncoin. Буквально за последний месяц были обнаружены примеры использования польского бренда Allegro и чешского — Sbazar. В ближайшее время, судя по результатам анализа закрытых форумов и чатов, мошенники готовятся задействовать в своих аферах такие бренды, как FedEx и DHL Express в США и Болгарии, СДЭК в Казахстане и США.

Если в России ущерб от одной мошеннической операции в среднем составляет 10 000 — 30 000 рублей, то в Европе он может быть значительно выше за счет более высокой покупательской способности пользователей, а также их неготовности к подобному виду мошенничества, предупреждают исследователи.

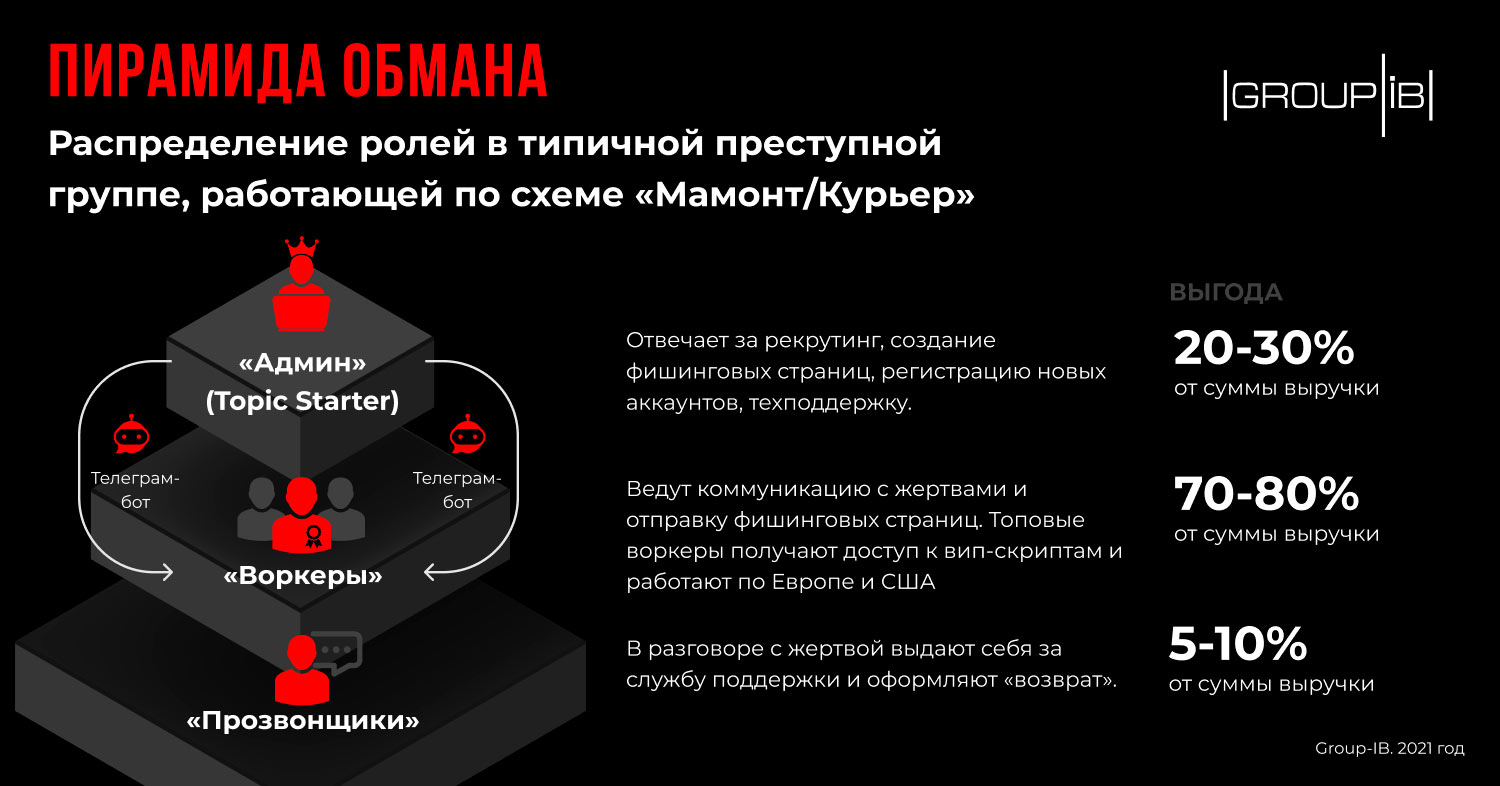

Иерархия таких мошеннических групп представляет собой пирамиду. На верхнем уровне находятся организаторы или «админы» (Topic Starter), отвечающие за рекрутинг новых участников, создание фишинговых страниц, регистрацию доменов, консультации по решению «ошибки 900», когда банк блокирует операцию или банковскую карту, на которую пытаются перевести средства. «Админы» получают 20-30% от выручки. «Рабочие лошадки» — «воркеры» — занимаются непосредственно коммуникацией с жертвами и отправкой фишинговых страниц и получают за это 70- 80%.

Все сделки и транзакции «воркеров» отображаются в отдельном Telegram-боте: там указана сумма, номер платежа и ник-нейм получателя. На основе статистики по выплатам самые успешные «воркеры» могут попасть в рейтинг «топов», члены которого имеют влияние на развитие проекта и доступ к вип-скриптам, например, для работы на европейских и американских площадках, где выручка значительно выше. Помощниками «воркеров» выступают «прозвонщики» или «возвратеры», которые выдают себя за службу поддержки и получают процент от выручки от 5% до 10%.

Проанализировав сообщения о выплатах в чат-ботах, аналитики Group-IB выяснили, что 20 из 40 активных групп, ориентированы на зарубежные страны. В среднем они «зарабатывают» 60 752 долларов в месяц, но доходы разных групп неоднородны. В целом, общий ежемесячный «заработок» 40 самых активных действующих преступных групп оценивается как минимум в 522 731 долларов в месяц.

Отмечается, что простота и технологичность схемы «Мамонт» стали причиной резкого роста этого типа мошенничества, чему, в основном, способствовует автоматизация менеджмента управления и распространения фишинга через специальных ботов в Telegram. Так, в 40 самых активных чатах зарегистрированы более 5 000 уникальных пользователей-скамеров.

То есть «воркеру» достаточно сбросить чату-боту ссылку на нужный товар-приманку, после чего тот сам сгенерирует полный фишинг-комплект: ссылки на странички курьерских сервисов, оплату и возврат.

Существует более 10 разновидностей Telegram-ботов, создающих страницы под зарубежные бренды во Франции, Болгарии, Румынии, Польше и Чехии. Под каждый бренд и страну мошенники пишут инструкции-скрипты, помогающие новичкам авторизоваться на зарубежных площадках и вести диалог с жертвой на местном языке.

Кроме того, к чат-ботам прикручены «магазины», в которых можно приобрести аккаунты для различных досок объявлений, электронные кошельки, таргетированные email-рассылки, мануалы и так далее, вплоть до найма адвоката, который в случае задержания будет защищать мошенника в суде.

«Пока масштабированию этой мошеннической схемы в Европе мешают две вещи: языковой барьер и сложности с обналичиванием средств за рубежом. Как только эти препятствия будут преодолены, мы ожидаем бум мошенничества на западе. Обратной стороной такой популярности стала конкуренция между самими мошенниками, которые часто сами того не подозревая, пытаются обмануть друг друга», — рассказывает Андрей Бусаргин, заместитель генерального директора Group-IB по направлению Digital Risk Protection.