Аналитики выявили проблемы в платежной системе, присутствующей на смартфонах Xiaomi с чипами MediaTek, которые обеспечивают Trusted Execution Environment (TEE, «доверенную среду исполнения»), отвечающую за подписание транзакций.

Эти баги могут использоваться для подписания поддельных платежных пакетов с помощью стороннего непривилегированного приложения. В числе последствий такой атаки могут быть как для отключение механизма мобильных платежей, так и для подделка транзакций (подписание транзакций из мобильного кошелька пользователя в кошелек злоумышленника).

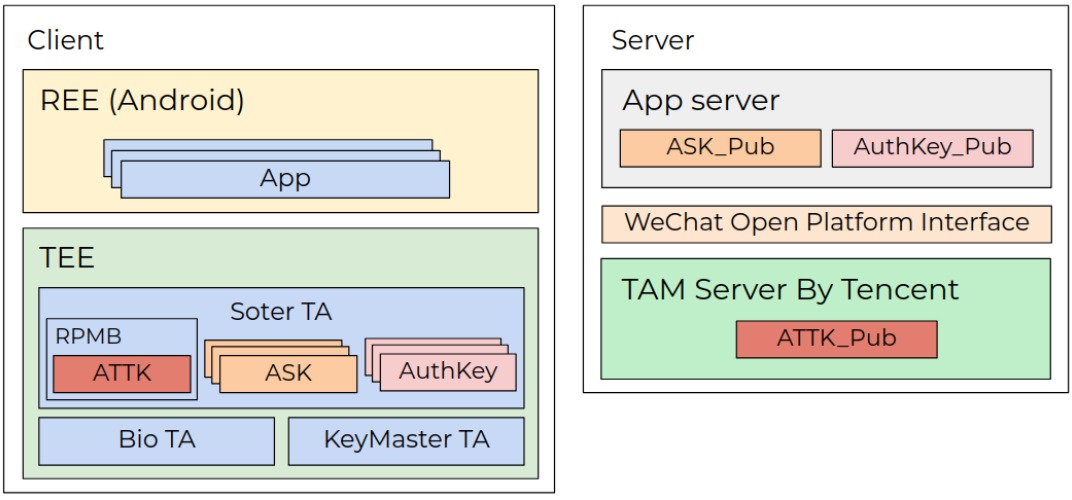

Эксперты Check Point объясняют, что смартфоны Xiaomi с чипами MediaTek используют TEE-архитектуру Kinibi, которая имеет отдельный виртуальный анклав для хранения ключей, необходимых для подписания транзакций. Это пространство предназначено для запуска доверенных приложений, таких как thhadmin, которое отвечает за управление безопасностью, включая встроенную платформу мобильных платежей Tencent Soter и предоставление API для интеграции платежных возможностей.

То есть такие приложения как WeChat Pay и Alipay, которые в совокупности насчитывают более миллиарда пользователей, полагаются на API Tencent Soter для верификации платежных пакетов и осуществления транзакций.

Как выяснили исследователи, в доверенном формате приложения, который использует Xiaomi, обнаружился баг, связанный с отсутствием контроля версий. Эта проблема открывает возможности для атаки на понижение версии, то есть хакер может заменить более новое и безопасное приложение на более старую и уязвимую версию. В итоге исследователи обошли патчи Xiaomi и MediaTek, перезаписав приложение thhadmin в MIUI 12.5.6.0 приложением из MIUI 10.4.1.0, что открыло множество возможностей для последующих злоупотреблений.

Также эксперты смогли использовать еще одну уязвимость (CVE-2020-14125) в доверенном приложении Tencent Soter, которая позволяет злоумышленнику извлекать закрытые ключи и подписывать поддельные платежные пакеты в контексте непривилегированного пользователя.

Для пользователей уязвимых смартфонов Xiaomi уже доступен патч — июньские обновления безопасности для Android, которые устраняют уязвимость CVE-2020-14125.

Однако уязвимость, связанная с понижением версии, является проблемой стороннего производителя, и представители Xiaomi пока лишь подтверждают, что работа над исправлением ведется, и оно должно выйти в ближайшем будущем. По этой причине исследователи рекомендуют всем, кто не может полностью отказаться от мобильных платежей, постараться свести к минимуму количество установленных на устройстве приложений, регулярно обновлять ОС и использовать защитные решения, которые способны пресекать подозрительные действия.