GitHub предупреждает, что 16 сентября началась масштабная фишинговая кампания, нацеленная на пользователей. Мошенники рассылают письма с фальшивыми уведомлениями от лица сервиса Circle CI, который используется для непрерывной разработки и деплоя.

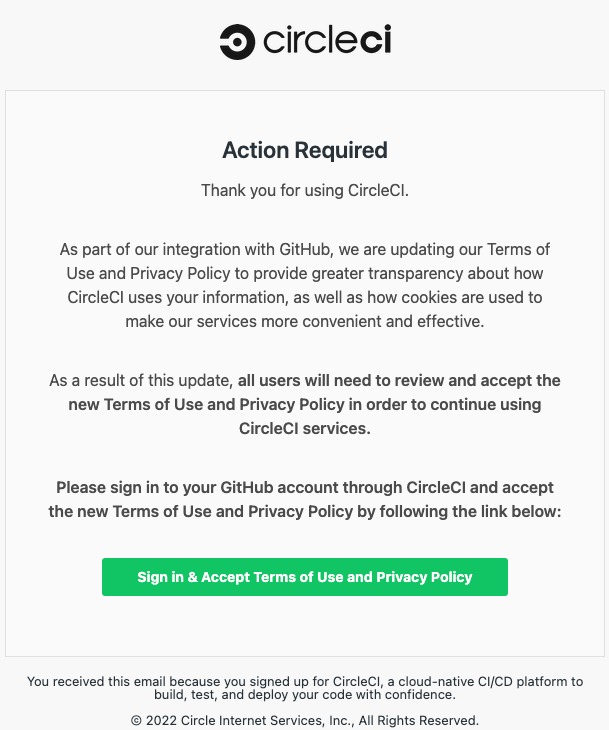

Такие поддельные сообщения информируют получателей об изменениях в политике конфиденциальности и условиях использования, из-за чего людям якобы необходимо войти в свою учетную запись на GitHub и принять изменения.

Как нетрудно догадаться, цель злоумышленников — хищение учетных данных от GitHub и кодов двухфакторной аутентификации, которые передаются атакующим через обратные прокси. Известно, что после получения учетных данных злоумышленники создают токены личного доступа (personal access token, PAT), авторизуют приложения OAuth и иногда добавляют ключи SSH, чтобы сохранить доступ к учетным записям даже после сброса пароля.

«Хотя сам GitHub не пострадал, эта кампания затронула многие организации», — сообщают представители GitHub.

Представители CircleCI тоже предупредили пользователей о фейках и постарались привлечь внимание к этой вредоносной кампании. В CircleCI подчеркивают, что сервис никогда не стал бы просить пользователей ввести учетные данные для просмотра изменений в политике конфиденциальности и условиях использования.

«Любые электронные письма от CircleCI должны содержать только ссылки на circleci.com или его поддомены», — говорят в компании.

Фишинговые домены, которые используют злоумышленники, пытаются имитировать настоящий домен CircleCI (circleci.com). На данный момент подтверждено использование следующих фальшивок:

- circle-ci[.]com

- emails-circleci[.]com

- circle-cl[.]com

- email-circleci[.]com

GitHub сообщает, что сразу после взломов из приватных репозиториев наблюдаются утечки данных, причем злоумышленники используют VPN и прокси, чтобы затруднить отслеживание. Если же скомпрометированная учетная запись имеет высокие привилегии, хакеры создают новые учетные записи, чтобы в будущем сохранить доступ к цели.

Сообщается, что в настоящее время специалисты GitHub заблокировали учетные записи, для которых была выявлена подозрительная активность. Пароли пострадавших пользователей сброшены, и они должны получить уведомления об инциденте.