Эксперты из Guardio Labs обнаружили новую вредоносную кампанию Dermant Colors по распространению вредоносных расширений для Google Chrome и Microsoft Edge. Более 30 расширений, суммарно установленные свыше 1 000 000 раз, внедряли в результаты поиска «партнерские» ссылки и перенаправляли пользователей на вредоносные сайты.

Кампания получила имя Dermant Colors, так как все расширения предлагают пользователям кастомизировать настройки цветов и проникают на компьютеры жертв без вредоносного кода, чтобы избежать обнаружения. По данным экспертов, к середине октября 2022 года в интернет-магазинах Chrome и Edge было доступно 30 вариантов таких расширений.

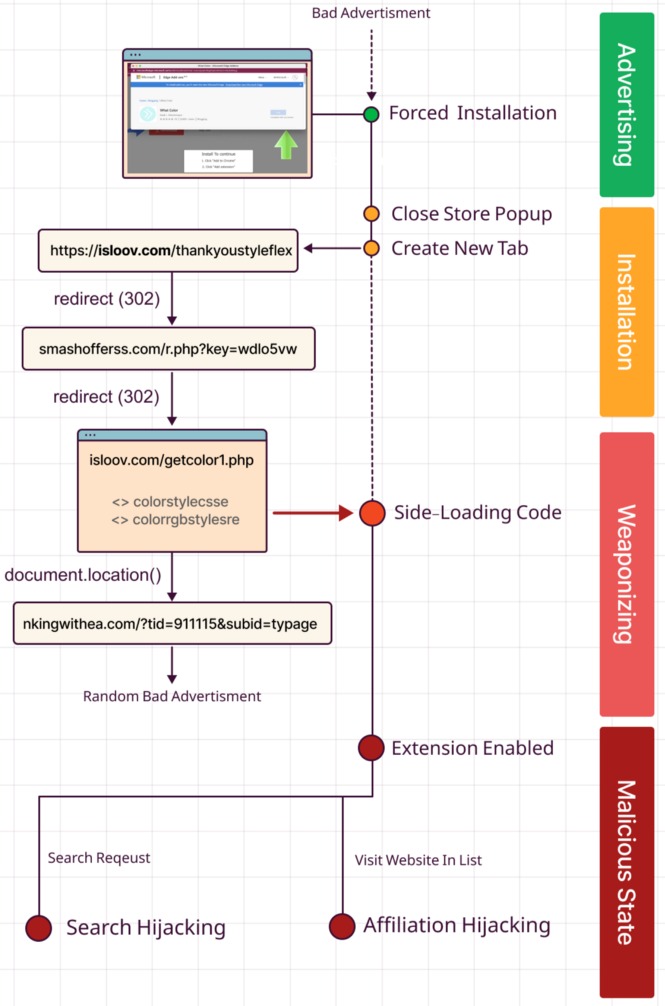

Заражение таким расширением начинается с различных сайтов, предлагающих просмотр видео или загрузку ПО. При попытке загрузить софт или просмотреть видео, жертву перенаправляют на другой сайт, где сообщается, что для продолжения ей срочно нужно установить специальное расширение.

Если пользователь соглашается, ему предлагается установить безобидное на первый взгляд расширение, кастомизирующее цвета. Однако после установки расширения перенаправляют пользователей на различные страницы с вредоносными скриптами, которые сообщают расширениям о том, как именно нужно внедряться в результаты поиска и ссылки на какие именно «партнерские» сайты следует показывать.

В итоге расширение будет перенаправлять поисковые запросы жертвы и возвращать результаты с сайтов-партнеров разработчиков расширения, что поможет тем получить доход от показов рекламы и продажи поисковых данных.

Более того, расширения Dormant Colors также перехватывают данные браузинга, руководствуясь длинным списком из 10 000 сайтов. Они автоматически перенаправляют жертв на те же страницы, только с партнерскими ссылками, добавленными к URL-адресу. После такого внедрения партнерских тегов в адрес, любая покупка, сделанная на сайте, будет генерировать комиссию для разработчиков малвари.

В ролике ниже исследователи демонстрируют такое поведение расширений.

Эксперты предупреждают, с помощью той же техники side-loading’а вредоносного кода операторы Dormant Colors могут совершать и более опасные действия. К примеру, перенаправлять жертв на фишинговые страницы, чтобы похитить учетные данные для Microsoft 365, Google Workspace, банковских сайтов или социальных сетей. Для этого операторам малвари будет достаточно просто загрузить дополнительные скрипты.

Хотя в настоящее время все обнаруженные специалистами расширения уже удалены, исследователи призывают сохранять бдительность, так как эта кампания постоянно обновляется новыми расширениями и доменами.