Эксперты обнаружили новый вайпер (wiper, от английского to wipe — «стирать», «вытирать») Azov Ransomware, который активно распространяется через пиратское ПО, кейгены и бандлы с adware. Этот вредонос пытается подставить известных ИБ-исследователей, утверждая, что они его создали и стоят за атаками. Судя по всему, вредонос назван в честь полка «Азов», который запрещен в России и признан террористической организацией.

О появлении Azov Ransomware рассказал основатель издания Bleeping Computer и ИБ-исследователь Лоуренс Абрамс (Lawrence Abrams). Он пишет, что в записке с требованием выкупа (RESTORE_FILES.txt) злоумышленники утверждают, будто вредонос создан ИБ-экспертом, известным под псевдонимом Hasherazade. Для восстановления файлов жертвам и вовсе предлагают связаться с другими известными специалистами через Twitter: Лоуренсом Абрамсом, изданием Bleeping Computer, Hasherazade, MalwareHunterTeam, Майклом Гиллеспи или Виталием Кремезом.

Также в своем послании злоумышленники сообщают, что Azov создан в знак протеста против присоединения Крыма к России, а также потому что западные страны недостаточно поддерживают Украину в связи с российской специальной военной операцией. При этом Bleeping Computer известно как минимум об одной украинской организации, атакованной этом вредоносом.

Увы, никаких реальных способов связи с операторами шифровальщика в записке не приводится. Абрамс резюмирует, что из-за отсутствия возможности связаться со злоумышленниками для оплаты выкупа, это вредоносное ПО следует рассматривать как умышленно деструктивный вайпер, а не как программу-вымогатель.

Так как жертвы уже начали обращаться к Bleeping Computer за помощью в восстановлении файлов, Абрамс подчеркивает, что пока ему и другим экспертам, к сожалению, неизвестен способ восстановления данных, и они ничем не могут помочь.

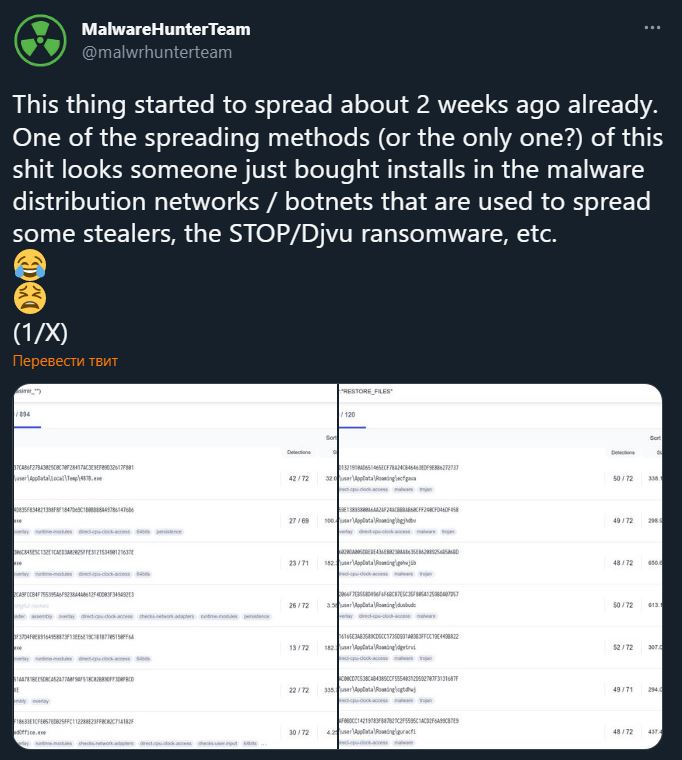

По информации издания, Azov начал распространяться в сети около двух недель назад, и похоже, что первые установки хакеры получили через ботнет SmokeLoader, попросту заплатив за распространение вайпера операторам ботнета.

Напомню, что SmokeLoader — это ботнет, который другие злоумышленники могут арендовать или купить у его операторов «установки» для распространения собственного вредоносного ПО на зараженных устройствах. SmokeLoader обычно распространяется через сайты с фейковыми кряками, кейгенами, модами или читами для игры.

Bleeping Computer пишет, что в последние недели SmokeLoader распространяет Azov Ransomware наряду с другими вредоносными программами, включая RedLine Stealer и вымогателем STOP. Причем изданию известно о случаях двойного шифрования файлов пользователей: сначала с помощью Azov, а затем с помощью STOP, поскольку SmokeLoader доставлял их в системы жертв одновременно.

После проникновения в систему вымогатель будет помещен во временную папку Windows (%Temp%) как случайный файл и запущен. После запуска вайпер скопирует файл C:\Windows\System32\msiexec.exe в C:\ProgramData\rdpclient.exe и исправит его, чтобы он также содержал Azov Ransomware. Кроме того, вредонос может быть настроен на запуск при каждом запуске Windows (через внесение изменений в реестр).

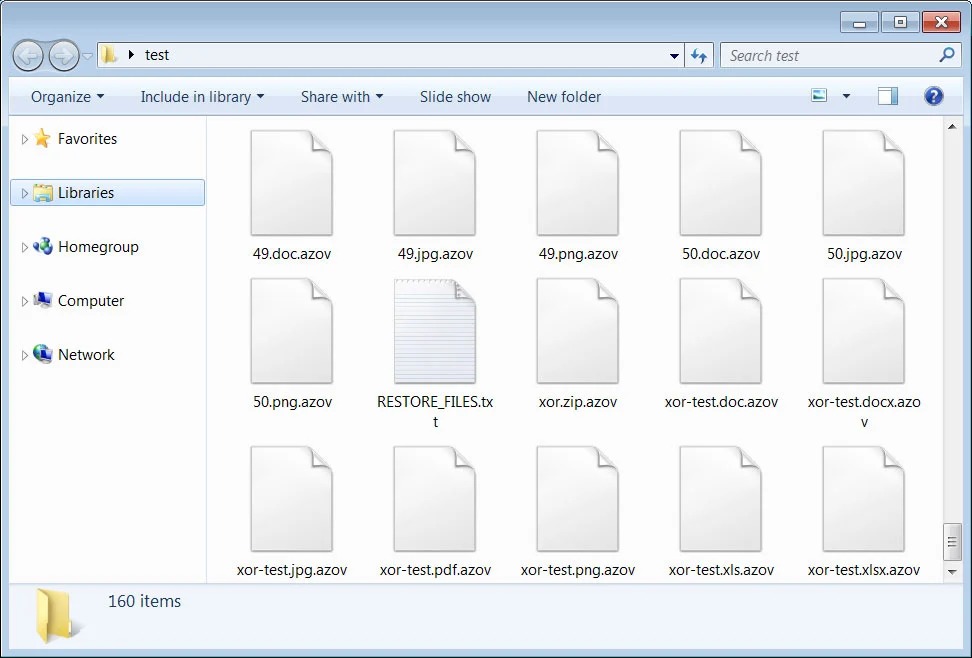

После этого вайпер просканирует все диски и зашифрует любой файл, за исключением расширений .ini , .dll и .exe. При шифровании к именам файлов добавляется расширение .azov, и во всех папках появится файл RESTORE_FILES.txt, содержащий послание хакеров.

Нужно сказать, что это далеко не первый случай, когда злоумышленники пытаются создать проблемы ИБ-экспертам, приписывая им авторство какой-либо малвари или возлагая на них ответственность за кибератаки. Например, в 2016 году операторы вымогателя Apocalypse переименовали своего вредоноса в Fabiansomware, «в честь» исследователя Фабиана Восара, который мешал хакерам «работать». В другом случае, в 2020 году, создатели шифровальщика MBRLocker использовали в вымогательских записках имя ИБ-эксперта Виталия Кремеза.