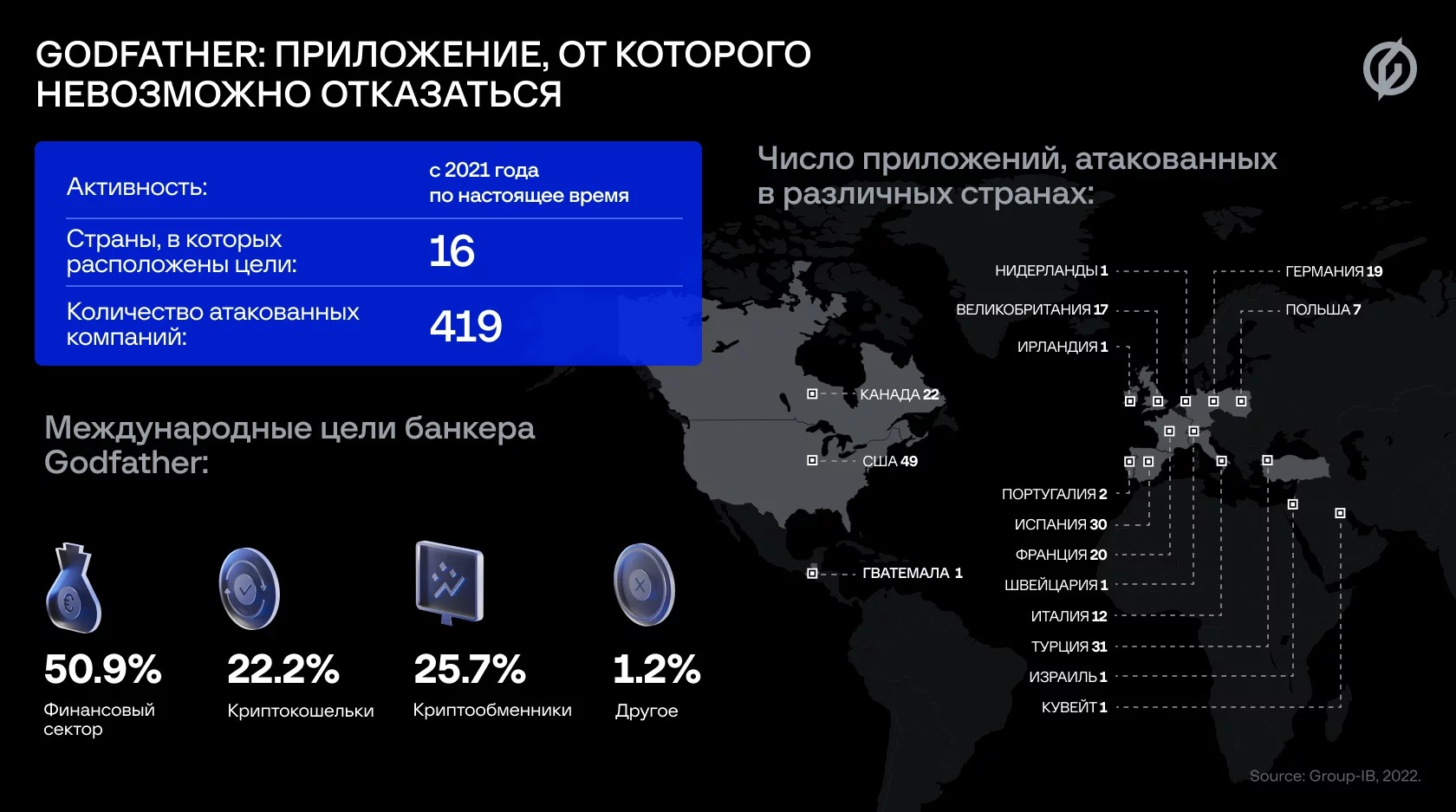

Аналитики Group-IB обнаружили в официальном магазине Google Play банковского трояна Godfather, где вредонос маскируется под легальные криптоприложения. География его жертв охватывает 16 стран мира, а список целей насчитывает более 400 различных банков, криптовалютных бирж и электронных кошельков.

По данным исследователей, жертвами Godfather становятся пользователи 215 международных банков, 94 криптокошельков и 110 криптопроектов. Наибольшая интенсивность атак была зафиксирована в США, Турции, Испании, Канаде, Франции и Великобритании. При этом Godfather обходит стороной пользователей из России и СНГ: если настройки системы содержат один из языков этих стран, троян прекратит свою работу. То есть разработчиками Godfather, вероятно, являются русскоязычные злоумышленники.

Впервые активность Godfather была обнаружена еще в июне 2021 года. Год спустя, в марте 2022 года, исследователи из компании Threat Fabric первыми упомянули этот банкер публично, а уже через пару месяцев, в июне текущего, активность трояна вдруг прекратилась, и его операторы залегли на дно. Однако в сентябре 2022 года Godfather вернулся, уже с измененной функциональностью.

Исследователи Group-IB пишут, в основе Godfather лежит одна из версий хорошо известного банковского трояна Anubis, исходный код которого утек в открытый доступ еще в 2019 году. С выходом новых версий Android многие из возможностей Anubis перестали функционировать, однако хакеры не стали списывать его со счетов. Так, исходный код Anubis был взят за основу разработчиками Godfather, его модернизировали под более новые версии Android, а также усилили механизмы противодействия обнаружению средствами антифрода.

Godfather унаследовал от Anubis и метод распространения. Например, загрузчик Godfather располагался в официальном магазине Google Play под видом криптокалькулятора. После запуска приложение предлагало пользователю проверить безопасность смартфона (якобы запускалось стандартное приложение Google Protect) однако после показа 30 секундной анимации, появлялось сообщение, что никаких вредоносных приложений не найдено.

В это же время Godfather устанавливал себя в автозапуск (изученные образцы банкера мимикрируют под приложение Google Protect), скрывал иконку из списка установленных приложений, а самое главное — получал разрешение на использование AccessibilityService (одна из функций Android для пользователей, имеющих ограниченные возможности).

Благодаря этому Godfather мог вести запись экрана зараженного устройства, запускать кейлоггер, рассылать SMS-сообщения и выполнять USSD-запросы и так далее. Ниже перечислены другие функции трояна:

- активация VNC-подключения;

- эксфильтрация push-уведомлений (используется для обхода 2ФА), а в первых версиях выполнялась также эксфильтрация SMS;

- переадресация вызовы (так же используется для обхода 2ФА);

- запуск proxy-сервера;

- выполнение websocket-подключения (добавлено в новой версии Godfather от сентября 2022 года).

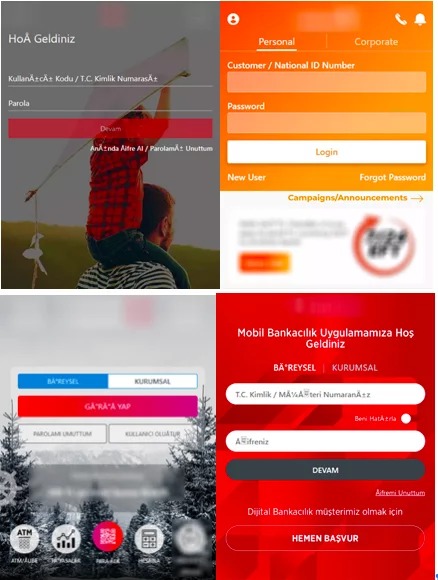

Как только пользователь запускал мобильное или веб-приложение банка, криптобиржи или электронного кошелька, Godfather подсовывал ему webfake’и (отображаемые поверх легитимных приложений html-страницы). Все введенные на этих страницах данные, в том числе логины и пароли, отправлялись злоумышленникам.

Исследователи отмечают, что одна из особенностей Godfather заключается в том, что его командный сервер находится в описании Telegram-канала (техника получения C&C-адреса из Telegram-канала ранее использовалась в некоторых версиях Anubis). Кроме того, один из Telegram-каналов содержал сообщения, которые указывают на то, что данный вредонос распространяется по принципу MaaS (Malware-as-a-Service). Вероятно, данные сообщения адресованы операторам трояна.

«Несмотря на то, что безопасность мобильных приложений и самих операционных систем стремительно развивается, банковские Android-трояны рано списывать со счетов, — уверен Артем Грищенко, младший специалист по анализу вредоносного кода, Group-IB. — Мы по-прежнему видим их высокую активность и широкое распространение модификаций троянов, исходный код которых был опубликован в публичном доступе, самый яркий пример — банкер Godfather. Этот троян наносит ущерб не только пользователям, но и всему финансовому сектору. Киберпреступники сейчас ограничены только своей фантазией и способностью создавать убедительные веб-подделки конкретных финансовых приложений».