Эксперты компании ThreatFabric обнаружили новый вариант банковского трояна Xenomorph, атакующего пользователей Android. Обновленный вредонос способен воровать учетные данные 400 банков и имеет новую структуру ATS (Automated Transfer System).

«В этой версии в многофункциональный Android-банкер добавили еще больше новых возможностей, в первую очередь — масштабный механизм выполнения кода на основе Accessibility services, который используется злоумышленниками для реализации ATS», — пишут исследователи.

Напомню, что впервые о Xenomorph стало известно год назад, в феврале 2022 года, когда было обнаружено, что банкер нацелен на пользователей 56 европейских банков, атакуя их через приложения-дропперы, размещенные в магазине Google Play.

Теперь Xenomorph нацелен более чем на 400 банковских и финансовых учреждений (в основном из США, Испании, Турции, Польши, Австралии, Канады, Италии, Португалии, Франции, Германии, ОАЭ и Индии), а также криптовалютные кошельки (включая Binance, BitPay, KuCoin, Gemini и Coinbase).

По словам экспертов, Xenomorph v3 более эффективен и совершенен, чем предыдущие версии. Он способен автоматически красть информацию, включая учетные данные, информацию об остатках на счетах, выполнять банковские транзакции и переводы средств.

«Теперь, благодаря новым функциям, Xenomorph может полностью автоматизировать всю мошенническую цепочку, от заражения до кражи средств, что делает его одним из самых передовых и опасных троянов для Android», — предупреждает ThreatFabric.

Эксперты считают, что разработчик малвари, компания Hadoken Security, планирует продавать Xenomorph по схеме MaaS (Malware-as-a-Service) и уже запустила сайт, рекламирующий новую версию трояна.

Наиболее примечательной функциональностью в новой версии Xenomorph стала ATS, которая позволяет автоматически извлекать учетные данные, проверять баланс счета, осуществлять транзакции и похищать деньги из целевых приложений без выполнения удаленных действий. Теперь операторы Xenomorph просто полагаются на JSON-скрипты, которые банкер преобразует в список операций и выполняет их автономно на зараженном устройстве.

Одной из наиболее впечатляющих возможностей ATS является способность «видеть» содержимое сторонних приложений для аутентификации, преодолевая защиту многофакторной аутентификации, которая в противном случае блокировала бы автоматические транзакции.

Помимо всего вышеперечисленного новый Xenomorph может воровать файлы cookie из Android CookieManager, где хранятся файлы cookie сеансов пользователя. Для этого вредонос запускает окно браузера с URL-адресом легитимного сервиса и включенным JavaScript, обманом заставляя жертву ввести свои данные для входа.

Эксперты объясняют, что злоумышленники похищают cookie, что позволяет им перехватывать сеансы жертвы и завладевать чужими учетными записями.

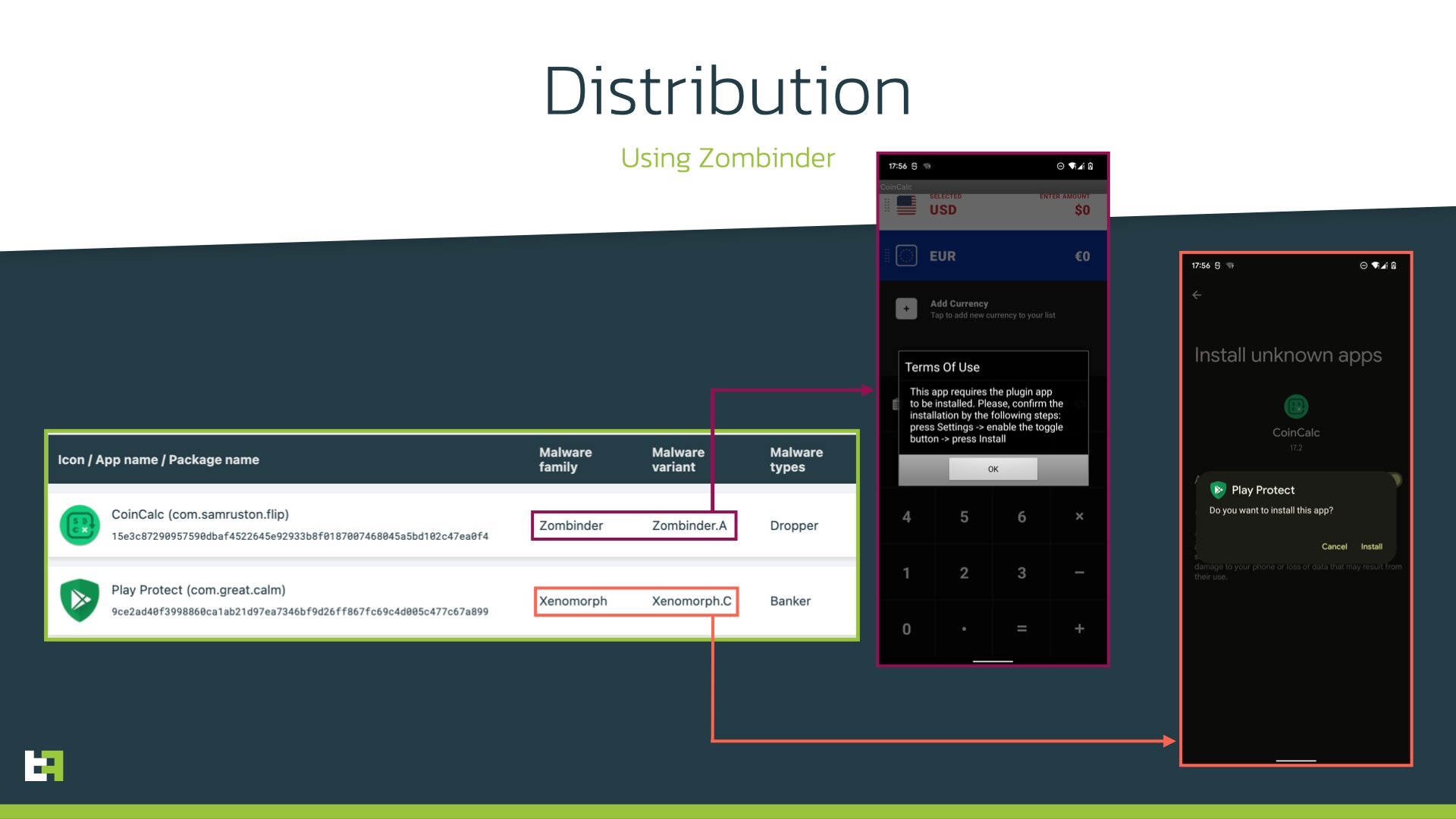

Также отмечается, что до недавнего времени Xenomorph распространялся при помощи платформы Zombinder, которая рекламирует в даркнете и помогает осуществить привязку малвари к легитимным приложениям для Android. Создатели этого сервиса утверждают, что полученные вредоносные приложения невозможно обнаружить. Xenomorph «привязывается» к легитимного конвертеру валют, который в качестве «обновления» загружает приложение, выдающее себя за Google Protect.

Так как Zombinder недавно прекратил работу, аналитики ожидают, что в будущих сборках Xenomorph механизм распространения должен измениться снова.