Специалисты компании Wiz обнаружили проблему, которой дали название BingBang. Они выяснили, что неправильная конфигурация Azure Active Directory (AAD) может привести к компрометации поисковой выдачи Bing.com, XSS-атакам и взлому учетных записей пользователей Office 365. Эта ошибка принесла исследователям вознаграждение в размере 40 000 долларов США.

Эксперты обнаружили, что при создании приложений в Azure App Services и Azure Functions они могут быть неправильно сконфигурированы таким образом, что позволят пользователям из любого тенанта Microsoft, включая публичных пользователей, входить в приложение.

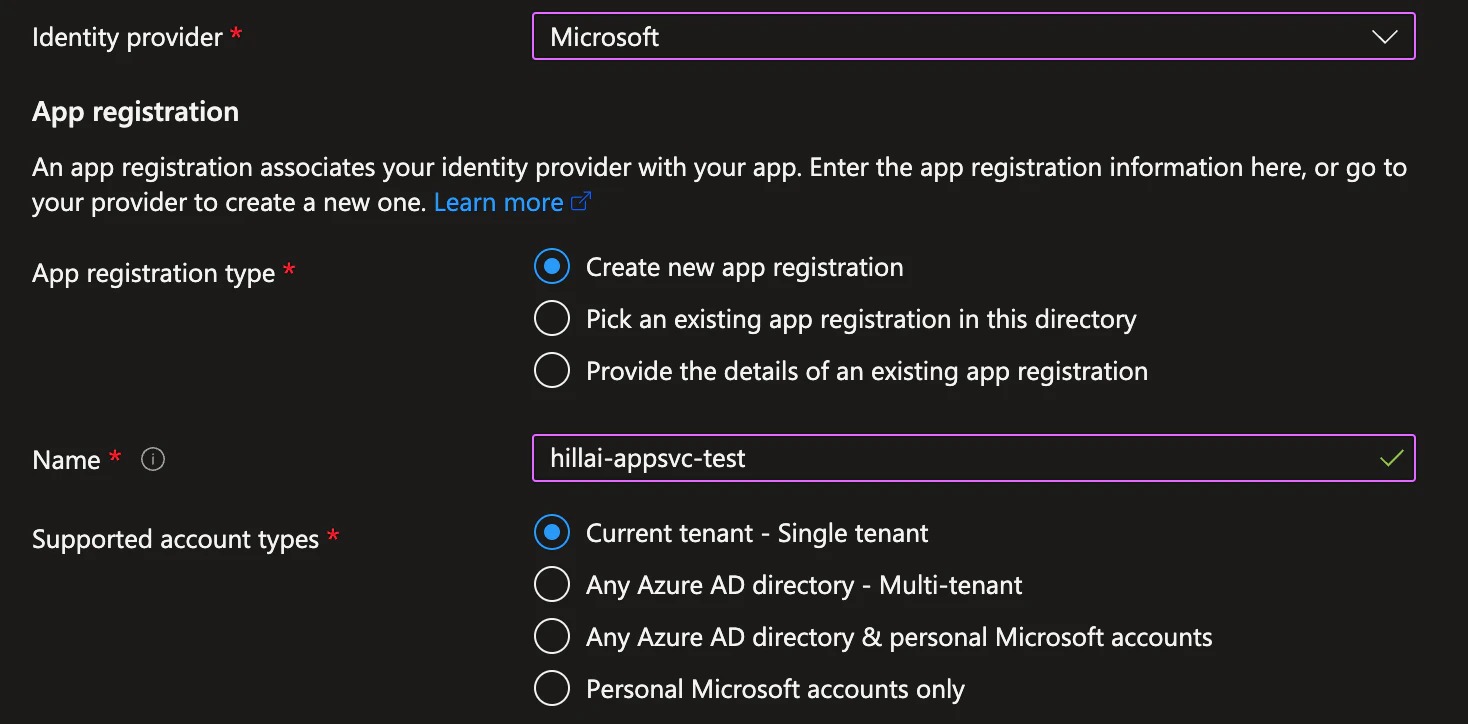

Корень проблемы лежит в параметре Supported account types, где можно указать, кому именно разрешен доступ к приложению (только личные аккаунты или разрешена мультитенантность), как показано на скриншоте ниже.

Различные конфигурации предусмотрены для тех случаев, когда разработчикам, например, нужно сделать свои приложения доступными за пределами организации. Но если разработчик по ошибке ослабит ограничения, доступ к приложению и его функциям смогут получить посторонние. Как отмечают исследователи: «один флажок — это все, что отделяет приложение от мультитенантности».

«Архитектура разделенной ответственности (Shared Responsibility) не всегда понятна разработчикам, и в результате часто возникают ошибки конфигурации и валидации», — рассказывают эксперты.

Неправильные конфигурации распространены настолько широко, что примерно 25% всех мультитенантных приложений, проверенных Wiz, имеют неправильные настройки и предоставляют полный доступ без надлежащих проверок.

Хуже того, оказалось, что в некоторых случаях неправильно настроенные приложения принадлежат самой Microsoft, что лишь подчеркивает, насколько легко ошибиться при конфигурировании Azure AD.

Ключевым моментом этого исследования стало обнаружение неправильно настроенного приложения Bing Trivia, которое позволяло любому желающему войти и получить доступ к его CMS. Дело в том, что это приложение оказалось напрямую связано с Bing.com и позволяло в режиме реального времени подменять контент, отображаемый в результатах поиска.

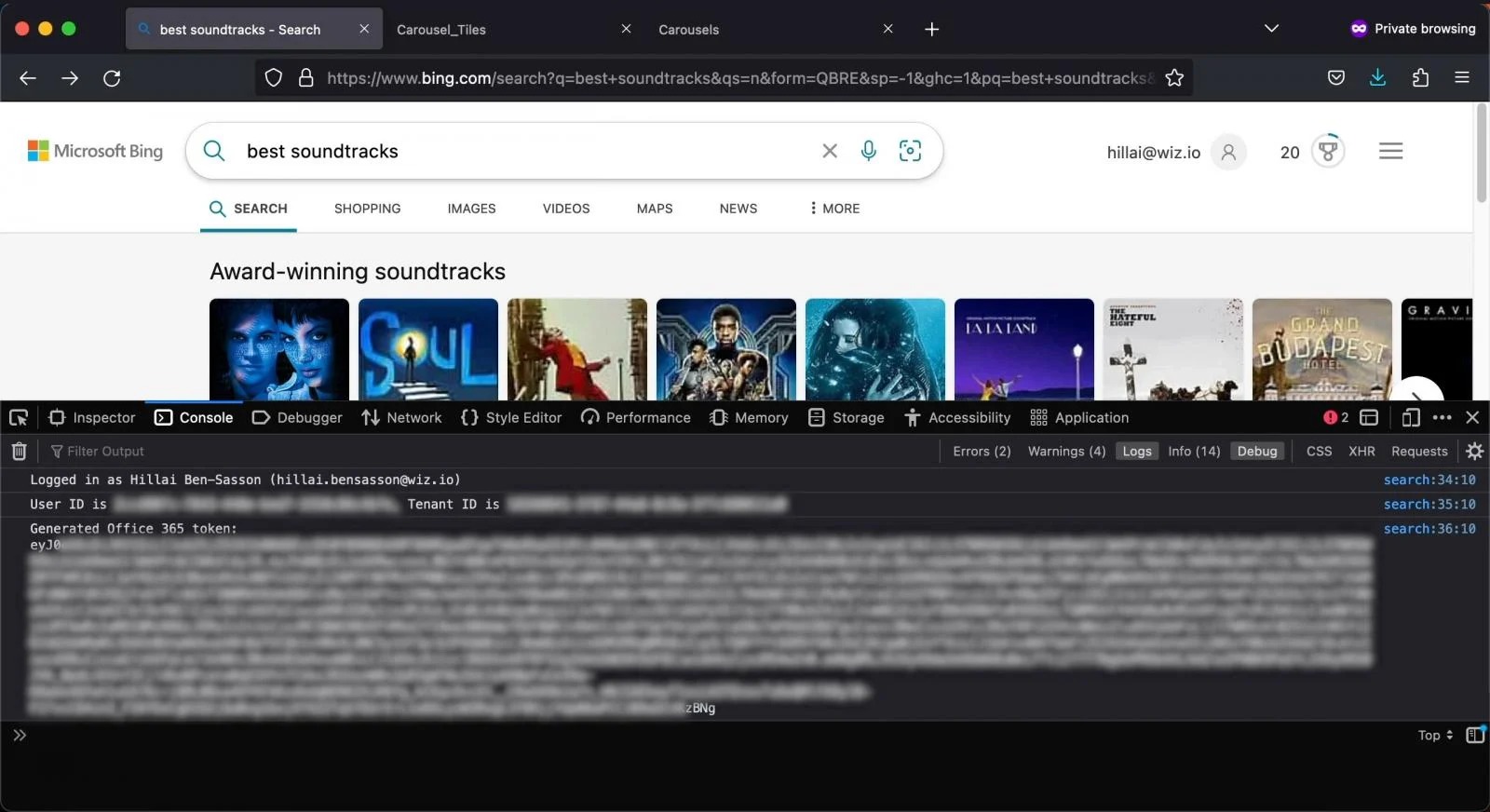

Обнаружив проблему, исследователи решили убедиться, что действительно могут влиять на результаты поиска. Как демонстрирует ролик выше, они успешно изменили результаты поиска по запросу «лучшие саундтреки», добавив в верхнюю карусель фильм «Хакеры» 1995 года.

Затем и вовсе выяснилось, что исследователи могут внедрить полезную нагрузку в результаты поиска Bing с помощью той же CMS, и могут выполнить XSS-атаку на Bing.com. Тест показал, что можно скомпрометировать токен Office 365 любого пользователя Bing, который увидел карусель в результатах поиска, что предоставит потенциальному атакующему полный доступ к учетной записи жертвы (включая почту в Outlook, календарь, сообщения в Teams, документы SharePoint и файлы в OneDrive).

На тот момент, помимо Bing Trivia, были обнаружены другие внутренние приложения Microsoft с аналогичными неправильными настройками. В их число вошли: панель управления для новостной рассылки MSN под названием Mag News, API центральной службы уведомлений Microsoft (Central Notification Service), Contact Center, внутренний инструмент PoliCheck, который ищет запрещенные слова в коде Microsoft, панель администратора WordPress, которая позволила экспертам Wiz публиковать поддельные сообщения на доверенном домене Microsoft.com, и, наконец, система управления файлами Cosmos от Microsoft более чем с четырьмя эксабайтами файлов.

Убедившись, что даже XSS-атака возможна, специалисты поспешили сообщить о своих выводах инженерам Microsoft (это произошло 31 января 2023 года), и на этой неделе в компании подтвердили, что проблема была окончательно исправлена 28 марта 2023 года.

Теперь в Microsoft сообщают, что неправильная конфигурация, позволяющая посторонним получать доступ на чтение и запись, затронула малое количество внутренних приложений и была незамедлительно исправлена.

Кроме того, разработчики Microsoft заявляют, что уже внедрили ряд улучшений, которые призваны предотвратить повторное возникновение проблем с неправильной настройкой Azure AD. Разработчикам и администраторам, управляющим мультитенантными приложениями, рекомендуется ознакомиться с обновленным руководством по их защите.