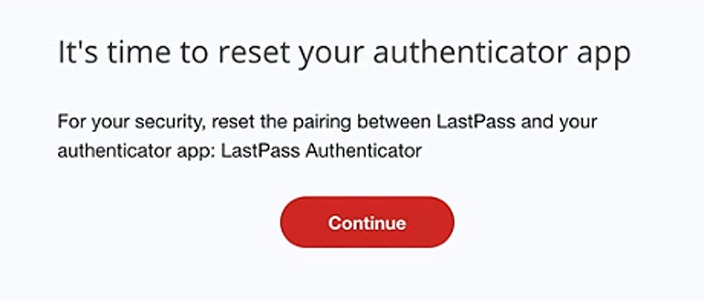

С мая 2023 года у пользователей менеджера паролей LastPass возникают серьезные проблемы со входом. Все началось с того, что людям предложили сделать сброс приложений для многофакторной аутентификации (МФА). Дело в том, что пользователям требуется повторно войти в учетную запись LastPass и сбросить настройки МФА после взлома компании, произошедшего в конце прошлого года.

О новых мерах безопасности, которые будут введены в рамках запланированных улучшений в этой области, в компании объявили еще 9 мая.

В итоге многие пользователи оказались отрезаны от своих учетных записей и лишились доступа к хранилищу LastPass, даже после успешного сброса МФА-приложений (например, LastPass Authenticator, Microsoft Authenticator, Google Authenticator).

Проблема усугубляется тем, что пострадавшие не могут даже обратиться за помощью в службу поддержки LastPass, поскольку для этого нужно войти в учетную запись, а люди заблокированы в бесконечном цикле, где им предлагают произвести сброс МФА.

«Принудительная повторная синхронизация МФА теперь не позволяет мне войти в систему, потому что LastPass не распознает новый код МФА», — говорит один из пострадавших пользователей.

«После сброса МФА я полностью потерял доступ к своему хранилищу. Мастер-пароль не работает, сброс не работает, и даже электронное письмо для сброса вообще не приходит», — пишет другой.

«Мне было предложено повторно ввести мастер-пароль, затем меня заставили сбросить МФА, что я успешно сделал, а теперь я не могу войти в систему. Я даже не могу обратиться в службу поддержки, потому что для этого нужно войти в систему», — жалуется еще один пострадавший.

При этом разработчики LastPass сообщают, что предупреждали о грядущем сбросе МФА через сообщения в приложении за «несколько недель» до начала.

Так как предупреждения явно не сработали, теперь компания выпускает информационные бюллетени об обновлениях безопасности, объясняя пользователям, что эти нововведения необходимы для увеличения итераций пароля до нового значения по умолчанию, равного 600 000.

«Чтобы повысить безопасность вашего мастер-пароля, LastPass использует более надежную версию Password-Based Key Derivation Function (PBKDF2), — поясняют разработчики в бюллетене, разосланном пострадавшим пользователям. — В своей основе PBKDF2 представляет собой “алгоритм усиления пароля”, который затрудняет проверку компьютером того, что любой 1 пароль является корректным мастер-паролем во время компрометирующей атаки».

«Принудительный выход из системы + повторная синхронизация МФА происходят по мере того, как мы увеличиваем количество итераций паролей для клиентов. Это связано с шифрованием вашего хранилища LastPass», — добавляет компания в Twitter.

В другом информационном бюллетене компания сообщает, что пользователям нужно повторно подключить многофакторную аутентификацию для обеспечения безопасности при входе в LastPass.

«Вы должны войти на сайт LastPass в своем браузере и повторно зарегистрировать свое МФА-приложение, прежде чем снова сможете получить доступ к LastPass на своем мобильном устройстве. Вы не можете переподключиться с помощью браузерного расширения LastPass или приложения LastPass Password Manager», — объясняют разработчики.

Вся процедура, необходимая для сброса сопряжения между LastPass и приложением-аутентификатором (LastPass Authenticator, Microsoft Authenticator или Google Authenticator), теперь подробно описана в отдельном документе.

В рамках мер по усилению безопасности теперь при входе на сайт или в приложение с помощью LastPass, пользователю предлагают подтвердить свое местоположение. Также при входе на сайт или в приложение, где для входа использовался LastPass, нужно будет снова ввести свои учетные данные и пройти аутентификацию с помощью приложения-аутентификатора. При следующем входе на сайт или в приложение с помощью LastPass, в качестве дополнительной меры безопасности предлагается еще раз повторить все то же самое.

«После инцидента в 2022 году мы разослали сообщения по электронной почте и внутри продуктов всей нашей клиентской базе, рекомендуя в качестве меры предосторожности сбросить секреты МФА с помощью предпочитаемого приложения-аутентификатора. Эта рекомендация также была включена в бюллетени безопасности, которые мы отправили нашим B2C- и B2B-клиентам в начале марта и в повторные электронные письма в начале апреля, — сообщил представитель LastPas изданию Bleeping Computer. — Однако часть наших клиентов до сих пор не выполнила этих действий, поэтому мы предложили им принять меры при входе в LastPass. Мы запустили это встроенное в продукт сообщений в начале июня в надежде, что получим больший отклик, чем от наших электронных писем».