По информации аналитиков Netskope, за последние полгода злоумышленники в 61 раз чаще стали злоупотреблять возможностями Cloudflare R2 для размещения фишинговых страниц.

Cloudflare R2 представляет собой аналог Amazon Web Service S3, Google Cloud Storage и Azure Blob Storage, предлагая облачный сервис для хранения данных.

Исследователи отмечают, что общее количество облачных приложений, из которых происходит доставка вредоносных программ, уже увеличилось до 167, при этом Microsoft OneDrive, Squarespace, GitHub, SharePoint и Weebly заняли первые пять мест в этом «рейтинге».

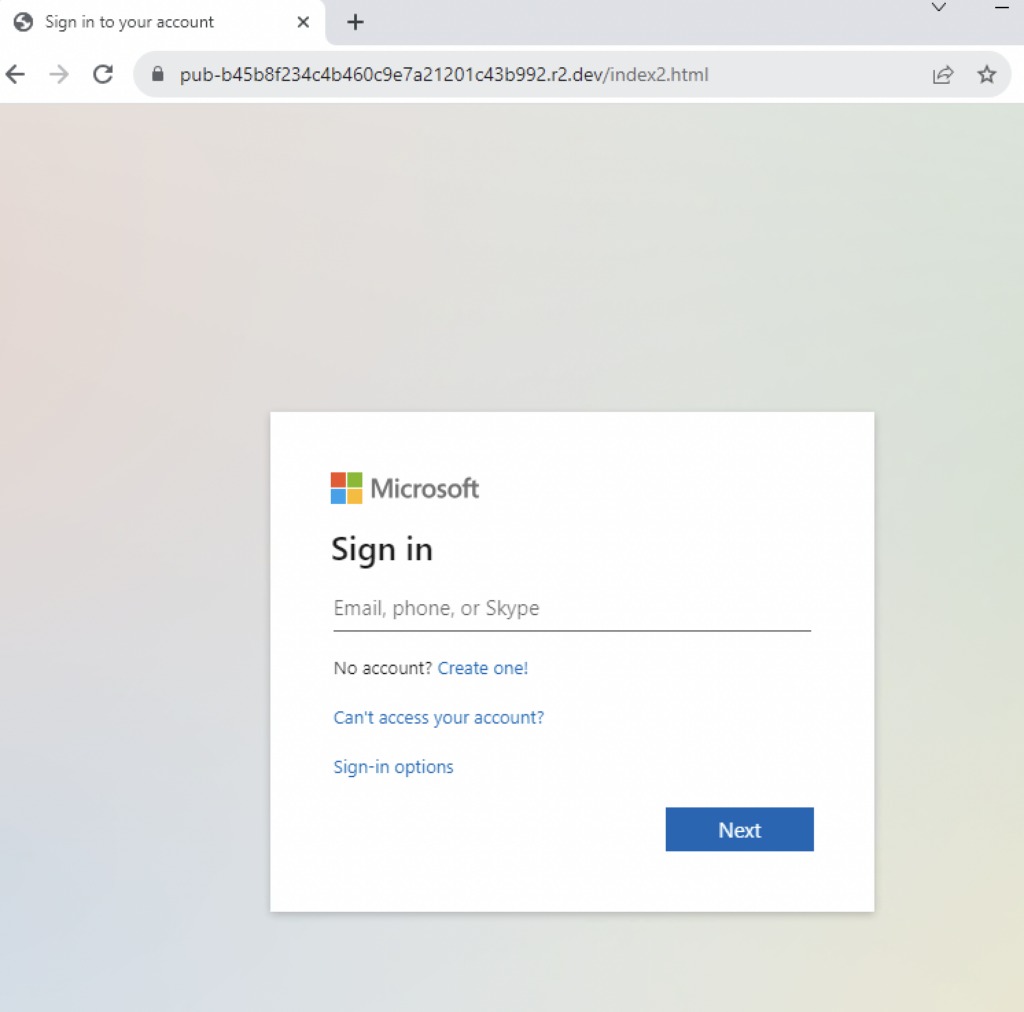

«Большинство таких фишинговых кампаний нацелены на учетные данные Microsoft, хотя некоторые страницы также ориентированы на Adobe, Dropbox и другие облачные приложения», — рассказывают специалисты.

Пока случаи эксплуатации Cloudflare R2 злоумышленниками растут, для распространения статических фишинговых страниц также используется и предложение Turnstile от Cloudflare, представляющее собой замену CAPTCHA. С его помощью злоумышленники ограждают вредоносные страницы от ботов, чтобы избежать обнаружения. Такая защита не позволяет онлайн-сканерам (например, urlscan.io), добраться до фактического фишингового сайта, поскольку тот защищен CAPTCHA.

Кроме того, в качестве дополнительной защиты от обнаружения вредоносные сайты разрешают загрузку контента только при соблюдении определенных условий.

«Вредоносный сайт требует от ссылающегося на него сайта включения временной метки после хэш-символа в URL для отображения реальной фишинговой страницы, — объясняют специалисты. — С другой стороны, ссылающийся сайт требует, чтобы адрес фишингового сайта был передан ему в качестве параметра».

В случае если URL-адрес не передан, посетители перенаправляются по адресу www.google[.]com.