К фишинговой кампании, продвигающей малварь DarkGate, недавно добавилась вредоносная программа PikaBot. Теперь исследователи считают, что на текущий момент это самая сложная фишинговая кампания, появившаяся с момента ликвидации QakBot.

Вредоносная кампания началась в сентябре 2023 года, после того как ФБР захватило и ликвидировало инфраструктуру QBot (QakBot). В своем отчете компания Cofense сообщает, что тактики и методы DarkGate и Pikabot схожи с предыдущими кампаниями QakBot. То есть, похоже, операторы Qbot попросту переключились на использование новых ботнетов и малвари.

Исследователи пишут, что QakBot был одним из самых масштабных ботнетов, распространение которого было связано с электронной почтой, а DarkGate и Pikabot представляют собой модульные загрузчики малвари, обладающие теми же функциями, что и QakBot.

Считается, что, как и QakBot, новые загрузчики используются хакерами для получения первоначального доступа к сетям жертв, чтобы затем осуществлять вымогательские атаки, шпионаж и кражу данных.

По информации Cofense, летом текущего года количество вредоносных писем, распространяющих DarkGate, значительно увеличилось, а в октябре 2023 года злоумышленники перешли к использованию Pikabot в качестве основной полезной нагрузки.

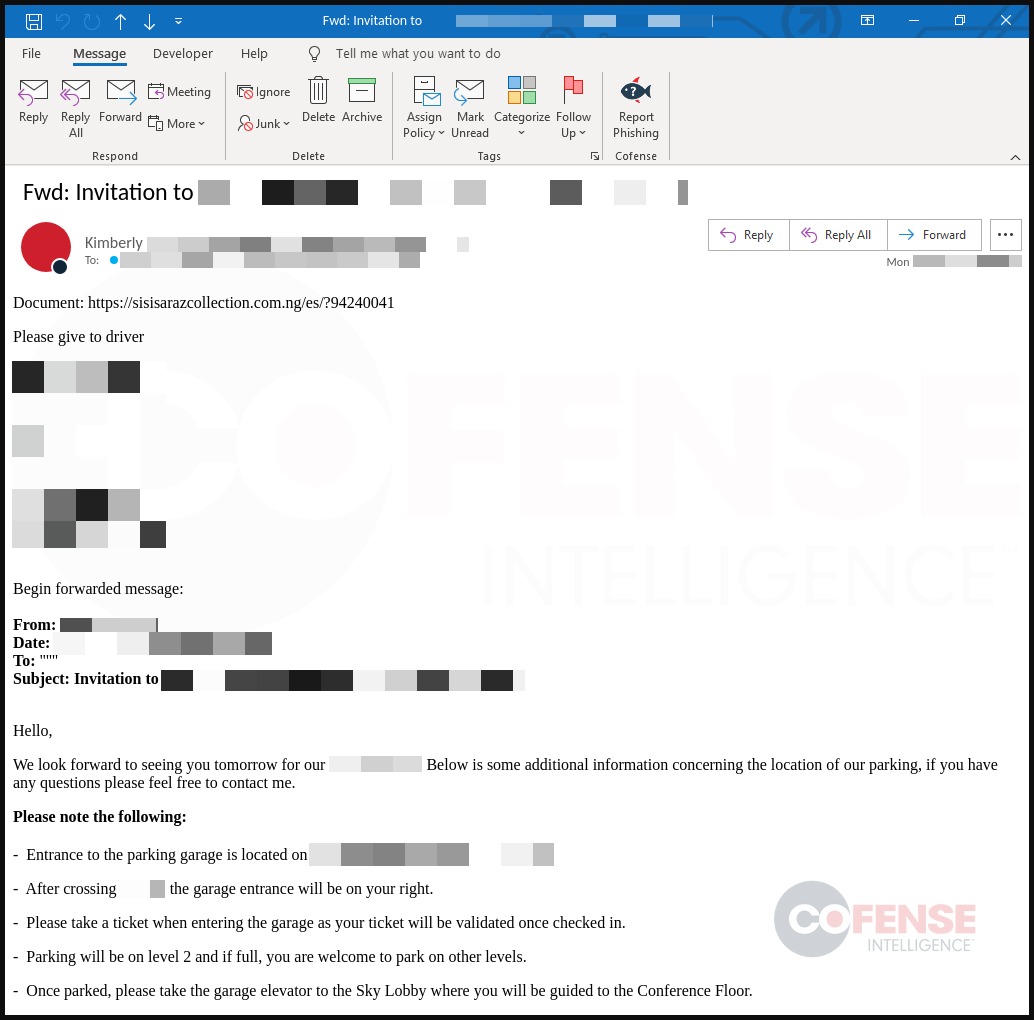

Такие фишинговые атаки начинаются с рассылки писем, которые являются ответом или пересылкой, связанной с украденной ранее дискуссией. Это повышает вероятность того, что получатели отнесутся к сообщению с большим доверием.

Пользователи, перешедшие по URL-адресу из такого письма, проходят ряд проверок, а затем им предлагается загрузить ZIP-архив с дроппером, который извлекает финальную полезную нагрузку из удаленного источника.

Исследователи отмечают, что злоумышленники экспериментировали с несколькими дропперами, чтобы определить, какой из них работает лучше, в том числе:

- JavaScript-дроппер для загрузки и выполнения PE или DLL;

- загрузчик Excel-DNA, основанный на open-source проекте, используемом для создания XLL-файлов, который в данном случае используется для загрузки и запуска малвари;

- загрузчики VBS, которые могут выполнять малварь посредством файлов .vbs в документах Microsoft Office или запускать исполняемые файлы командной строки;

- LNK-загрузчики, использующие файлы .lnk для загрузки и выполнения вредоносов.

Конечной полезной нагрузкой, использовавшейся в этих атаках, до сентября 2023 года был DarkGate, который в октябре 2023 года заменили на PikaBot.

Впервые DarkGate был обнаружен еще в 2017 году, но широкому кругу хакеров он стал доступен только летом 2023 года, что привело к резкому росту его распространения.

DarkGate представляет собой модульную малварь, поддерживающую различные виды вредоносного поведения, включая hVNC для удаленного доступа, майнинг криптовалюты, создание реверс-шеллов, кейлоггинг, кражу данных из буфера обмена и кражу информации с зараженной машины (файлов, данных браузера).

В свою очередь, PikaBot — более новый вреднос, впервые появившийся в начале 2023 года и состоящий из загрузчика и основного модуля, обладающий механизмами для защиты от дебагинга, VM и эмуляций.

На зараженной машине он составляет профиль системы и отправляет собранные данные на управляющий сервер, ожидая дальнейших инструкций. В ответ сервер отправляет команды на загрузку и выполнение модулей в виде DLL- или PE-файлов, шелл-кода или команд командной строки, что делает PikaBot универсальным инструментом.